par Pierre Andrès | Sep 5, 2025 | Moments d'histoire

Välisluureamet : Service estonien de renseignements étrangers (EFIS)

- 10 juillet 2025

Le Service estonien de renseignement extérieur (EFIS), également connu sous le nom de Välisluureamet (VLA) en estonien, est l’agence de renseignement extérieur de Tallinn. Chargé de recueillir des informations confidentielles concernant les intérêts, les activités et le personnel étrangers, il transmet les renseignements recueillis au chef du gouvernement estonien et à ses services. Créé en 1992 et placé sous l’autorité du ministère de la Défense, le VLA joue un rôle essentiel dans la défense de l’Estonie contre les influences étrangères malveillantes.

Images provenant de : EFIS , ERR

1 Histoire de l’EFIS

L’EFIS a une histoire relativement récente. Son prédécesseur, l’Agence d’information du Bureau du gouvernement de la République d’Estonie, n’a été créé qu’en 1992. Cependant, l’EFIS est depuis lors à l’avant-garde de la défense contre les actifs étrangers, et notamment contre l’influence russe dans la région balte.

L’organisation qui a précédé l’EFIS, l’Agence d’information du Bureau gouvernemental de la République d’Estonie (Eesti Vabariigi Riigikantselei Teabeteenistus), a été fondée en 1992. Cette organisation a commencé ses activités le 1er janvier 1993 et a été transférée sous la juridiction du ministère des Affaires étrangères en 1994.

Sous la tutelle du ministère des Affaires étrangères, le Service d’information s’occupe de la collecte et de l’analyse des renseignements étrangers de la République d’Estonie.

En 2001, le Conseil d’information estonien a été créé, réformant ainsi l’Agence d’information existante. Il a ensuite été rattaché au ministère de la Défense. Cet organisme, le Conseil d’information estonien, a également été intégré à l’unité de renseignement d’origine électromagnétique de l’ancienne Agence gouvernementale des communications.

Le 1er juillet 2017, le Conseil d’information estonien a été rebaptisé Service estonien de renseignement extérieur (EFIS – Välisluureamet – VLA) afin de réaffirmer sa mission principale, qui est la collecte et l’analyse de renseignements.

[ source ]

2 Objectif et tâches du service de renseignement extérieur estonien

Le Service estonien de renseignement extérieur (SIE) a plusieurs missions principales : la collecte de renseignements, la protection des informations classifiées, le contre-espionnage, ainsi que l’organisation et le contrôle de la sécurité des informations électroniques. Ces missions peuvent se chevaucher ou rester distinctes selon le domaine de responsabilité et les données à collecter/protéger.

2.1 Collecte de renseignements

La collecte de renseignements implique la collecte, l’analyse et la diffusion d’informations concernant les menaces extérieures à la sécurité auxquelles l’Estonie pourrait être confrontée. Les informations recueillies et analysées par l’EFIS ont un impact significatif sur la sécurité du gouvernement estonien et sur le développement de sa politique de défense et de sécurité nationales. À ce titre, l’EFIS est en première ligne de la défense nationale estonienne.

La mission de l’EFIS comprend :

- Collecte et traitement d’informations politiques, militaires et économiques concernant les pays étrangers, les facteurs/activités nécessaires à la formation de la politique étrangère, économique et de défense nationale ;

- Fournir une assistance au Conseil de la police de sécurité et aux forces de défense estoniennes dans la collecte d’informations par voie électronique ;

- Maintenir des bases de données d’informations collectées.

[ source ]

2.1.1 Rapports publics EFIS

L’EFIS publie notamment des rapports publics. Publiés chaque année, ces rapports détaillent divers domaines dans lesquels l’Estonie est confrontée à des menaces d’origine étrangère. Ces rapports sont publiés chaque année depuis 2016 et contiennent des chapitres consacrés à divers domaines, comme mentionné précédemment.

Sections des rapports publics de l’EFIS concernant la Russie

En raison de la menace écrasante que représente la Russie pour l’Estonie, ces rapports couvrent un large éventail de domaines, notamment :

- La menace posée par l’armée russe

- Récits russes sur les événements étrangers (la guerre en Ukraine)

- Politique intérieure et économie russes

- politique étrangère russe

- Services spéciaux russes (y compris les opérations psychologiques et cybernétiques)

- Activités d’influence russe

- Relations entre la Russie et la Biélorussie

- La flotte civile russe

Sections des rapports publics de l’EFIS concernant la Chine et l’Asie de l’Est

Les rapports de l’EFIS couvrent également le rôle et l’influence croissants de la Chine dans le monde, ainsi que la montée des tensions en Asie de l’Est. Parmi ces sujets figurent :

- L’influence chinoise à travers ses entreprises publiques

- Les avancées scientifiques et technologiques chinoises

- Récits chinois sur les événements étrangers

- Activités des services spéciaux chinois

- Opérations d’influence chinoises

- Les relations sino-russes pendant la COVID

- La position mondiale de la Chine

- Position chinoise sur Taiwan

- Mer de Chine méridionale et orientale

- Corée du Nord

- Programme d’armement nord-coréen

Sections des rapports publics de l’EFIS concernant le terrorisme international et les migrations

Le terrorisme international et les migrations sont également abordés dans les rapports publics de l’EFIS. Plus précisément :

- La menace du terrorisme en Europe

- Migration en provenance d’Afghanistan

- Le conflit syrien

- Libye

- Crise migratoire (2016)

- Déclin de l’EI (2017)

Sections des rapports publics de l’EFIS concernant la protection des informations classifiées et la mission de l’EFIS

- Expérience de la cyberguerre

- Statut des entreprises estoniennes rejoignant les programmes européens classifiés

- Mission de l’EFIS

[ source , source , source , source , source , source , source , source , source ]

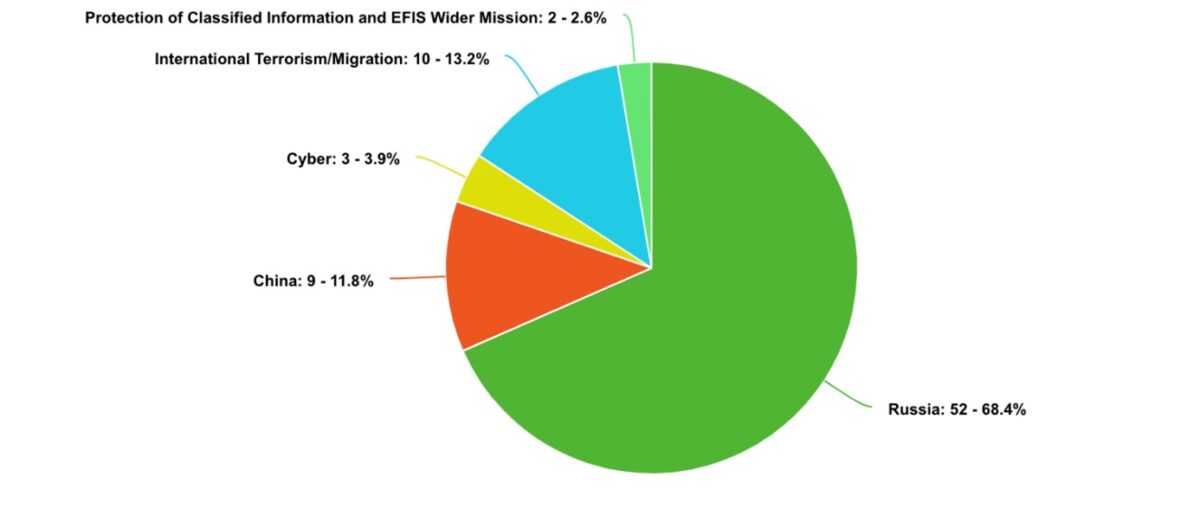

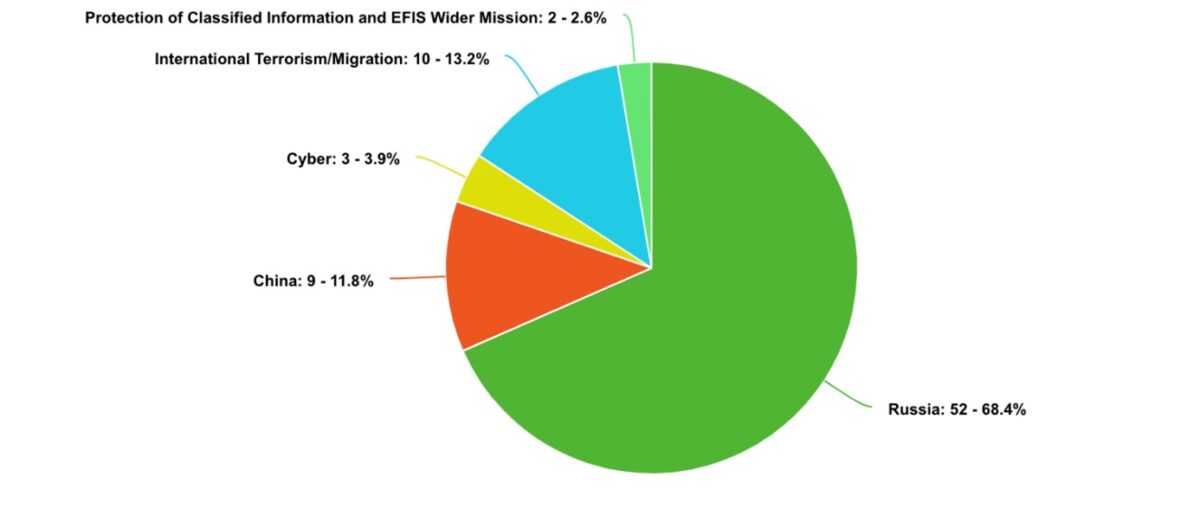

2.1.2 Répartition des rapports publics de l’EFIS

Le diagramme ci-dessous, qui présente des données de 2016 à 2025, montre que sur 76 chapitres des rapports, la Russie représente près de 70 % de l’ensemble des informations. Cela indique que Tallinn considère toujours la Russie comme la plus grande menace pour la sécurité de l’Estonie, parmi tous les problèmes de sécurité potentiels.

Répartition des rapports publics de l’EFIS de 2016 à 2025 – [Créé par l’auteur]

2.2 Protection des informations classifiées

La protection des informations classifiées est également l’une des principales missions de l’EFIS. Elle comprend les tâches suivantes :

- Protection des informations classifiées des États étrangers et des organisations internationales.

- Sécurité des systèmes de communication et d’information classifiés/assurance de l’information

- Protection des informations classifiées dans les ambassades et représentations estoniennes à l’étranger.

- Organisation et contrôle des communications spéciales.

- Effectuer des contrôles de sécurité sur les personnes postulant à un service ou à un emploi au sein de l’EFIS et sur les personnes actuellement employées par l’EFIS (à l’exception du directeur et du directeur adjoint).

[ source , source ]

2.3 Contre-espionnage et sécurité de l’information électronique

L’EFIS s’occupe également du contre-espionnage et de la sécurité des informations électroniques. Cela comprend :

- Réaliser des opérations de contre-espionnage pour la protection des missions étrangères estoniennes et des unités des forces de défense estoniennes en dehors de l’Estonie.

- Effectuer des opérations de contre-espionnage pour protéger ses employés et ses fonctionnaires, y compris le personnel qui coopère avec des agences de renseignement étrangères.

- Coopérer avec le Conseil de la police de sécurité pour prévenir les crimes contre l’État.

- Organiser et contrôler le respect des exigences prévues par la loi en matière de sécurité de l’information électronique.

- Délivrance et/ou révocation de certificats pour les systèmes de traitement de secrets d’État et contrôle de leur fonctionnement, y compris la construction, l’utilisation, la réparation et l’entretien des connexions aux réseaux de communication.

[ source ]

3 Structure et hiérarchie des rapports de l’EFIS

Le Service estonien de renseignement extérieur (EFIS) relève du ministère estonien de la Défense et, contrairement aux agences de renseignement d’autres pays, il ne supervise aucune division subordonnée. Il entretient une étroite coordination opérationnelle avec les agences nationales, notamment le Service estonien de sécurité intérieure, les Forces de défense estoniennes, le Conseil de sécurité de la police et d’autres agences gouvernementales locales.

L’EFIS coopère et coordonne également la collecte de renseignements avec les services de renseignement et de sécurité étrangers, notamment les organisations internationales telles que les agences de renseignement d’autres pays, notamment en matière de renseignement extérieur et de contre-espionnage.

[ source ]

3.1 Dirigeant actuel de l’EFIS

L’actuel directeur général du Service estonien de renseignement extérieur est le colonel Kaupo Rosin, ancien officier du renseignement et officier militaire estonien. Il occupe ce poste depuis novembre 2022, date à laquelle il a été nommé à ce poste par le ministre estonien de la Défense, Hanno Pevkur. Cette nomination est due à ses « près de vingt ans d’expérience dans le renseignement, dont les quatre dernières à un poste élevé au siège de l’OTAN ».

Le ministre de la Défense Hanno Pevkur (à gauche) et le directeur général de l’EFIS Kaupo Rosin – [ Source de l’image ]

3.2 Supervision de l’EFIS

Le 4 avril 2015, la Commission spéciale pour le contrôle des agences de sécurité (Julgeolekuasutuste järelevalve erikomisjon) du Parlement estonien, le Riigikogu, a été créée. Cela a été fait pour vérifier la légalité des activités de l’EFIS et du service de sécurité intérieure.

Ce comité est responsable de plusieurs choses, notamment :

- Vérification du respect du Code de procédure pénale

- La procédure relative à la « Loi sur l’enregistrement et la divulgation des personnes ayant servi ou coopéré avec des organisations de sécurité ou des services de renseignement/contre-espionnage des forces armées ayant occupé l’Estonie »

- « Loi sur les secrets d’État et les informations classifiées des États étrangers »

- Vérifie la conformité des activités du Conseil de police et de garde-frontières, du Département des prisons du ministère de la Justice et du Département des enquêtes du Conseil des impôts et des douanes avec le Code de procédure pénale.

- La discussion d’un projet de budget des autorités de sécurité en même temps que le projet de budget de l’État est débattu au Riigikogu

- Soumission d’un aperçu de ses activités au Riigikogu une fois par an.

[ source ]

3.2.1 Membres actuels du comité de surveillance

Les membres actuels du comité de surveillance sont :

- Maris Lauri – Président

- Aivar Kokk – Vice-président

- Raimond Kaljulaid

- Ando Kiviberg

- René Kokk

- Lauri Laats

- Raid de Juku-Kalle

- Mart Võrklaev

[ source ]

4 Activités du service de renseignement extérieur estonien

L’EFIS mène plusieurs activités connues du public. Parmi celles-ci :

- Septembre 2014 : Des fuites de données provenant d’une base de données exploitée par Gamma Group, fabricant de logiciels de surveillance de haute technologie, ont révélé que le logiciel FinFisher était utilisé en Estonie. Ce logiciel était très probablement utilisé par l’ancien Bureau d’information estonien. [ source ]

- Avril 2015 : Suite à la publication sur YouTube d’un appel téléphonique entre l’ancien ministre des Affaires étrangères Urmas Paet et l’ancienne haute représentante de l’Union européenne pour les affaires étrangères et la politique de sécurité Catherine Ashton, le Conseil d’information a proposé et adopté une loi dotant les ministres de téléphones cryptés. Ces téléphones ne devaient être utilisés que pour communiquer des informations « à ne pas divulguer ». [ source ]

- Février 2022 : Le rapport public 2022 de l’EFIS contenait un chapitre consacré à la « diplomatie vaccinale politisée de la Chine » et à la manière dont le gouvernement chinois utilisait les vaccins comme moyen de pression pour atteindre ses objectifs de politique étrangère. En réponse, l’ambassade de Chine à Tallinn a accusé l’EFIS de « diffusion de fausses informations ». [ source , source ]

- Février 2022 : Le 16 février 2022, Mikki Marran, alors directeur général de l’EFIS, a déclaré que la présence de soldats russes en Biélorussie « réduirait le temps de préparation d’une attaque contre les États baltes ». Il a également ajouté que les services de renseignement estoniens étaient au courant de la progression de dix groupes de combat russes vers la frontière ukrainienne. L’invasion russe de l’Ukraine a éclaté six jours plus tard. [ source ]

5 L’avenir des EFIS et les pistes potentielles

Face aux menaces croissantes de la Russie dans les domaines cybernétique, militaire et social, ainsi qu’à l’essor de la Chine, le Service de renseignement extérieur estonien (EFIS) a gagné en importance. Ses rapports et analyses des acteurs de la menace sont de grande qualité, et il publie régulièrement des rapports détaillant les menaces pesant sur l’Estonie. [Voir la section 2.1.1 « Rapports publics de l’EFIS » pour plus de détails.]

- Leur pertinence et leur importance au sein de la communauté européenne du renseignement continuent également de croître malgré leur petite taille, et l’EFIS peut entreprendre plusieurs actions en Analyse détaillée de la menace que représente la Russie sur le plan militaire. Cela inclut la menace d’une invasion réelle, même si elle est peu probable du fait de l’appartenance de l’Estonie à l’OTAN.

- La menace que représente la présence d’un grand nombre de russophones pourrait être utilisée, comme dans l’est de l’Ukraine, pour justifier une nouvelle opération militaire spéciale russe. De plus, cette minorité russophone, dont 83 000 personnes possèdent la nationalité russe, est systématiquement ciblée par les réseaux de désinformation russes afin de façonner l’opinion publique et d’attiser les sentiments anti-OTAN et pro-russes. [ source , source ]

- En 2024, le ministère des Affaires étrangères a attribué les cyberattaques de 2020 contre l’Estonie à des membres de l’unité 29155 du renseignement militaire russe (GRU). Il s’agit d’une menace croissante et continue, non seulement pour l’Estonie, mais aussi pour le reste de l’Europe. [ source ]

- L’espionnage russe en Estonie, y compris le recrutement d’universitaires et d’autres individus soupçonnés d’agir pour le compte des « services spéciaux » russes, constitue une menace croissante pour la souveraineté et la stabilité de l’État estonien et obligera l’EFIS à intensifier sa surveillance des individus et des groupes soupçonnés d’être alignés sur la Russie et qui cherchent à déstabiliser l’Estonie. [ source , source ]

5.3 Autres menaces

Bien que la Chine et la Russie représentent les plus grandes menaces étrangères pour la stabilité de l’Estonie, il existe d’autres domaines que l’EFIS devra surveiller pour garantir la sécurité :

- L’Estonie est également confrontée à la menace posée par les individus ayant combattu en Syrie et dans la région MENA. Cette menace requiert une attention particulière de la part de l’EFIS afin de prévenir des attentats terroristes potentiellement meurtriers, comme ceux observés dans d’autres États européens. D’autres services de renseignement et de police estoniens ont également déployé des efforts pour remédier à ce problème, notamment en refusant en 2023 les permis de séjour électroniques de 26 personnes liées à des groupes tels qu’Al-Qaïda, Daech, le Hezbollah et les Talibans, entre autres. [ source , source ]

- La Russie et l’Estonie pourraient intensifier leur recours à des tactiques de guerre hybride, notamment en instrumentalisant les migrations , afin de déstabiliser l’Estonie. L’EFIS pourrait compléter les plans déjà publiés visant à établir une force de surveillance à la frontière orientale de l’Estonie en intensifiant les efforts de renseignement pour analyser où et quand ces migrants sont utilisés par ces États. [ source , source ]

6 Conclusion

Le Service estonien de renseignement extérieur (EFIS) est à l’avant-garde dans plusieurs domaines, notamment la détection et la lutte contre les menaces étrangères, ainsi que la protection des informations classifiées en Estonie. Sa mission principale, qui comprend la collecte et la diffusion de renseignements aux plus hautes sphères de l’État estonien, est plus importante que jamais.

Les menaces croissantes de la Russie, qui agit de manière de plus en plus belliqueuse et entreprend chaque année de plus en plus d’actions contre l’Estonie, ainsi qu’une prise de conscience croissante des activités chinoises en Estonie et en Europe plus largement, ont placé l’EFIS à l’avant-garde de la détection et de la lutte contre ces menaces.

raison des menaces susmentionnées pesant sur l’Estonie.

Cela pourrait inclure :

5.1 Chine

Des indices de menaces directes d’origine chinoise contre l’Estonie pourraient contraindre l’EFIS à se concentrer sur cette menace stratégique. Les points d’intérêt spécifiques pourraient inclure :

- La Chine risque de déstabiliser l’économie estonienne en saturé le marché avec des produits moins chers, ce qui pourrait affaiblir l’industrie estonienne. Cette menace grandit pour l’Europe, la Chine, par exemple, affaiblissant l’industrie sidérurgique européenne en proposant un acier moins cher. [ source ]

- Des navires chinois auraient sectionné des câbles sous-marins dans la région de la Baltique. Ce fait s’inscrit dans une série plus large de navires chinois ayant « accidentellement » sectionné des câbles critiques en traînant leurs ancres sur le fond marin. [ source ]

- Activités d’espionnage chinoises en Estonie, y compris l’arrestation d’une femme reconnue coupable d’espionnage pour la Chine en Estonie, ainsi que l’arrestation d’un ressortissant estonien qui travaillait dans un institut de recherche de l’OTAN axé sur la recherche maritime et sous-marine. [ source , source ]

5.2 Russie

La menace russe continue de peser sur l’Estonie, et l’intensification de ses activités dans les domaines cybernétique, militaire, de l’espionnage et économique joue également un rôle important dans la mission globale de l’EFIS, qui consiste à défendre l’Estonie contre les menaces étrangères. Une analyse continue des menaces que la Russie fait peser sur l’Estonie pourrait inclure :

par Pierre Andrès | Sep 1, 2025 | Moments d'histoire, Uncategorized

Culte américain : pourquoi nos opérations spéciales ont besoin d’un nouveau départ

Il est temps de reconnaître que dans leur état actuel, nos forces d’élite sont mauvaises pour l’armée, mauvaises pour la société et mauvaises pour les opérateurs eux-mêmes.

Les conflits qui ont suivi le 11 septembre aux États-Unis ont laissé des traces indélébiles sur notre société et notre armée. Dans certains cas, ces changements ont été si progressifs que peu de personnes les ont remarqués, si ce n’est par de brefs instantanés.

C’est le cas du « culte des forces d’opérations spéciales » qui a émergé depuis 2001, d’abord au sein de l’armée, puis dans la société par le biais des médias de masse , notamment des autobiographies et des films populaires tels que « La Chute du faucon noir », « Lone Survivor », « American Sniper », « SEAL Team Six : Le Raid sur Oussama Ben Laden » et bien d’autres. Ce culte s’est propagé à de nombreux contextes culturels plus larges (jeux vidéo, mode, culture des vétérans, etc.).

Comme dans d’autres situations où nous voyons des amis s’engager ensemble sur une voie intenable, la relation de l’Amérique avec ses opérateurs spéciaux nécessite une intervention.

Tout d’abord, à mes collègues des SOF, anciens et actuels, ce n’est pas vous… c’est nous. Enfin, c’est surtout nous, mais un peu vous aussi. Ceci n’est pas un discours contre les SOF ; je suis un ancien membre de la tribu des SOF et j’ai de nombreux amis et membres de ma famille au sein de la communauté. Nos troupes des SOF sont une ressource incroyable pour le pays : elles sont presque toujours courageuses, patriotes, en bonne forme physique et d’une compétence remarquable. Quelles que soient nos opinions politiques divergentes, nous pouvons être fiers de leur professionnalisme et de leurs nombreuses réalisations tactiques au cours des dernières décennies.

Ce que je vais dire va sans doute irriter certains de mes amis des SOF, mais surtout parce qu’ils sauront que j’ai raison. Dans les années à venir, nous aurons besoin d’une refonte institutionnelle et psychologique des relations entre l’Amérique et ses agents spéciaux. L’élitisme et le secret de l’actuelle « Culte des SOF » sont néfastes pour l’armée, pour la société et, en fin de compte, pour les agents eux-mêmes.

SOF et « Grande Armée »

Jusqu’à une époque relativement récente, l’armée américaine entretenait une relation problématique avec ses forces spéciales. L’expérience du Vietnam a dégoûté de nombreux membres de l’armée conventionnelle vis-à-vis des agents spéciaux, qu’ils considéraient comme indisciplinés et surestimés. D’autres ont fait valoir que la concentration de troupes et de chefs supérieurs au sein d’unités uniques privait le reste des forces de l’effet stimulant que ces soldats auraient pu apporter aux formations régulières.

Malgré le scepticisme des hauts dirigeants, les SOF se sont toutefois développées de manière ponctuelle dans les années qui ont suivi la guerre du Vietnam, jusqu’à ce que leur position précaire auprès du Pentagone change avec la loi Goldwater-Nichols de 1986 , qui a établi un commandement des opérations spéciales (SOCOM) et renforcé la position des SOF au sein de la structure de défense.

La force institutionnelle des SOF par rapport à leurs cousins conventionnels a été par la suite renforcée par les attentats du 11 septembre et leur rôle de premier plan dans les guerres éternelles qui ont suivi.

Les opérateurs d’aujourd’hui entretiennent une relation privilégiée et inversée avec leurs services d’origine. Les forces spéciales forment désormais une caste à part, dominant les échelons supérieurs de l’armée et monopolisant l’attention médiatique et culturelle. Les « professionnels discrets » initialement envisagés disposent désormais d’une machine médiatique sans équivalent au sein de l’armée. Les forces spéciales d’aujourd’hui considèrent souvent l’armée conventionnelle comme une ligue mineure où elles peuvent sélectionner de nouveaux talents. Cette distinction impacte le moral des forces conventionnelles, même si peu sont prêts à en parler publiquement.

Cette stratification a cependant des conséquences qui vont au-delà des ressentiments. Des chaînes de commandement et des axes d’intervention distincts peuvent parfois compromettre des plans de campagne qui devraient être unifiés. La théorie des SOF part du principe que de petites unités spécialement sélectionnées et entraînées peuvent avoir un impact largement disproportionné sur le champ de bataille, et cela a souvent été le cas. Il arrive cependant que des unités conventionnelles et des moyens aériens limités aient dû intervenir de manière drastique pour sortir les forces SOF de situations intenables qu’elles avaient elles-mêmes créées, comme ce fut le cas à Mogadiscio , lors de l’opération ANACONDA et ailleurs.

SOF et société

Le culte que voue l’Amérique à ses agents spéciaux soulève des questions gênantes sur ceux qui combattent dans les guerres américaines et sur la manière dont cela affecte la politique américaine.

Pendant près de deux siècles, la « saveur » de l’Amérique résidait dans sa capacité à mobiliser des forces massives et efficaces en temps de guerre. Les forces terrestres américaines qui ont écrasé l’Axe représentaient un important contingent de forces conventionnelles (relativement) bien entraînées, très mobiles et généreusement équipées, appuyées par une puissance de feu massive et intégrées à une force interarmées capable d’affirmer et d’exploiter de manière meurtrière la domination américaine sur les airs et sur la mer (domination elle-même fruit d’une mobilisation massive).

Ces unités conventionnelles de qualité dépendaient, de par leur doctrine et leur conception, de conscrits et de volontaires ordinaires. Même les unités terrestres d’élite de la Seconde Guerre mondiale, comme nos cinq divisions aéroportées et nos six divisions de marines, étaient robustes, mais accessibles à la plupart des troupes et, par extension, à l’Américain moyen. Cependant, par définition, tout le monde ne peut pas être membre des forces spéciales – une dure réalité qui soulève des questions complexes quant à savoir qui combat réellement dans les guerres d’aujourd’hui.

C’est une question que les décideurs politiques ne sont cependant pas pressés d’explorer. Les unités SOF, petites et isolées, offrent à une communauté politique dysfonctionnelle un instrument mortel, performant et discret, qu’elle peut utiliser discrètement et sans grand coût politique. Les victimes restent confinées à un segment restreint et auto-sélectionné de la société. Les décideurs politiques peuvent mener la guerre avec un impact minimal sur la société américaine dans son ensemble et, trop souvent, ils sont peu incités à intégrer les efforts des SOF dans une stratégie politique viable. En d’autres termes, les SOF peuvent offrir, et offrent effectivement, aux dirigeants politiques des réponses faciles à des problèmes complexes.

Cela étant dit, une grande partie du secret tant vanté des SOF est largement illusoire : les ressortissants du pays hôte et les adversaires savent rapidement qu’ils sont là et leurs activités sont généralement des secrets de polichinelle aux États-Unis. À chaque opération, il convient de se demander si le secret des SOF est conçu pour protéger leurs activités de l’ennemi ou du public américain et de nos divers mécanismes de surveillance.

L’impact négatif du culte des SOF sur les SOF

Même parmi les opérateurs eux-mêmes, l’adulation peut engendrer de l’arrogance et un manque de responsabilité.

La plupart des troupes des SOF admettront avoir parfois été témoins d’épisodes absurdes d’indiscipline et de favoritisme qui auraient été réprimés même dans l’unité conventionnelle la plus anodine, mais qui sont tranquillement tolérés ou négligés dans la culture de fraternité de certains éléments des SOF.

De manière plus innocente, cela implique de couvrir discrètement d’illustres hauts gradés dont le corps ne peut plus supporter les exigences exorbitantes de la vie au sein des SOF. Dans d’autres cas, cela peut donner lieu à des comportements plus insidieux, voire criminels. Le cas du Navy SEAL Eddie Gallagher est peut-être le plus célèbre des cas d’inconduite au sein des SOF, mais il est loin d’être le seul. En 2017, un groupe de SEALS et d’opérateurs de Marines a tué un Béret vert de l’armée lors d’un bizutage révoltant au Mali, suivi d’une tentative étrange et choquante, apparemment ex parte, pour intercéder auprès de la veuve du soldat.

Cet incident faisait suite à un épisode survenu également au Mali en 2012, à d’autres en Irak et en Afghanistan, à un autre à Erbil , et à une série d’incidents ailleurs. Dans de nombreux cas, les soldats impliqués ont subi des conséquences relativement légères pour leurs actes, voire aucune. Il faut reconnaître que certains chefs des forces spéciales ont eux-mêmes ouvertement dénoncé les manquements répétés aux normes disciplinaires fondamentales.

De toute évidence, au moins certaines forces spéciales ont subi les conséquences de multiples déploiements au combat au cours des vingt dernières années. Parallèlement, on peut toutefois supposer que le climat de commandement de certaines unités a été miné par la capacité à masquer les problèmes derrière un voile d’adulation publique, de secret et d’élitisme.

Un avertissement de l’histoire

« Lorsqu’une nation se réveille, ses meilleurs fils sont prêts à donner leur vie pour sa libération. Lorsque des empires sont menacés d’effondrement, ils sont prêts à sacrifier leurs sous-officiers. »

— Menahem Begin, La Révolte (1951)

Les forces spéciales sont des professionnels extrêmement compétents et dévoués, et l’Amérique a la chance de disposer de telles troupes. Cependant, la place des forces spéciales au sein de l’armée et de la société doit être redéfinie.

Le Congrès et les responsables de l’exécutif devraient renforcer la surveillance des forces spéciales et s’interroger sérieusement sur le bien-fondé des exigences extravagantes de confidentialité (à qui cachons-nous réellement nos jeux ?). Les décideurs politiques devraient veiller à ce que, lorsque les forces spéciales sont nécessaires, leurs actions soient synchronisées avec d’autres mesures, cinétiques et non cinétiques, et intégrées à une stratégie diplomatique et politique plus large. Les forces spéciales peuvent être un outil précieux, mais elles ne constituent pas une politique autonome.

Les opérateurs spéciaux eux-mêmes reconnaissent aujourd’hui que la discipline et les normes au sein de leur communauté doivent être renforcées. Ils peuvent également veiller à ce que leur formation mette en valeur leur rôle au sein d’une force plus large et que l’armée dans son ensemble soit également reconnue, le cas échéant. Le fait que même un excellent film comme « La Chute du Faucon Noir » mentionne à peine les soldats de la 10e division de montagne qui ont subi de lourdes pertes lors du sauvetage des Rangers de la Force opérationnelle à Mogadiscio aurait dû susciter une certaine réticence de la part des conseillers techniques de l’armée et, à vrai dire, des participants des forces spéciales eux-mêmes.

Plus généralement, alors que nous entrons dans un contexte stratégique différent de celui de la guerre contre le terrorisme qui a duré vingt ans, les commandants militaires devraient sérieusement reconsidérer la manière dont les forces spéciales seront employées dans ce nouveau contexte de missions et les types de relations de commandement que ce contexte impliquera. Il convient de rappeler que les forces spéciales ont joué un rôle crucial lors de l’ invasion du Panama en 1989 et de la guerre du Golfe en 1991 – deux de nos plus grandes réussites militaires de l’après-guerre –, mais elles l’ont fait fermement ancrées au sein de la force opérationnelle conventionnelle, plus vaste, et en lui étant subordonnées.

Au final, cependant, il sera difficile de redresser la situation : le culte des forces spéciales a une longue histoire. L’obsession pour les forces d’élite et spécialisées est un phénomène observé dans les empires tardifs, depuis Byzance, avec ses mercenaires varègues, jusqu’à la France du milieu du XXe siècle, avec ses paras et ses légionnaires, tous immortalisés dans les romans de Jean Larteguy.

C’est l’affectation malheureuse d’une société agitée et décadente qui est en conflit constant à l’étranger, mais dont les propres citoyens mécontents ne ressentent guère l’obligation de défendre leur pays ou de considérer leurs guerres comme autre chose que des sports de spectateurs.

Le culte public rendu à l’armée d’aujourd’hui est, à bien des égards, une dîme politique et émotionnelle qui occulte la réalité : l’opinion publique américaine a externalisé ses guerres à une petite fraction de la société, isolée. Les forces spéciales ne sont que l’apogée de ce phénomène.

Sans que ce soit la faute des opérateurs eux-mêmes, ils se trouvent au sommet d’une religion déformée, dont ils sont à peine responsables.

par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

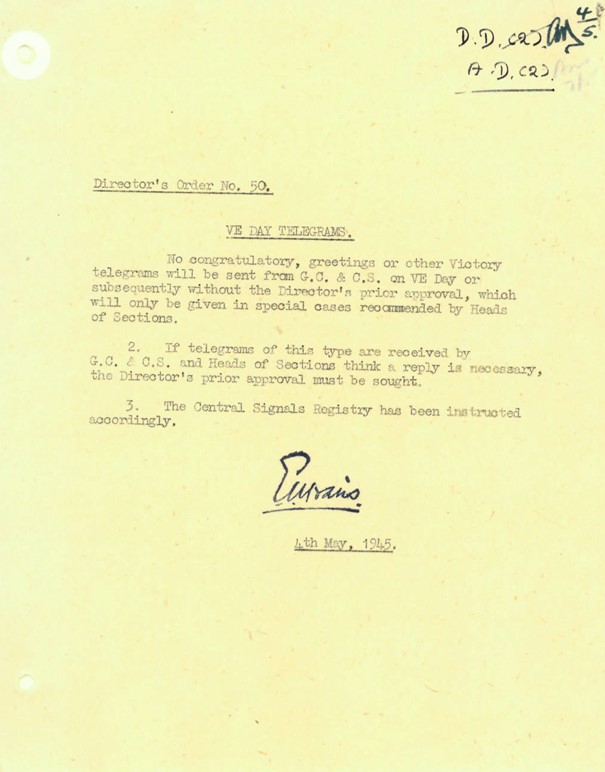

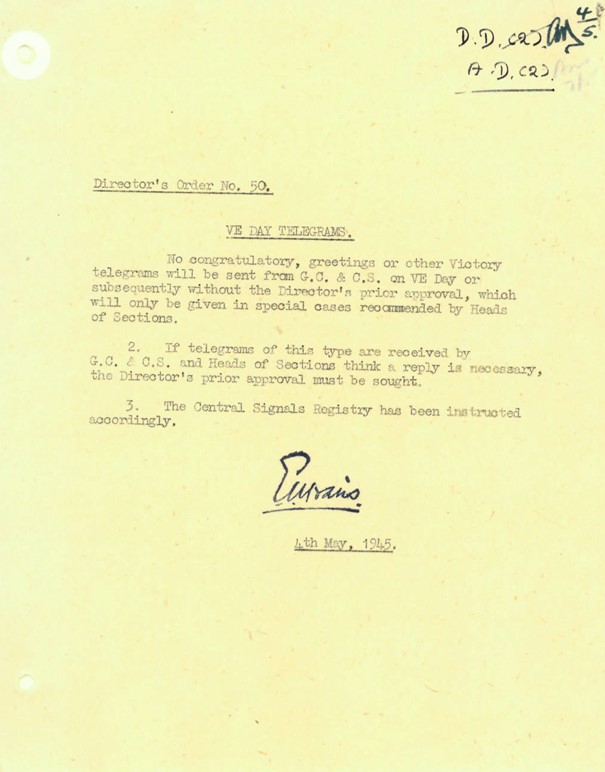

Des lettres d’espionnage inédites révèlent le rôle du GCHQ dans le jour de la Victoire en Europe avant la fin de la guerre

Les messages indiquent que le haut commandement allemand a signé une « capitulation sans conditions ».

Mardi 6 mai 2025

Le geste sincère du roi envers un vétéran lors du défilé militaire du jour de la Victoire en Europe

Bas du formulaire

Je souhaite recevoir par courriel les offres, événements et actualités de The Independent. Consultez notre politique de confidentialité.

Des documents déclassifiés offrent un aperçu du rôle central du GCHQ britannique dans l’annonce du Jour de la Victoire en Europe, révélant les efforts en coulisses et l’enthousiasme palpable entourant cet événement mémorable.

Publiés 80 ans après la fin des combats de la Seconde Guerre mondiale en Europe, ces documents témoignent de l’implication des services de renseignement dans la diffusion de l’information. Parmi ces documents figure une lettre du général Dwight D. Eisenhower, commandant suprême des forces alliées, communiquant par voie navale au directeur adjoint du GCHQ.

Les messages relayent que le haut commandement allemand a signé une « capitulation sans conditions ».

Le document, daté de 8h30 le 7 mai 1945, ordonne aux forces expéditionnaires alliées de « cesser toutes les opérations offensives », mais précise que les troupes doivent rester dans leurs positions actuelles.

Le document précise : « En raison de difficultés de communication, il peut y avoir un certain retard dans la réception d’ordres similaires par les troupes ennemies, c’est pourquoi toutes les précautions défensives doivent être prises. »

ouvrir l’image dans la galerie

Un document daté du 4/5/1945 de l’ancien directeur du GCHQ, Sir Edward Travis, qui parle du jour imminent de la victoire en Europe

Au bas du document figure l’instruction selon laquelle « aucune répétition, aucune diffusion » ne doit être faite à la presse.

Le document comporte également des annotations de l’agent qui a transcrit le message. Au bas de la lettre, on peut lire : « Et vous pouvez bien vous amuser, RD TT, s’il vous plaît ».

RD TT signifie probablement « lire de haut en bas », l’ajout montrant l’excitation ressentie par l’opérateur qui a eu le privilège de transmettre la nouvelle.

Les voix des agents du renseignement, chargés de détenir des informations vitales et ultra-secrètes et de travailler dans le secret, apparaissent rarement dans les récits historiques.

( GCHQ/PA Wire )

La directrice du GCHQ, Anne Keast-Butler, a déclaré : « Nous savons que les services de renseignement ont joué un rôle important dans le jour de la Victoire en Europe et dans la fin de la Seconde Guerre mondiale, et je suis fière que nos prédécesseurs au GCHQ y aient contribué.

Elle a ajouté : « C’est également un puissant rappel de la manière dont ceux qui ont travaillé avec tant de diligence et d’altruisme dans le passé ont ouvert la voie à notre avenir et au monde dans lequel nous vivons aujourd’hui.

« C’est avec une grande fierté que nous leur rendons hommage aujourd’hui. »

Le deuxième document de la cache est une lettre écrite et signée par Sir Edward Travis, alors directeur du GC&CS (GCHQ), à son personnel, déclarant qu’« aucun message de félicitations, de salutations ou autre télégramme de victoire ne sera envoyé par le GC&CS le jour de la Victoire en Europe ou par la suite sans l’approbation préalable du directeur ».

La lettre est datée du 4 mai 1945, quatre jours avant le jour de la Victoire en Europe.

Cela nous montre que les chefs des services de renseignement et le personnel travaillant au GCHQ ont été parmi les premiers à savoir que la fin de la guerre serait bientôt annoncée.

par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

État islamique en Somalie : complexité analytique entre contre-terrorisme et propagande.

Détails et photos des deux dernières semaines

30 avril 2025

L’État islamique continue de représenter une menace mondiale, malgré la mort de plusieurs de ses dirigeants ces deux dernières années et les crises de leadership, et sa menace grandit, notamment en Afrique. La Somalie figure parmi les provinces africaines où l’État islamique connaît une croissance rapide. Outre les violentes campagnes militaires d’al-Shabaab, la Wilayah al-Somal, érigée en province par le pouvoir central en 2017, menace la sécurité du pays. L’État islamique en Somalie opère principalement dans les zones montagneuses du Puntland.

En novembre 2024, l’État semi-autonome du Puntland a déclaré le début de l’opération Hilaac, une offensive militaire majeure, menée par les forces de sécurité du Puntland, les forces derviches du Puntland, la force de police maritime du Puntland, avec le soutien du commandement américain pour l’Afrique contre l’État islamique dans la région de Bari.

Depuis janvier 2025, les forces armées du Puntland ont considérablement intensifié leur lutte contre les militants de l’État islamique dans la chaîne de montagnes d’Al Miskaat, située dans la région de Bari. Les opérations antiterroristes menées par les forces du Puntland visent à encercler les montagnes d’Al Miskat et à se diriger vers des cachettes suspectes.

Malgré les opérations antiterroristes, l’État islamique a réussi à contrer partiellement le terrorisme et continue de mener de nombreuses attaques.

Dans le numéro 491 de l’hebdomadaire al-Naba, le groupe a publié une infographie faisant référence à l’activité dans sa province somalienne (EI-Somalie) et revendiquant 55 attaques en 52 jours (du 15 février 2025 au 9 avril 2025), tuant et blessant 318 soldats et détruisant 26 véhicules militaires.

Ces informations contredisent celles des Forces antiterroristes du Puntland mais aussi celles de l’EI lui-même, qui, à travers ses médias et d’autres hebdomadaires d’al-Naba, n’avait pas revendiqué d’opérations militaires depuis le 7 février.

Au total, au cours des quatre premiers mois de 2025, l’État islamique a mené 98 attaques. Ces attaques sont pour la plupart défensives, sous la pression de la lutte antiterroriste, et visent les forces armées du Puntland dans la région administrative de Bari, dans l’État fédéral du Puntland.

Daniele Garofalo Monitoring est une publication financée par ses lecteurs. Pour recevoir mes nouveaux articles et soutenir mon travail, vous pouvez vous abonner gratuitement ou en payant.

Abonné

L’État islamique en Somalie a tenté de capitaliser sur la situation récente au niveau de la propagande, en tentant au cours des deux dernières semaines de masquer les difficultés par une propagande intensive.

Pour montrer son activité en Somalie, l’État islamique s’est appuyé principalement sur l’hebdomadaire al-Naba, consacrant de nombreuses pages à l’activité dans la province somalienne du Puntland.

Par la suite, l’agence de presse Amaq, média officiel de l’État islamique, a publié une vidéo et deux longs communiqués revendiquant et montrant des attaques avec des engins explosifs improvisés contre un convoi de forces et de camps et de troupes du Puntland et des forces de sécurité du Puntland dans des zones de la région administrative de Bari.

Les médias officiels de l’État islamique ont ensuite publié un long reportage photo montrant les attaques et les affrontements entre les militants de la province somalienne de l’État islamique et les forces armées du Puntland au cours des deux dernières semaines. Vous trouverez ci-dessous toutes les photos (celles montrant des corps sans vie ont été exclues) :

Daniele Garofalo est chercheur et analyste spécialisé dans le terrorisme djihadiste, les insurgés islamistes et les groupes armés. Il est expert en surveillance des médias djihadistes, des rebelles islamistes et des groupes armés.

par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

L’espionnage au féminin : on est bien loin de Milady et Mata-Hari

Coéditée par Louis de Mareuil et le Conservatoire national des Arts et Métiers, la « Revue de recherche sur le renseignement » s’intéresse à l’espionnage au féminin dans son premier numéro et dépoussière de nombreux stéréotypes

Prononcez le mot « espionne » et apparaissent alors Milady de Winter, la redoutable adversaire de d’Artagnan, et Mata-Hari, devenue l’incarnation de l’agent secret en jupons, souvent au mépris de la réalité. La liste s’arrête là et elle est en effet trop courte, du moins pour le grand public. Les professionnels du renseignement savent ce que celui-ci doit aux femmes et c’est justement pour les sortir de l’ombre ou du malentendu que le Cnam (Conservatoire national des arts et métiers) et les Éditions Louis de Mareuil, notamment spécialisées dans les documents sur les guerres secrètes et la sécurité, se sont associés pour publier la « Revue de recherche sur le Renseignement », dont le premier numéro est entièrement consacré aux femmes.

La revue porte un titre austère qui peut faire croire à une réunion d’universitaires cloîtrés dans leur discipline ; c’est tout le contraire. Elle se lit comme un magazine d’histoire, ouvert au plus large public et dépoussiérant toutes les idées reçues sur ce qu’il y a vraiment derrière les émules de Mata-Hari. Entretien avec le directeur de la publication de la RRR, Philippe Baumard, professeur au Cnam et directeur du pôle SDR3C (Sécurité, défense, renseignement, criminologie, cybermenaces, crises).

Pourquoi avoir choisi de vous intéresser aux femmes dans le premier numéro de cette nouvelle revue ?

C’est un choix personnel que j’ai imposé, c’est le privilège d’être directeur de la publication. Il faut d’abord rappeler que le Cnam dispense une formation LMD (Licence, Master, Doctorat) sur les métiers du renseignement et de nombreuses femmes suivent ces cours. Malgré l’évolution de notre société depuis de nombreuses années, et spécialement depuis l’apparition du phénomène #MeToo, certains stéréotypes ont la peau dure, notamment à propos des femmes dans le milieu du renseignement où elles sont encore objectivées et seraient uniquement utilisées à des fins de séduction pour obtenir des informations. C’est un manque flagrant de reconnaissance envers leur professionnalisme et les risques qu’elles prennent, au même titre que les hommes.

par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

Mission

L’Académie européenne du renseignement (EIA) vise à :

- Faire progresser la profession du renseignement en établissant des normes, en créant des ressources, en partageant les connaissances dans le domaine du renseignement et en promouvant une forte culture du renseignement en Europe et chez ses partenaires libéraux-démocrates ;

- Promouvoir la coopération transfrontalière en matière de recherche et de recherche entre les chercheurs du renseignement en Europe et en Amérique du Nord, ainsi qu’avec les chercheurs d’autres parties du monde ;

- Mettre en valeur le travail des chercheurs émergents de premier et de deuxième cycles dans le domaine des études du renseignement et leur offrir un forum pour échanger des idées et poursuivre des projets de recherche pertinents ;

- Développer et diffuser des programmes d’études sur le renseignement parmi les universités, ainsi que promouvoir les meilleures pratiques en matière de renseignement pur et appliqué ;

- Devenez le premier lieu virtuel de collaboration pour aborder l’enseignement du renseignement collaboratif dans les établissements d’enseignement supérieur, les agences gouvernementales et les groupes de réflexion.

- Comité exécutif

- Directeur : Le Dr John M. Nomikosdirige l’Institut de recherche en études européennes et américaines (RIEAS). Il est également président du Conseil méditerranéen pour les études de renseignement (MCIS), président de l’Association grecque des études de renseignement (GISA) et rédacteur en chef fondateur du Journal of Mediterranean and Balkan Intelligence (JMBI). Il est professeur adjoint à l’Université Webster (campus d’Athènes) et chercheur invité à l’Université John Naisbitt en Serbie et à l’Université de Rome (Tre) en Italie. Le Dr Nomikos est spécialisé dans les études de renseignement transatlantiques, la réforme du renseignement et l’architecture de la sécurité nationale.

- Directeur adjoint – Europe : Le Dr Thomas Wegener Friisest professeur associé à l’Université du Danemark du Sud, directeur du Centre d’études sur la guerre froide et membre du conseil consultatif du programme de master en études du renseignement et de la cybersécurité (MISC) de l’université. Il est affilié à l’Institut pour la sécurité nationale et internationale (INIS) et professeur invité au Centre interdisciplinaire d’études européennes (ICES) de l’Université européenne de Flensburg. Il est cofondateur du cycle de conférences Need to Know , directeur exécutif de l’Association internationale d’histoire du renseignement et rédacteur en chef adjoint de « National Security and the Future », ainsi que membre du conseil scientifique de la revue Aparat Represji w Polsche Ludowej 1944-1989 . Ses principaux domaines de recherche sont l’histoire du renseignement, les études européennes sur le renseignement, ainsi que les minorités et les valeurs mobilières.

- Directeur adjoint – Amérique du Nord : Le Dr Joseph Fitsanakisest professeur de renseignement et d’études de sécurité et directeur du Centre de commandement des opérations de renseignement à la Coastal Carolina University, aux États-Unis. Il est également rédacteur en chef du Journal of European and American Intelligence Studies , membre du comité consultatif sur l’histoire de la sécurité de l’information de Springer International et rédacteur en chef des études de renseignement de la revue Hiperboreea . Avant de rejoindre Coastal, le Dr Fitsanakis a fondé le programme d’études de sécurité et de renseignement à la King University, où il a également dirigé le King Institute for Security and Intelligence Studies.

- Conseil consultatif

- Le Dr Darko Trifunovicest chercheur et maître de conférences en études de sécurité à l’Université de Belgrade, en Serbie. Il a été premier secrétaire de la Mission permanente de Bosnie-Herzégovine auprès des Nations Unies et conseiller du secrétaire d’État aux crimes de guerre de la République serbe de Bosnie pour le terrorisme et la violence. Depuis 2005, il est conseiller du ministre de la Police de la République serbe de Bosnie-Herzégovine. Le Dr Trifunovic est le représentant de la Serbie-et-Monténégro auprès de l’Association internationale d’études stratégiques (AISS), entre autres organismes professionnels.

- Le Dr Stephan Blanckeest politologue et ses recherches portent sur le renseignement et les activités clandestines de la Corée du Nord et de la Chine. Auparavant, il a travaillé au sein d’une unité de renseignement et d’analyse du ministère de l’Intérieur britannique et a été chercheur au King’s College de Londres. Il contribue notamment à Jane’s Intelligence Review, Intelligence Online et NK News. Depuis 2022, il est chercheur associé au Royal United Services Institute (RUSI) de Londres.

- Le Dr Renato Caputoest vice-président du Registre criminologique italien (Albo Nazionale Criminologi).

- Le Dr Shlomo Shpiroest directeur du programme d’études du renseignement à l’Université Bar-Ilan en Israël. Diplômé de l’Université hébraïque de Jérusalem, de l’Université de Salford et de l’Université de Birmingham, il est spécialisé dans les domaines du renseignement, du terrorisme et de la sécurité. Il associe ses recherches sur les technologies et les politiques de sécurité, en mettant l’accent sur la gestion de crise et la communication, la lutte contre le terrorisme, la résilience sociale, la sécurité des frontières et la sécurité intérieure.

- Mme Anna Abelmann est la directrice exécutive de l’International Intelligence History Association (IIHA), basée à Würzburg, en Allemagne.

- Keshav Mazumdar , CPO, CRC, ASC, CMAS, ATO, est impliqué dans la pratique et la recherche en matière de renseignement et de sécurité militaires et civiles depuis plus de dix ans. Ses domaines de spécialisation comprennent la lutte antiterroriste, l’analyse des réseaux sociaux, la police fondée sur le renseignement, le profilage des terroristes, l’évaluation de la menace terroriste et le contre-espionnage. Il est certifié agent antiterroriste par le S2 Safety and Intelligence Institute aux États-Unis et occupe actuellement le poste de vice-président principal de l’ Antiterrorism Accreditation Board (ATAB-USA).

- Contactez-nous

- Adresse postale :

Académie européenne du renseignement

1 1, rue Kalavryton Alimos, 17456, Athènes, Grèce.

- Téléphone/Fax :

+30-210-991-1214 (Europe)

++1-423-742-1627 (États-Unis)

- Courriel :

secretary@rieas.gr