par Aics-sr | Fév 10, 2026 | Moments d'histoire

Tehrik-i-Taliban Pakistan (TTP) — Perspectives de la menace stratégique | Janvier 2026

Tendances opérationnelles, risques de sécurité et prévisions

4 février 2026

Résumé des renseignements exécutifs

Le Tehrik-i-Taliban Pakistan (TTP) continue de représenter une menace sécuritaire persistante et adaptable pour le Pakistan, en particulier dans le Khyber Pakhtunkhwa et le long des zones frontalières afghano-pakistanaises.

En janvier 2026, l’activité de TTP reflète :

- Rythme opérationnel soutenu contre les forces de sécurité ;

- Le recours continu à des attaques asymétriques et de type guérilla ;

- La profondeur stratégique et la résilience sont liées aux dynamiques transfrontalières et aux liens historiques avec Al-Qaïda et les talibans afghans.

Bien qu’aucune escalade immédiate à grande échelle ne soit observée, les tendances actuelles indiquent une trajectoire de menace stable à croissante, avec des implications potentielles pour la sécurité intérieure, les opérations de lutte contre le terrorisme et la stabilité régionale au cours des 3 à 6 prochains mois.

Niveau de menace : Élevé

Tendance : → / ↑ (stable avec risque d’escalade)

Zones à risque principales : Khyber Pakhtunkhwa, districts tribaux, régions frontalières

Horizon temporel : 3 à 6 mois

Niveau de confiance : Moyen

Portée et méthodologie

Bien que les tendances actuelles indiquent une trajectoire de menace stable à croissante, l’adaptabilité démontrée des TTP et leurs liens transfrontaliers suggèrent un potentiel d’escalade tactique ou de diversification au-delà du profil opérationnel actuel, ce qui justifie une surveillance continue.

Cette analyse des menaces stratégiques repose sur :

- Surveillance systématique de la propagande djihadiste (vidéos, photos, déclarations, affirmations) ;

- Reportages de sources sur le terrain ;

- Intégration des données OSINT, IMINT, SOCMINT et HUMINT numériques.

Les sources comprennent des documents de première main provenant de chaînes affiliées au TTP, des informations de sources ouvertes, des déclarations officielles et des sources locales. Cependant, il convient de tenir compte de limites telles que les risques de partialité propagandiste, la désinformation et les informations incomplètes provenant de zones reculées lors de l’évaluation de la fiabilité des renseignements.

Limites

- Signalements incomplets ou tardifs en provenance de zones reculées ou contestées ;

- Exagération ou omission dans les revendications collectives ;

- Risque de propagande biaisée et de désinformation.

Lorsque les attaques ou les allégations ne peuvent être corroborées de manière indépendante, cela est explicitement indiqué dans l’évaluation.

Aperçu succinct du TTP

Le Tehrik-i-Taliban Pakistan (TTP), formé en 2007 comme coalition de groupes militants pachtounes, demeure aujourd’hui la principale menace djihadiste pour l’État pakistanais. L’organisation, dirigée depuis 2018 par Noor Wali Mehsud, a consolidé sa structure interne en réintégrant plusieurs factions dissidentes et en renforçant sa communication stratégique. Son idéologie s’inspire du djihadisme déobandi et entretient des liens historiques étroits avec les talibans afghans et Al-Qaïda. Le TTP opère principalement dans les provinces de Khyber Pakhtunkhwa et du Baloutchistan, mais conserve des capacités d’intervention ciblées en zones urbaines. L’arrière-pays afghan revêt une importance stratégique majeure, lui assurant profondeur d’appui, entraînement et mobilité transfrontalière. La campagne militaire du groupe se caractérise désormais par une combinaison d’engins explosifs improvisés, d’embuscades et d’attaques complexes visant la police, les forces paramilitaires et l’administration locale, avec un recours plus ciblé aux opérations suicides qu’auparavant. En 2024-2025, le TTP figurait constamment parmi les groupes les plus meurtriers au monde, avec une sophistication opérationnelle et une résilience organisationnelle accrues.

Activités TP – janvier 2026

En janvier 2026, le Tehrik-i-Taliban Pakistan a maintenu un rythme opérationnel élevé, quoique légèrement ralenti, menant 245 opérations sur un vaste territoire. Bien que ce nombre soit inférieur aux pics observés fin 2025, il ne témoigne pas d’une dégradation des capacités. Au contraire, cette tendance suggère une consolidation et une pression ciblée, caractéristiques d’un groupe insurgé aguerri qui privilégie la pérennité de ses actions, sa logistique et son influence politique plutôt qu’une escalade indiscriminée.

Le bilan officiel de 711 morts et blessés, conjugué au nombre limité d’arrestations revendiquées par le groupe, témoigne d’une priorité constante accordée à l’affrontement direct avec les forces de sécurité étatiques plutôt qu’à des attaques symboliques de grande ampleur. Le profil opérationnel est resté discipliné et axé sur la sécurité, confortant l’idée que le TTP poursuit une guerre d’usure visant à affaiblir la présence, le moral et les services de renseignement de l’État, plutôt qu’à provoquer un choc stratégique immédiat.

Ciblage et priorités opérationnelles

Le mois de janvier confirme sans équivoque que la priorité opérationnelle principale du TTP demeure l’appareil sécuritaire pakistanais. L’immense majorité des attaques revendiquées visaient l’armée pakistanaise et le Groupe des services spéciaux, suivis par le Corps des frontières et les forces de l’ordre, notamment la police et les unités du CTD. Les attaques contre les comités secrets et de paix, bien que moins nombreuses, n’en demeurent pas moins stratégiquement importantes et doivent être interprétées comme des actions coercitives destinées à démanteler la coopération des services de renseignement locaux, à intimider les intermédiaires et à réaffirmer l’autorité des insurgés dans les zones contestées.

Le ciblage continu des infrastructures militaires (génie, caméras de surveillance, énergie, eau et véhicules blindés) indique que le TTP ne se contente pas de viser les pertes humaines, mais cherche également à dégrader les systèmes qui permettent une présence étatique permanente. La destruction d’équipements de surveillance et de drones, en nombre limité, suggère par ailleurs une connaissance des adaptations de la contre-insurrection pakistanaise et une volonté de contester l’accès à l’information et à la reconnaissance au niveau local.

La capture signalée d’armes, de véhicules, de munitions, d’argent liquide et de matériel logistique renforce l’idée que de nombreux engagements sont conçus pour être autosuffisants, permettant au groupe de reconstituer partiellement ses ressources par l’acquisition sur le champ de bataille plutôt que de dépendre uniquement d’un approvisionnement extérieur.

Géographie et dispersion

Le fait de se concentrer sur le Sud et le Nord-Waziristan comme principal théâtre d’opérations aide les analystes de sécurité à comprendre le contexte opérationnel, ce qui soutient la planification stratégique et l’allocation des ressources.

Au-delà du Waziristan, l’activité soutenue à Tank, Bannu, Dera Ismail Khan, Khyber, Bajaur et Lakki Marwat indique un arc opérationnel le long de corridors de mobilité clés et de zones de friction entre les districts urbanisés et les anciennes zones tribales. Cette ceinture continue de fonctionner comme un écosystème opérationnel et logistique, facilitant les mouvements, le déploiement et la flexibilité tactique.

Les attaques perpétrées à Peshawar, Quetta, Kohat, Mohmand, Kurram, dans le sud du Pendjab et à Makran restent limitées en nombre, mais leurs implications sont considérables. Ces incidents témoignent d’une volonté et d’une capacité d’opérer au-delà du principal théâtre d’opérations tribal, de contraindre les forces de sécurité à se disperser et de préserver une marge de manœuvre stratégique sans mobiliser excessivement de ressources. En particulier, les activités menées dans les zones urbaines limitrophes telles que Peshawar et Quetta doivent être interprétées comme un signal plutôt que comme une expansion, rappelant aux autorités une capacité d’action latente plutôt que comme l’ouverture de nouveaux fronts.

Méthodes opérationnelles et profil tactique

Les tactiques observées en janvier confirment l’hypothèse selon laquelle l’insurrection est optimisée pour la durée. Les attaques de tireurs d’élite demeurent le mode opératoire le plus fréquent, soulignant une préférence pour la précision, l’intimidation et les engagements à faible risque. Associé aux embuscades, aux attaques ciblées et aux affrontements de courte durée, ce profil permet aux tactiques, techniques et procédures (TTP) d’imposer des coûts constants tout en minimisant l’exposition à une puissance de feu supérieure.

Le recours persistant aux attaques de missiles et aux explosions de grenades ou de bombes, bien que peu nombreux, indique un accès maintenu à des armes lourdes et à des explosifs, probablement facilité par des filières d’approvisionnement transfrontalières et des stocks anciens. Les attaques de représailles signalées par le groupe suggèrent un discours visant à légitimer la violence comme une riposte plutôt que comme une action purement offensive, un thème récurrent dans la communication du TTP destiné à influencer la perception locale.

Gestion des facteurs transfrontaliers et des profils médiatiques

Les activités de janvier 2026 restent indissociables de la dimension transfrontalière. La concentration des opérations dans les districts limitrophes de l’Afghanistan, conjuguée à l’absence d’indicateurs suggérant une perturbation significative des réseaux de commandement ou de facilitation, conforte l’idée que le TTP continue de tirer profit de sa présence et de sa mobilité sur le territoire afghan. Malgré des tensions verbales entre Islamabad et Kaboul durant cette période, rien ne prouve que ces tensions aient engendré des contraintes opérationnelles concrètes pour le groupe.

Il est à noter que la communication du TTP en janvier est restée mesurée. Les revendications étaient détaillées mais principalement techniques, évitant toute surenchère politique ou toute mise en scène de pertes humaines massives. Cette approche est conforme aux périodes précédentes où le groupe semblait gérer son image publique afin d’éviter toute pression stratégique sur les autorités afghanes, tout en conservant sa pertinence auprès de ses partisans comme de ses adversaires.

Lecture analytique du mois

Janvier 2026 doit être interprété comme un mois de normalisation opérationnelle plutôt que de déclin. La réduction du nombre total d’attaques par rapport à fin 2025 ne signale pas un affaiblissement des capacités, mais reflète un rééquilibrage délibéré du rythme, de la pérennité et des risques. La dispersion géographique, les priorités de ciblage et la cohérence tactique indiquent que l’équipe TTP conserve la maîtrise de la conception de sa campagne.

Du point de vue du renseignement, ce mois met en lumière trois caractéristiques persistantes de la menace. Premièrement, le TTP conserve la capacité de contester le contrôle de l’État sur une vaste zone du nord-ouest du Pakistan. Deuxièmement, son modèle opérationnel demeure économiquement efficace et suffisamment robuste pour être neutralisé par la seule force militaire. Troisièmement, en l’absence de perturbation crédible des réseaux de facilitation transfrontaliers et de soutien locaux, le groupe est bien placé pour maintenir la pression jusqu’au début de 2026 sans changement fondamental de stratégie.

Attaques TTP en janvier 2026 : 245

Morts : 350

Blessés : 361

Nombre total de victimes : 711

Prisonniers : 17

Cible : Armée pakistanaise, Groupe de service spécial (SSG), Corps des frontières, Police pakistanaise, Police du département de lutte contre le terrorisme (CTD), Comité secret/de paix.

Le TTP a réussi à mener des attaques dans 15 districts différents, les zones les plus touchées étant le Waziristan du Sud (56 attaques), Khyber (15), DI Khan (18), Bajaur (14), Tank (33), Bannu (26), Kurram (17), Lakki Marwat (14), Quetta (5), Peshawar (12) et le Waziristan du Nord (39).

Les types d’attaques variaient selon les différentes opérations, les plus fréquentes étant : les attaques de snipers (66), les attaques de guérilla (31), les attaques d’affrontement (41), les embuscades (27), les attaques à la grenade/bombe (20), les attaques ciblées (28) et les attaques de missiles (14).

Évaluation des menaces

Janvier 2026 confirme que le Tehrik-i-Taliban Pakistan demeure une menace insurrectionnelle redoutable, capable de maintenir une pression à l’échelle nationale tout en conservant son centre opérationnel dans l’ancienne zone tribale. Les 245 opérations recensées, les 711 victimes et l’étendue des opérations, qui s’étendent sur plusieurs districts, sont cohérentes avec une campagne visant à imposer des coûts constants aux forces de sécurité pakistanaises, à saper la confiance au niveau local et à compromettre la capacité de l’État à assurer une gouvernance régulière dans les zones contestées. Même en tenant compte de l’inflation typique des déclarations des insurgés, la tendance observée ce mois-là concorde avec les reportages des médias pakistanais faisant état d’attaques récurrentes contre les forces de l’ordre et les cibles de sécurité dans la province de Khyber Pakhtunkhwa, notamment à Tank, Dera Ismail Khan, Bannu et dans les zones limitrophes.

Le profil de menace reste axé sur la sécurité plutôt que sur des attaques spectaculaires faisant de nombreuses victimes, les cibles étant principalement l’armée et le SSG, le Corps des frontières, la police, le CTD et les comités locaux de sécurité ou de paix. Il s’agit d’une stratégie délibérée de dégradation de l’État, une guerre d’usure visant à affaiblir les forces de coercition, à saper les capacités de renseignement et à dissuader la coopération de la population avec les autorités. Le niveau d’activité soutenu au Sud-Waziristan et au Nord-Waziristan suggère que le groupe continue d’opérer dans un environnement où le terrain, les réseaux sociaux et la mobilité transfrontalière lui offrent une protection tactique.

Évaluation du renseignement

Les données opérationnelles de janvier révèlent un modèle insurrectionnel mature, optimisé pour la pérennité. La prédominance des attaques de tireurs d’élite et des embuscades récurrentes témoigne d’une préférence pour des engagements peu coûteux et répétables, générant une attrition cumulative et une pression psychologique tout en minimisant l’exposition à la puissance de feu pakistanaise. La persistance d’affrontements et d’opérations de guérilla indique que le TTP, ou ses formations affiliées sur le théâtre d’opérations, demeure disposé à disputer le terrain sur le plan tactique, notamment là où il estime avoir une supériorité locale en matière de reconnaissance et de voies de repli.

La répartition des cibles est révélatrice. La forte concentration des attaques contre les forces armées et les unités du SSG témoigne d’une volonté persistante de contester la présence militaire de l’État. À l’inverse, les attaques importantes contre le Corps des frontières, la police et le CTD indiquent une tentative de perturber l’architecture de sécurité opérationnelle qui sous-tend la gouvernance. La pression constante exercée sur les comités de paix est une manœuvre classique de contre-espionnage menée par les insurgés : elle vise à rompre le réseau d’information local de l’État, à intimider les intermédiaires et à saper les mécanismes de confiance indispensables au recueil de renseignements humains.

Les signalements de dommages matériels, notamment les attaques contre les caméras de surveillance et les infrastructures de sécurité, suggèrent que le TTP réagit aux adaptations pakistanaises en matière de protection et de surveillance des forces. La prise en compte des pertes de drones quadricoptères et de la destruction de caméras doit être interprétée comme une stratégie de contre-surveillance tactique et de manipulation de l’information ; le groupe indique ainsi qu’il peut contester l’avantage technologique de l’État à petite échelle, même de manière sporadique.

Une importante réserve analytique demeure : l’écart entre les déclarations du TTP et les décomptes indépendants. Les organismes de surveillance pakistanais et les rapports de groupes de réflexion présentent souvent des chiffres nationaux inférieurs pour les incidents impliquant des militants, ce qui souligne la nécessité de considérer ces chiffres comme des indicateurs de rythme, de répartition géographique et de priorités plutôt que comme des données vérifiées.

Implications stratégiques

Premièrement, le mois de janvier confirme que l’insurrection est structurellement ancrée au Waziristan et dans la zone limitrophe, le Sud-Waziristan, le Nord-Waziristan, Tank, Bannu et Dera Ismail Khan formant un arc opérationnel interconnecté. Cet arc fonctionne à la fois comme un champ de bataille et un écosystème logistique, permettant des actions répétées avec une exposition stratégique limitée.

Deuxièmement, ce schéma révèle une insurrection qui élargit progressivement ses options sans s’engager de manière excessive. L’activité limitée à Quetta, dans le sud du Pendjab et à Makran vise moins une expansion immédiate qu’une dispersion des forces de sécurité et le maintien d’une ambiguïté stratégique. Même un petit nombre de combattants dans les zones périphériques alourdit les efforts de protection et complique l’établissement des priorités.

Troisièmement, January souligne que l’enjeu principal ne se limite pas à la seule force physique. Cibler la police et le CTD, et faire pression sur les comités de paix, constitue une attaque directe contre le modèle de renseignement et de gouvernance locale de l’État. Si ces structures s’affaiblissent, il devient plus difficile de transformer un succès militaire en un contrôle durable.

Quatrièmement, la dimension transfrontalière demeure un facteur multiplicateur stratégique. Les commentaires et reportages pakistanais continuent de présenter la pression exercée par les militants comme étant liée à des conditions permissives de l’autre côté de la frontière, et certaines analyses internationales citées par les médias pakistanais laissent entendre qu’Islamabad pourrait envisager de nouvelles actions transfrontalières si les attaques persistent. Il s’agit là d’un facteur de risque d’escalade dont les implications dépassent largement le cadre des problématiques liées au TTP.

Implications pour les décideurs

Pour les planificateurs militaires, les priorités en matière de protection des forces doivent rester alignées sur la nature réelle de la menace, notamment les tirs de snipers persistants, les embuscades et les affrontements de courte durée le long des axes de déplacement prévisibles. Les mesures de contre-tireurs d’élite, le respect des itinéraires, l’exploitation rapide des contacts et la neutralisation des points de tir répétés sont plus importants que les vastes opérations de ratissage menées en réaction à des incidents majeurs.

Pour les forces de l’ordre et les responsables du CTD, ce mois-ci confirme que le renseignement est au cœur de la lutte contre le terrorisme. La protection des réseaux d’informateurs, la sécurité des enquêteurs et des agents de terrain, ainsi que la continuité des mécanismes de signalement locaux doivent être considérées comme des capacités stratégiques, et non comme des détails administratifs. Les attaques répétées contre les policiers et les agents du CTD dans la province de Khyber Pakhtunkhwa, signalées en janvier, illustrent la pression constante exercée sur ce personnel.

Pour les décideurs politiques, le principal risque réside dans l’érosion progressive de l’autorité de l’État dans les districts clés, plutôt que dans une attaque catastrophique unique. Une réponse sécuritaire purement mécanique peut certes en atténuer les symptômes, mais sans une perturbation durable des réseaux de facilitation et des corridors de mobilité sécurisés, le modèle de maintien de l’insurrection se régénérera.

Pour les acteurs internationaux, notamment les États-Unis, l’UE, l’ONU et l’OTAN, le profil opérationnel révèle un risque persistant pour l’instabilité du nord-ouest du Pakistan, avec des répercussions potentielles. Il convient de surveiller non seulement le renforcement des capacités du TTP, mais aussi les frictions entre Islamabad et Kaboul, susceptibles d’étendre le théâtre d’opérations et de compliquer la désescalade, l’accès humanitaire et la coopération régionale en matière de sécurité.

Et alors, pour les décideurs politiques ?

Janvier 2026 ne révèle aucun affaiblissement des groupes terroristes, mais plutôt une insurrection calibrée qui gère sa pérennité et sa dispersion. Le ciblage de ces groupes confirme leur intention stratégique de dégrader l’architecture sécuritaire de l’État, et non de simplement susciter une peur ponctuelle. L’arc géographique allant du Waziristan à Tank et Bannu demeure le principal théâtre d’opérations, et même une activité périphérique mineure suffit à provoquer une dispersion coûteuse. La trajectoire la plus dangereuse est institutionnelle : l’érosion des capacités policières et des services de renseignement locaux fragilise le contrôle. Sans perturbation crédible des mécanismes de facilitation et de la profondeur transfrontalière, la menace restera structurelle jusqu’au premier trimestre 2026.

Indicateurs d’alerte précoce

Parmi les indicateurs suggérant une escalade ou un changement qualitatif en février et mars 2026, on note une augmentation notable des raids complexes visant des installations fixes, comme les complexes du CTD ou les camps militaires, en remplacement des attaques habituelles par tireurs embusqués et embuscades. Une proportion croissante d’attaques à Peshawar, Quetta ou dans d’autres districts urbains limitrophes indiquerait une volonté d’étendre l’impact psychologique et politique au-delà des zones tribales. Une recrudescence des attaques contre les comités de paix, les intermédiaires tribaux et les volontaires de sécurité communautaire signalerait une offensive de contre-espionnage ciblée visant à briser la coopération locale. Les informations en provenance de Bannu concernant les attaques contre les volontaires antiterroristes apportent un éclairage pertinent sur cet avertissement.

D’autres indicateurs incluent un recours accru aux armes de frappe à distance, telles que les roquettes et les missiles, ou des attaques répétées contre les infrastructures de surveillance, ce qui impliquerait à la fois le maintien des capacités et une volonté délibérée de contester les avantages techniques de l’État. Enfin, tout changement notable dans la communication des groupes tertiaires, violents et terroristes (TTP), des revendications plus fréquentes, un discours plus politisé ou la présentation publique des attaques comme des représailles à des actions transfrontalières, suggérerait une évolution des contraintes et un risque accru d’escalade.

Prévisions (30 à 90 jours)

Le scénario le plus probable pour février et mars 2026 est la poursuite d’une violence intense et continue, concentrée dans l’arc Waziristan-Tank-Bannu-Dera Ismail Khan, avec une continuité tactique marquée par des tirs de snipers, des embuscades et des affrontements brefs. Dans ce contexte, le TTP continuera de cibler en priorité l’armée, le corps des frontières, la police et le CTD, cherchant à infliger des pertes cumulatives et à affaiblir la gouvernance locale et les capacités de renseignement. Des sources pakistanaises font déjà état de pressions persistantes sur les forces de l’ordre dans la province de Khyber Pakhtunkhwa, confortant l’idée d’une continuité plutôt que d’un déclin soudain.

Un second scénario, celui d’une escalade modérée, devient plus probable si le Pakistan intensifie ses actions coercitives transfrontalières ou si les pressions politiques internes exigent des réponses plus fermes. Dans ce cas, le TTP devrait riposter par des attaques plus spectaculaires contre des installations fixes, des convois et des cibles symboliques pour la sécurité, afin de démontrer sa dissuasion et sa capacité de survie. Les médias pakistanais, citant des analyses internationales sur d’éventuelles nouvelles frappes en Afghanistan, soulignent que cette escalade reste plausible.

Un troisième scénario, celui de la fragmentation et de la concurrence, pourrait émerger si les chevauchements avec d’autres acteurs militants s’accentuent dans certains districts, engendrant une surenchère tactique ou une concurrence locale pour le recrutement et la légitimité. Ce scénario peut provoquer une instabilité à court terme ou une diffusion temporaire de la cohérence des tactiques, techniques et procédures (TTP), mais il ne faut pas le considérer comme bénéfique ; la concurrence accroît souvent la brutalité et le risque opérationnel à court terme.

Conclusion de Executive Intelligence

Janvier 2026 démontre que le TTP demeure une insurrection résiliente, axée sur la sécurité, capable de maintenir la pression tout en assurant sa viabilité opérationnelle. Son centre de gravité géographique reste ancré dans le Sud et le Nord-Waziristan et la zone adjacente passant par Tank et Bannu, avec des activités périphériques limitées visant à forcer la dispersion et à préserver ses options stratégiques. Sa signature tactique, dominée par des attaques de snipers, des embuscades et des affrontements récurrents, reflète un modèle d’attrition rentable, difficile à contrer par de seules opérations cinétiques réactives. Les priorités de ciblage confirment une volonté d’affaiblir le dispositif coercitif de l’État et son architecture de renseignement locale, notamment en faisant pression sur la police, le CTD et les intermédiaires de sécurité communautaires, une stratégie conforme aux informations publiées par le Pakistan au cours du mois.

En l’absence de perturbation crédible des réseaux de facilitation et de la profondeur des coopérations transfrontalières, le scénario le plus probable pour février et mars 2026 est la poursuite d’une violence intense dans le nord-ouest, ponctuée de pics périodiques liés à la dynamique politique et transfrontalière. Le risque stratégique ne réside pas dans un incident spectaculaire isolé, mais dans l’érosion progressive des capacités de gouvernance et de sécurité dans les districts clés et dans le potentiel d’escalade inhérent aux tensions entre Islamabad et Kaboul.

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Thales développe un nouveau système anti-tireurs d’élite

28/01/2026

Thales Defense and Security a développé un nouveau kit d’augmentation optique de poche qui permet d’identifier l’emplacement des tireurs d’élite et autres menaces tactiques dans diverses situations sur le champ de bataille.

« Ce système est conçu pour vous aider à repérer ceux qui vous tirent dessus », a déclaré Tom Saunders, responsable de la gamme de produits capteurs et systèmes de missiles de l’entreprise, en marge d’un récent salon professionnel. « Par exemple, si vous êtes en forêt et que vous éclairez les alentours avec une lampe torche la nuit, vous voyez des cerfs, des coyotes et d’autres animaux qui vous observent. Ce système fait exactement la même chose, à la différence qu’il identifie les systèmes optiques qui vous visent. »

Le système Modular Counter Sniper est basé sur un produit commercialisé à la fin des années 1990, qui permettait d’identifier les systèmes optiques ennemis situés à plusieurs kilomètres de distance, au-delà de la portée efficace des armes associées. Cependant, Saunders a fait remarquer que ces « monstrueux systèmes laser de balayage » étaient si volumineux qu’ils étaient impossibles à transporter.

« Nous avons repris les éléments essentiels de ce système et avons créé une nouvelle solution qui utilise des équipements que beaucoup de gens possèdent déjà », a-t-il déclaré.

« Nous avons considérablement réduit les capacités du système à deux filtres qui s’adaptent aux lunettes de vision nocturne et ne sont nécessaires que de jour. Ils sont inutiles la nuit, car les lunettes détectent la rétro-réflexion infrarouge lors des opérations nocturnes ou en faible luminosité », a-t-il expliqué. Pour une utilisation de jour, les utilisateurs peuvent ajouter les deux filtres aux lunettes ainsi qu’un conformateur de faisceau compatible avec tout type de laser de pointage.

Le système est capable de détecter les dispositifs optiques menaçants — notamment les lunettes de visée de tireur d’élite, les jumelles et les caméras — à des « distances tactiquement pertinentes », a déclaré Saunders, notant que les tests effectués en plein jour par l’entrepreneur ont démontré son efficacité à « près d’un mile » et que les tests nocturnes, sans les filtres, ont permis aux utilisateurs de voir beaucoup plus loin.

« Nous nous apprêtons à procéder à une dernière vérification interne afin de finaliser tous les détails, puis à lancer la production de ces kits pour qu’ils parviennent aux troupes au plus vite », a-t-il déclaré.

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Vision nocturne à la croisée des chemins : quand la technologie dépasse la neurobiologie du combat rapproché

02.04.26

Il y a quelques mois, lors d’un séminaire à huis clos réunissant de hauts responsables de la communauté de la défense, j’ai soulevé une inquiétude quant à l’orientation de la modernisation des systèmes de vision nocturne. J’ai fait valoir que les systèmes visuels basés sur la fusion d’informations et les écosystèmes de perception numérique progressent peut-être plus vite que le cerveau humain ne peut les utiliser de manière fiable dans des situations de danger extrême.

Ce qui suivit fut instructif. Plusieurs responsables firent remarquer qu’ils entendaient déjà des préoccupations similaires de la part des forces spéciales d’élite et des pilotes de chasse : ces systèmes fonctionnent exceptionnellement bien dans des conditions contrôlées et peu stressantes, mais deviennent plus difficiles à utiliser au bord de la conscience, lorsque des décisions vitales doivent être prises instantanément.

Le problème n’est pas la piètre qualité de la technologie. Au contraire, elle est d’une sophistication extraordinaire. Le problème réside dans son inadéquation croissante avec le fonctionnement du cerveau humain soumis au stress d’environnements mortels.

Il ne s’agit pas d’une critique technique mineure, mais d’un défi structurel qui se dessine à l’intersection de la physiologie humaine, de la psychologie du combat et de la modernisation de la défense. À moins d’un changement de cap, les armées occidentales risquent de déployer des systèmes performants lors des démonstrations et des essais contrôlés, mais inefficaces au combat rapproché – non pas en raison d’une défaillance technique, mais parce qu’ils ne sont pas adaptés à la biologie humaine dans les situations les plus critiques.

La tension entre les progrès technologiques et les limites humaines révèle un défi de conception plus vaste. On peut l’appréhender comme un problème de physiologie de la performance augmentée. Dans cette perspective, l’efficacité ne dépend pas de l’ajout de capacités, mais de la manière dont les systèmes interagissent avec le corps et le cerveau humains lorsque notre état physiologique évolue sous l’effet du stress.

La promesse – et la pression – de la fusion

Les systèmes visuels modernes des soldats évoluent résolument vers la fusion . La détection thermique, l’intensification de l’éclairage en faible luminosité, les superpositions numériques, les repères de navigation et les informations en réseau sont de plus en plus combinés au sein d’un champ visuel unique. Dans des conditions contrôlées, ces systèmes améliorent la détection, élargissent la perception de l’environnement et approfondissent la compréhension du champ de bataille.

Du point de vue des programmes, la fusion semble représenter un progrès inévitable ; la présentation d’un maximum d’informations aux opérateurs en première ligne, en temps réel, devrait leur conférer un avantage décisif sur l’adversaire. Pourtant, le retour d’expérience opérationnel révèle une réalité plus complexe. À mesure que la densité d’informations augmente, l’utilisabilité de ces systèmes peut se dégrader sous la pression, au lieu de s’améliorer. À mesure que les architectures de fusion s’étendent au-delà des dispositifs individuels pour former des écosystèmes persistants et interconnectés prenant en charge les opérations à pied, les conséquences d’une inadéquation avec la physiologie humaine s’aggravent, et non l’inverse.

Le point de friction : le cerveau menacé

Lorsqu’un soldat est confronté à un danger soudain, sa cognition n’est plus calme ni analytique. Son corps bascule instantanément en mode survie grâce à deux systèmes biologiques étroitement liés . Le système sympatho-adréno-médullaire déclenche une poussée immédiate d’adrénaline et de noradrénaline, accélérant le rythme cardiaque, réduisant l’attention et orientant la perception vers les menaces immédiates. Peu après, l’axe hypothalamo-hypophyso-surrénalien libère du cortisol pour maintenir la vigilance et l’énergie disponible. Ensemble, ces systèmes compriment les ressources cognitives, réduisent la mémoire de travail, restreignent la perception et orientent le cerveau de l’interprétation vers la reconnaissance rapide de schémas.

Dans cet état, le cerveau privilégie la clarté à la richesse, la simplicité à la complexité et la vitesse à la précision.

Il lui faut des contours nets, des signaux de mouvement sans ambiguïté et le chemin le plus court possible entre la perception et l’action. C’est précisément cette réalité physiologique qui pose problème à de nombreux systèmes basés sur la fusion d’informations.

Un affichage fusionné peut présenter simultanément des contours thermiques, des images intensifiées, des indications de profondeur, des symboles, des balises d’itinéraire et d’autres superpositions. Techniquement, c’est une prouesse remarquable. Physiologiquement, en situation de danger, cela peut s’avérer contre-productif.

Les opérateurs rapportent que l’utilisation d’images superposées devient plus difficile, et non plus facile, en situation de stress intense, car la réponse cérébrale au stress réduit activement la capacité du cerveau à intégrer des informations visuelles complexes. Le système fonctionne comme prévu. Le soldat, lui, agit selon ses instincts biologiques. Ce décalage est problématique.

Imaginez un exercice d’entraînement en montagne au crépuscule. Une patrouille progresse vers un point d’observation présumé. À longue distance, un dispositif d’imagerie par fusion fonctionne parfaitement, révélant une faible silhouette thermique invisible à l’œil nu.

À mesure que la patrouille avance, le terrain accidenté et la luminosité déclinante réduisent les distances d’engagement bien plus rapidement que prévu, transformant un problème d’observation à longue portée en un affrontement rapproché. Lorsque la menace passe d’une possibilité lointaine à un contact immédiat, les réflexes physiologiques prennent le dessus. Le rythme cardiaque s’accélère. La respiration se raccourcit. La concentration diminue. La vision se rétrécit. Ce qui, quelques minutes auparavant, était une mine d’informations exige désormais une interprétation au moment précis où le cerveau a complètement renoncé à l’analyse.

Une image analogique plus simple — à spectre unique et sans latence — n’aurait nécessité aucun effort cognitif. Son traitement aurait été plus rapide, car elle aurait correspondu à l’état du cerveau à cet instant précis. En combat rapproché, la rapidité est synonyme de clarté.

C’est pourquoi de nombreuses unités d’élite conservent les systèmes d’intensification d’image traditionnels pour les combats rapprochés. Ces dispositifs fournissent une image continue et sans ambiguïté, en accord avec la neurobiologie humaine en situation de stress. Il n’y a ni dissonance perceptive, ni vérités complexes à concilier, ni friction cognitive. Le système analogique n’est pas inférieur. Il est biologiquement cohérent.

La technologie de fusion n’est pas fondamentalement mauvaise. Le problème réside dans son évolution. En aviation, la conception des interfaces a progressé de pair avec celle des pilotes. L’agencement du cockpit, la symbolique et l’automatisation ont été façonnés pendant des décennies par l’expérience directe des pilotes, la recherche physiologique et un processus d’amélioration continue. Il en a résulté une technologie adaptée aux limites humaines. De nombreux systèmes visuels modernes portés par les soldats ont suivi une voie différente. Ils ont été développés principalement en laboratoire, dans le cadre de programmes d’ingénierie et de démonstrations, avant d’être imposés au cerveau humain sous le stress du combat.

En réalité, la technologie a évolué en premier. On demande désormais au soldat de s’adapter. Des efforts sincères sont déployés pour corriger cette situation grâce à une conception centrée sur le combattant et à des interfaces adaptatives. Mais si ces efforts ne reposent pas sur une compréhension réaliste du fonctionnement du cerveau humain sous un stress intense – non pas lors de tests contrôlés, mais face à une menace existentielle –, la biologie risque de supplanter l’intention de conception. L’aviation a compris depuis longtemps que la conception d’interfaces commence par la physiologie. Les systèmes de combat terrestres n’ont pas encore pleinement intégré cette leçon.

Là où Fusion excelle — et là où elle pêche

La fusion de données est une technologie révolutionnaire pour les activités où le temps est nécessaire non seulement pour la perception, mais aussi pour le traitement : reconnaissance, surveillance, défense périmétrique, opérations motorisées et observation délibérée. Lorsque la capacité cognitive est suffisante, des informations plus riches améliorent la compréhension.

La fusion des systèmes est mise à rude épreuve lorsque le temps se comprime : lors de combats rapprochés, de mouvements rapides et de contacts inattendus. Contrairement aux interfaces aéronautiques utilisées par des équipages hautement sélectionnés et constamment entraînés, les systèmes de combat terrestre doivent fonctionner avec un large éventail de capacités, d’expérience et de tolérance au stress, y compris pour le soldat moyen opérant dans des conditions environnementales, cognitives et physiques extrêmes. Cette distinction ressort systématiquement des retours d’expérience opérationnels, même si elle est peu documentée dans la documentation des programmes.

Le biais culturel envers la complexité numérique

Une autre influence subtile qui façonne les interfaces des soldats modernes est d’ordre culturel plutôt que technique. Les paradigmes de conception numérique — superpositions persistantes, symbolisme dense, augmentation constante — sont de plus en plus familiers grâce aux jeux vidéo et autres environnements virtuels. Ces paradigmes conviennent parfaitement aux utilisateurs assis, en sécurité, calmes et pleinement disponibles cognitivement.

Le combat élimine tout cela.

Le modèle d’interface du jeu vidéo part du principe que l’attention est le facteur limitant. La physiologie du combat, elle, fait de la survie le facteur limitant. Importer cette esthétique dans les systèmes destinés aux soldats risque de concevoir pour un esprit qui n’existe pas en situation de combat.

Vers un avenir conscient de la physiologie

Le principal risque ne réside pas dans l’ambition technologique, mais dans une ingénierie déconnectée de la biologie. Le prochain véritable progrès ne viendra pas de l’ajout de données à l’affichage, mais de la présentation de données moins nombreuses, mais plus pertinentes, en fonction de l’état physiologique de l’opérateur. Les systèmes futurs devront interpréter non seulement ce que le soldat voit, mais aussi ce qu’il devient à cet instant précis, en simplifiant dynamiquement le champ visuel sans nécessiter d’interprétation consciente. Y parvenir est extrêmement difficile, mais toute solution moins performante se heurtera sans cesse aux limites humaines. Si l’objectif est d’améliorer sensiblement l’efficacité au combat dès aujourd’hui, les gains les plus fiables proviendront peut-être non pas de couches de fusion supplémentaires, mais d’un entraînement avancé à la conscience situationnelle, associé à des systèmes analogiques légers et performants, adaptés à la biologie humaine en situation de stress.

Les procédures d’acquisition de matériel de défense modernes intègrent de plus en plus la logique du secteur technologique : définir un avenir, le déclarer inévitable et créer une dynamique jusqu’à ce que toute résistance devienne un risque institutionnel. Lorsque des croyances s’attachent aux discours sur les capacités, il devient plus difficile de se demander si l’être humain qui doit lutter contre ce système en sort réellement gagnant.

Rares sont les expériences qui modifient plus rapidement les convictions d’une personne que le combat, où les outils inefficaces sont vite abandonnés au profit de ceux qui fonctionnent encore sous pression.

La technologie continuera de progresser rapidement. La physiologie humaine, elle, ne suivra pas. Les armées modernes doivent maintenant choisir de concevoir leurs stratégies en tenant compte de cette réalité, ou de la réapprendre à leurs dépens.

par Aics-sr | Jan 12, 2026 | Moments d'histoire

Des chercheurs traquent les centres de données cachés aux États-Unis.

Une équipe de chercheurs d’Epoch AI, un institut de recherche à but non lucratif, utilise des données open source pour cartographier la croissance des centres de données américains. L’équipe analyse minutieusement des images satellites, des permis de construire et d’autres documents juridiques locaux afin de dresser une carte des immenses bâtiments abritant des ordinateurs qui poussent comme des champignons aux États-Unis. Ces données sont ensuite transformées en une carte interactive qui répertorie les coûts, la consommation énergétique et les propriétaires de ces centres de données.

La construction massive de centres de données est un secteur en pleine expansion et source de controverses aux États-Unis. La Silicon Valley et l’administration Trump misent tout sur la croissance continue de l’IA pour l’avenir de l’économie américaine, une mission qui nécessitera des investissements de plusieurs milliards de dollars dans les centres de données et les nouvelles infrastructures énergétiques. Les cartes d’Epoch AI centralisent les informations sur ces bâtiments bruyants et énergivores qui poussent comme des champignons dans nos quartiers.

Sur la carte d’Epoch, un cercle vert apparaît au-dessus de New Albany, dans l’Ohio. Cliquez dessus pour accéder à une vue satellite du complexe où Meta construit son centre de données « Prometheus » . Selon Epoch, le coût total de construction s’élève à ce jour à 18 milliards de dollars et la consommation électrique est de 691 mégawatts.

« Ce centre de données, qui combine des tentes résistantes aux intempéries, des installations de colocation et les bâtiments traditionnels de Meta, illustre la transition de Meta vers l’IA », indique Epoch dans sa documentation. « Afin de refléter cette structure hétérogène, notre analyse s’appuie sur une combinaison de cartes d’occupation des sols, d’autorisations relatives aux turbines à gaz naturel et d’images satellite/aériennes des équipements de refroidissement pour estimer la capacité de calcul. » Les utilisateurs peuvent même consulter une chronologie de la construction et observer l’évolution des images satellite au fur et à mesure de l’expansion du centre de données.

« On parle beaucoup, publiquement et entre chercheurs, de l’avenir de l’IA », a déclaré Jean-Stanislas Denain, chercheur principal chez Epoch AI, à 404 Media. « Les initiés ont accès à de nombreuses données confidentielles, mais ce n’est pas le cas du grand public. L’existence de cette ressource en ligne est donc une excellente chose. »

Reprenez une vue d’ensemble du pays et cliquez sur un cercle à Memphis, dans le Tennessee, pour en savoir plus sur Colossus 2 de xAI . « Pour alimenter le centre de données, xAI a fait le choix inhabituel d’installer des turbines à gaz naturel de l’autre côté de la frontière, dans le Mississippi, probablement pour obtenir plus rapidement les autorisations nécessaires à leur exploitation », a indiqué Epoch AI. « L’installation de batteries semble terminée (bien que d’autres batteries puissent être ajoutées). Les turbines semblent connectées et les travaux de construction autour d’elles sont minimes. Sur la base de ces informations et de tweets antérieurs d’Elon Musk, 110 000 GPU NVIDIA GB200 sont opérationnels. »

Les informations concernant les centres de données sont incomplètes. Il est impossible de connaître précisément le coût total et le fonctionnement de ces infrastructures. La législation locale et nationale étant variable, toutes les informations relatives à la construction ne sont pas publiques, et l’imagerie satellite ne permet qu’une vision partielle de la situation sur le terrain. La carte d’Epoch AI ne recense probablement qu’une fraction des centres de données mondiaux. « En novembre 2025, ce sous-ensemble représentait environ 15 % de la puissance de calcul d’IA fournie par les fabricants de puces à l’échelle mondiale », explique Epoch AI sur son site web. « Nous étendons nos recherches afin de localiser les plus grands centres de données au monde, en utilisant l’imagerie satellite et d’autres sources de données. »

La section méthodologie du site explique comment Epoch AI procède et présente des photographies en accéléré de la croissance exponentielle des gigantesques centres de données. L’un des principaux indices visuels analysés par imagerie satellite est la présence d’équipements de refroidissement. « Les centres de données modernes dédiés à l’IA génèrent tellement de chaleur que les systèmes de refroidissement s’étendent à l’extérieur des bâtiments, généralement autour ou sur le toit. L’imagerie satellite nous permet d’identifier le type de refroidissement, le nombre d’unités et, le cas échéant, le nombre de ventilateurs sur chaque unité », précise le site.

« Nous nous concentrons sur le refroidissement car c’est un indicateur précieux pour déterminer la consommation d’énergie », explique Denain. « Nous cherchons d’abord à estimer la consommation, mais souvent, nous manquons d’informations à ce sujet… et ensuite, nous pouvons relier la consommation à la puissance de calcul et au coût de construction. Si l’on veut estimer la consommation, le refroidissement est un élément essentiel. »

Après avoir comptabilisé les ventilateurs, l’équipe d’Epoch intègre ces données dans un modèle qu’elle a conçu pour estimer la consommation énergétique d’un centre de données. « Ce modèle repose sur le type de refroidissement et des caractéristiques physiques telles que le nombre et le diamètre des ventilateurs, ainsi que la surface au sol occupée par l’ensemble du système de refroidissement », explique Epoch AI sur son site web. « Le modèle de refroidissement présente toutefois une marge d’incertitude importante. Les spécifications techniques indiquent que la capacité de refroidissement réelle peut être jusqu’à deux fois supérieure ou inférieure aux estimations de notre modèle, selon la vitesse de rotation des ventilateurs. »

Cartographier les centres de données américains à l’aide de sources ouvertes n’est pas une méthode infaillible. « Lors de la phase de découverte, certains centres de données sont si peu connus que nous ne trouvons aucune information, rumeur ou base de données existante les mentionnant. Si les grands centres de données sont plus susceptibles d’être répertoriés en raison de leur importance et de leur superficie, de nombreux petits centres (moins de 100 MW) pourraient représenter une capacité de calcul IA non négligeable », a déclaré Epoch AI.

Mais Epoch AI continue d’enrichir sa palette d’outils et d’analyser davantage d’images satellites afin de cartographier les nouveaux projets des géants de la tech. L’objectif : faire la lumière sur ce qui se passe dans l’ombre. « Même avec une analyse parfaite d’un centre de données, il se peut que nous ignorions encore qui l’utilise et dans quelle mesure », peut-on lire sur le site web d’Epoch AI. « Des entreprises d’IA comme OpenAI et Anthropic concluent des accords avec des hyperscalers tels qu’Oracle et Amazon pour louer de la puissance de calcul, mais les détails de ces accords restent parfois confidentiels. »

par Aics-sr | Jan 12, 2026 | Moments d'histoire

État islamique — Prévisions de menace sur 90 jours (janvier-mars 2026)

Perspectives à court terme après la forte augmentation des activités de fin décembre

3 janvier 2026

Résumé des renseignements commerciaux

L’augmentation des revendications opérationnelles de l’État islamique (EI) rapportée dans le numéro 528 d’al-Naba ( lire ici ), paru fin décembre 2025, reflète une intensification ponctuelle de ses activités plutôt qu’un changement stratégique avéré. L’organisation a démontré sa capacité à accélérer temporairement le rythme de ses opérations tout en maintenant sa dispersion géographique, notamment sur les théâtres d’opérations africains.

Niveau de menace à court terme (90 jours) : Moyen à élevé ;

Tendance : → / ↑ (stable avec risque de recrudescence) ;

Horizon temporel : 0 à 90 jours ;

Niveau de confiance : Moyen

Question clé de renseignement (KIQ)

L’augmentation de l’activité opérationnelle de l’État islamique fin décembre indique-t-elle le début d’une escalade durable, ou représente-t-elle une recrudescence temporaire au sein d’une stratégie de consolidation par ailleurs stable ?

Aperçu de la situation

Au cours de la dernière semaine de décembre 2025, l’EI a revendiqué 20 opérations au Nigéria, en Syrie, au Mozambique, au Mali, en République démocratique du Congo et en Turquie. L’inclusion d’une attaque revendiquée hors des frontières officielles des wilayas (Turquie) constitue un écart qualitatif, mais ne corrobore pas l’existence d’une campagne d’opérations extérieures plus vaste.

Les schémas généraux restent conformes à la logique opérationnelle établie de l’État islamique : attaques de complexité faible à modérée, ciblage prioritaire des forces de sécurité et des civils chrétiens, et accentuation continue des théâtres d’opérations africains considérés comme des environnements opérationnels permissifs.

Scénario le plus probable (60–70 %) — Niveau de base soutenu avec des pics épisodiques

L’EI maintient une activité opérationnelle stable sur plusieurs théâtres d’opérations jusqu’en mars 2026, principalement grâce à ses unités ISWAP, ISCAP et IS Mozambique. Des pics d’activité ponctuels surviennent en réponse à des opportunités locales, aux vulnérabilités des forces de sécurité ou à des facteurs saisonniers, mais ne débouchent pas sur une escalade durable.

Caractéristiques:

- Attaques continues contre les points de contrôle, les patrouilles et les convois

• Ciblage persistant des civils chrétiens dans certains théâtres d’opérations africains

• Guerre économique limitée sans campagnes systématiques d’infrastructures

• Incidents sporadiques hors des wilayas sans coordination ultérieure

Scénario de risque à la hausse (20 à 30 %) — Escalade localisée dans un seul bloc opératoire

L’État islamique passe d’attaques ponctuelles à une campagne soutenue dans un théâtre d’opérations permissif (très vraisemblablement le Nigéria, l’est de la RDC ou le nord du Mozambique). Son activité se concentre géographiquement, devient tactiquement répétitive et s’appuie sur une propagande cohérente.

Indicateurs :

- Attaques concentrées sur plusieurs semaines au sein d’une même wilaya

• Utilisation répétée de tactiques similaires contre les mêmes cibles

• Campagnes publicitaires nommées ou portant une marque spécifique à al-Naba

• Augmentation des attaques contre les bases opérationnelles avancées ou les voies logistiques

Impact:

- Dégradation de la liberté de mouvement des forces de sécurité locales

• Augmentation des déplacements de population et des tensions humanitaires

• Risque accru pour les forces partenaires extérieures

Scénario à fort impact / faible probabilité (5–10 %) — Signalisation des opérations externes

L’EI exploite des réseaux latents en dehors des provinces officielles pour mener ou revendiquer des attaques supplémentaires au-delà des principaux théâtres d’opérations, ce qui s’accompagne d’un changement de ton dans la propagande légitimant les opérations extra-régionales.

Indicateurs :

- Allégations répétées d’attaques non liées à des wilayas dans le même pays ou la même région ;

• Un cadrage éditorial mettant l’accent sur les représailles, la portée mondiale ou l’obligation ;

• Preuves de facilitation logistique ou de réactivation de réseau en dehors de l’Afrique.

Évaluation : En l’absence de ces indicateurs, les incidents survenus hors des wilayas doivent être considérés comme des anomalies tactiques plutôt que comme la preuve d’un changement stratégique.

Signaux de déclenchement (signaux modifiant l’évaluation)

Si deux ou plusieurs des événements suivants se produisent dans un délai de 30 jours, réévaluer la situation en vue d’une escalade durable :

- Attaques coordonnées dans plusieurs provinces en 24 à 72 heures ;

- Évolution vers des modalités d’attaque complexes ou à haut risque ;

- Ciblage soutenu des installations militaires fortifiées ;

- Réapparition du ciblage systématique des chiites ;

- Une guerre économique systématique contre les points de passage stratégiques en matière de transport ou d’énergie.

Indicateurs d’alerte précoce (surveillables)

- Augmentation des interceptions de convois et des franchissements de points de contrôle au Nigéria, en RDC ou au Mozambique ;

- Augmentation de la fréquence des attaques impliquant des forces partenaires étrangères (par exemple, des unités rwandaises ou liées à la Russie) ;

- Augmentation du volume de la propagande accompagnant les revendications opérationnelles ;

- Arrestations ou perturbations indiquant une réactivation du réseau en dehors des zones d’opérations principales.

Éléments décisionnels pour les décideurs politiques et les planificateurs de sécurité

- Ne pas assimiler les augmentations hebdomadaires à une escalade stratégique en l’absence d’indicateurs corroborants.

- Prioriser la perturbation de la logistique, du recrutement et de la gouvernance coercitive , et non la simple réduction du nombre d’attaques.

- Concentrer les ressources de renseignement sur les théâtres d’opérations africains , où l’escalade a le plus de chances de se pérenniser.

- Considérez les incidents survenus hors du wilayat comme des indicateurs d’alerte , et non comme la confirmation d’une campagne d’opérations extérieures.

par Aics-sr | Jan 12, 2026 | Moments d'histoire

État islamique en Afrique — Perspectives de la menace stratégique | Décembre 2025

Tendances opérationnelles continentales, évaluation des risques et prévisions

5 janvier 2026

Résumé des renseignements commerciaux

L’Afrique demeure le principal théâtre d’opérations de l’État islamique à l’échelle mondiale, surpassant le Moyen-Orient en termes de volume d’attaques, de dispersion géographique et de résilience organisationnelle.

En décembre 2025, l’État islamique maintient 5 provinces actives en Afrique , démontrant collectivement :

- un rythme opérationnel soutenu sur plusieurs théâtres d’opérations non contigus ;

- stratégies locales adaptatives façonnées par des environnements de conflit distincts ;

- L’absence d’une escalade continentale unifiée, mais une résilience multi-nœuds persistante .

L’activité opérationnelle reste concentrée en Afrique de l’Ouest et au Sahel, tandis que les provinces d’Afrique centrale, orientale et australe conservent des capacités variables mais durables. Aucune recrudescence à l’échelle du continent n’a été observée durant la période considérée ; toutefois, les tendances cumulatives indiquent une menace structurelle et persistante , susceptible d’avoir des répercussions régionales et de provoquer une escalade épisodique.

Niveau de menace : Élevé

Tendance : → / ↑ (stable avec potentiel d’expansion)

Principales zones à risque : Sahel, bassin du lac Tchad, Afrique centrale, Somalie, Mozambique

Horizon temporel : 3 à 6 mois

Niveau de confiance : Moyen à élevé

Portée et méthodologie

Cette analyse des menaces stratégiques repose sur :

- surveillance systématique de la propagande de l’État islamique (vidéos, photos, déclarations, affirmations) ;

- reportages de sources sur le terrain ;

- Intégration des données OSINT, SOCMINT, IMINT et HUMINT numériques.

Les sources comprennent les principaux médias de l’État islamique, des reportages de sources ouvertes, des déclarations officielles et des sources locales dans les régions touchées.

Limites

- Signalements incomplets ou tardifs en provenance des zones de conflit ;

- exagération ou omission dans les revendications collectives ;

- Biais de propagande et désinformation potentielle.

Lorsque la vérification est impossible, cela est explicitement indiqué.

Aperçus provinciaux

- Province de l’État islamique en Afrique de l’Ouest (ISWAP)

- État islamique Sahel

- Province d’Afrique centrale de l’État islamique (ISCAP)

- État islamique en Somalie

- État islamique du Mozambique (EI).

Aperçu – L’État islamique en Afrique

L’État islamique (EI) maintient une présence structurée, résiliente et adaptable sur le continent africain, malgré la pression exercée par les opérations antiterroristes nationales et internationales. L’Afrique demeure le principal théâtre d’opérations de l’EI à l’échelle mondiale, tant en termes de fréquence des attaques que de capacité d’expansion territoriale, de recrutement et de production de propagande.

Contrairement à d’autres contextes, les groupes affiliés à l’EI en Afrique font preuve d’une grande continuité opérationnelle, capables de mener des attaques selon un large éventail de tactiques : assauts contre des villages, embuscades contre les forces armées et de sécurité, attaques complexes contre les infrastructures civiles et militaires, enlèvements, incendies criminels, destruction d’infrastructures et campagnes de terreur ciblant des groupes religieux et communautaires spécifiques. En particulier, les attaques systématiques contre les villages chrétiens et les civils constituent une caractéristique quasi exclusivement africaine du djihadisme lié à l’État islamique, avec une intensification significative observée ces derniers mois.

L’épicentre de cette dynamique demeure l’Afrique subsaharienne et centre-orientale, avec des développements particulièrement inquiétants en République démocratique du Congo et au Mozambique, où les groupes affiliés à l’EI ont démontré non seulement une capacité à mener des violences soutenues, mais aussi une coordination croissante, un contrôle territorial intermittent et une intégration aux économies criminelles locales. Dans ces contextes, la violence n’est pas un phénomène ponctuel, mais s’inscrit dans une stratégie d’érosion progressive de l’autorité de l’État, exploitant la fragilité structurelle, la marginalisation socio-économique, les conflits intercommunautaires et les vides de gouvernance.

Le 20 mars 2025, l’État islamique a officiellement annoncé le lancement d’une nouvelle campagne militaire, baptisée « Camps de feu », ciblant principalement l’Afrique. Les zones visées incluent notamment le Nigéria, le Niger, le Cameroun et le Mozambique, mais le contexte et le calendrier des attaques suggèrent une campagne plus vaste, conçue comme un outil de pression simultanée sur plusieurs théâtres d’opérations. Cette campagne se caractérise par la destruction systématique de villages, de terres agricoles et d’infrastructures de subsistance afin de déstabiliser le tissu social, provoquant des déplacements forcés de population et exacerbant le mécontentement envers les gouvernements centraux.

Cette stratégie demeure conforme au modèle opérationnel de l’État islamique : créer une instabilité chronique, délégitimer l’État, se présenter comme un acteur alternatif (ou incontournable) et exploiter le chaos pour faciliter le recrutement, le soutien logistique et l’enracinement territorial. En ce sens, l’EI ne vise pas exclusivement la conquête territoriale permanente, mais un contrôle souple et opportuniste, suffisant pour maintenir sa liberté de manœuvre et sa capacité offensive.

Actuellement, l’État islamique opère activement et sans interruption dans au moins huit pays africains, avec des variations mensuelles de sa répartition géographique et de l’intensité de ses activités. Au cours de la période considérée, l’organisation a démontré sa capacité à concentrer ses efforts sur un nombre restreint de théâtres d’opérations sans pour autant perdre en efficacité globale, signe d’une structure décentralisée mais fonctionnelle.

Un élément central, et souvent sous-estimé, est la dimension propagandiste. Chaque attentat d’envergure a été suivi d’une intense activité médiatique. Au cours du mois analysé, l’État islamique a diffusé un volume considérable de contenus – photographies, vidéos et communiqués de presse – par le biais de ses principaux canaux, notamment l’agence de presse Amaq et l’hebdomadaire al-Naba. La propagande ne se limite pas aux revendications de responsabilité ; elle construit un récit de succès, de résilience et d’inéluctabilité, destiné à la fois aux sympathisants locaux et à un public djihadiste international.

En résumé, la situation en Afrique révèle un État islamique non pas en déclin, mais dans une phase de consolidation et d’adaptation, capable d’absorber les pertes, de réorienter ses priorités et d’exploiter les faiblesses structurelles des contextes locaux. Pour les responsables du renseignement, de la sécurité et les décideurs politiques et militaires, l’Afrique n’est pas un front secondaire, mais bien le centre névralgique de la menace que représente l’État islamique.

Activités de l’État islamique — décembre 2025

En décembre 2025, l’activité de l’État islamique en Afrique a confirmé une tendance désormais structurelle : une présence persistante sur plusieurs théâtres d’opérations, une grande flexibilité tactique et la prédominance de cibles « faibles » ou semi-protégées dans des contextes où l’État peine à assurer le contrôle territorial et la protection de la population.

À l’échelle continentale, la trajectoire la plus significative demeure celle du rôle central de l’Afrique dans le déploiement opérationnel de l’EI, mêlant campagnes insurrectionnelles locales (capables d’instaurer une gouvernance et une fiscalité coercitives) et actions hautement symboliques visant à polariser les tensions sectaires et à délégitimer l’État. L’évolution des capacités de certaines branches africaines (principalement dans le bassin du lac Tchad), notamment l’adoption de drones, suscite des inquiétudes croissantes, de même que la possibilité qu’une partie de l’écosystème de l’EI en Afrique adopte progressivement des postures plus stratégiques et moins opportunistes.

À l’ouest, la composante ISWAP du lac Tchad a continué de bénéficier de réseaux locaux d’information et de renseignement (connaissance du terrain, informateurs, capacités de collecte et de traitement), qui facilitent le choix des cibles, la mobilité et la survie de l’insurrection sous la pression militaire. Dans ce contexte, les violences de décembre ont illustré une combinaison classique d’attaques contre les forces de sécurité et d’actions coercitives ou d’intimidation contre les civils, caractéristiques d’un environnement opérationnel où l’insurrection conserve l’initiative dans les zones rurales et péri-lacustres, tandis que les centres urbains restent exposés à des menaces sporadiques (notamment des engins explosifs et des attentats-suicides).

À la fin du mois, l’attention internationale portée au théâtre nigérian a également été alimentée par des déclarations et des rapports faisant état de frappes américaines contre des militants de l’EI au Nigeria, un facteur qui témoigne à la fois de la pertinence perçue du front de l’ISWAP et de la persistance de cibles de renseignement jugées « exploitables » par des capacités extrarégionales.

Dans le centre et l’est de la RDC, l’ISCAP a continué de se distinguer par son mode opératoire, où la violence contre les civils, souvent teintée d’appartenance identitaire ou sectaire, n’est pas un simple effet secondaire, mais un mécanisme fonctionnel : châtiment collectif, contrôle social, déplacements forcés et destruction de la confiance envers les autorités. En décembre, des analyses en sources ouvertes ont confirmé l’intensité et le ciblage systématique des communautés chrétiennes dans certaines régions de l’est congolais, conformément à une stratégie alliant opportunisme local et discours global, visant à maximiser l’impact psychologique et la fracture des communautés à un coût relativement faible.

En Afrique du Sud-Est, l’État islamique au Mozambique a confirmé une tendance particulièrement alarmante : l’expansion géographique et l’aggravation des conséquences humanitaires. Les attaques et les pressions coercitives alimentent de nouvelles vagues de déplacements et étendent l’instabilité au-delà de son épicentre traditionnel, Cabo Delgado, avec des signes de propagation aux provinces voisines. En décembre, des reportages internationaux ont mis en lumière l’ampleur croissante des déplacements forcés et l’extrême vulnérabilité des mineurs et des communautés rurales, un indicateur clé montrant que l’insurrection ne se contente pas de frapper, mais vise à vider et à remodeler l’espace social et logistique dans lequel elle opère.

En résumé, décembre 2025 met en lumière un État islamique africain opérant selon une logique d’usure prolongée : consolidation dans des zones permissives, exploitation des faiblesses de la gouvernance, violence identitaire ciblée là où elle s’avère la plus utile, et génération systématique de coûts politiques et humanitaires pour les États. L’indicateur opérationnel le plus important pour les « Perspectives stratégiques de la menace » n’est pas seulement la fréquence des attaques, mais leur fonction : maintenir l’initiative, la pertinence et la capacité de régénération par le biais de campagnes qui, bien que localisées, s’inscrivent dans l’architecture globale de l’organisation État islamique.

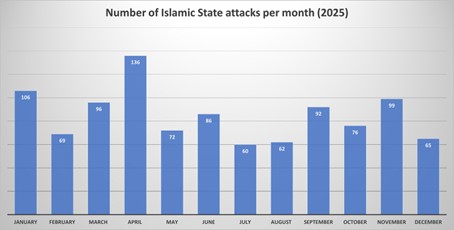

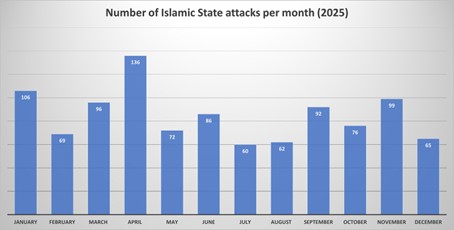

Nombre d’attaques en décembre 2025 : 65

Nombre d’attaques par pays en décembre 2025 :

- MOZAMBIQUE : 11

- RD CONGO : 15

- NIGERIA : 29

- NIGER : 2

- CAMEROUN : 4

- BURKINA FASO : 1

- SOMALIE : 1

- MALI : 2

Cibles :

Les cibles militaires de l’EI ce mois-ci ont été nombreuses et les voici :

- Armée nigériane, milices progouvernementales nigérianes, armée mozambicaine, armée rwandaise, armée du Niger, armée ougandaise, armée congolaise, milices progouvernementales congolaises, armée camerounaise, forces de sécurité du Puntland, armée malienne, milice du JNIM, milice du Corps russe pour l’Afrique et civils chrétiens.

- Zone:

L’État islamique a frappé les pays suivants ce mois-ci :

- MOZAMBIQUE :

- Districts de : Ancuabe, Mocimboa da Praia, Muidumbe, Macomia, Nangade ; Province de Cap Delgado.

- RD CONGO : province de l’Ituri, province du Nord-Kivu ;

- NIGERIA : État de Borno, État de Yobe, État d’Adamawa ;

- NIGER : région de Diffa, région de Dosso ;

- CAMEROUN : région de Maroua, région de l’Extrême-Nord ;

- BURKINA FASO : Province du Séno ; Région du Sahel.

- SOMALIE : Région administrative de Bari, État fédéral du Puntland.

- MALI : région de Gao, région de Ménaka.

Évaluations des menaces à la sécurité

Aperçu décembre 2025 : L’État islamique en Afrique a mené 65 attentats dans huit pays, selon un schéma multi-théâtres, mais avec une forte concentration sur trois axes principaux : le Nigéria (44,6 %), la RDC (23,1 %) et le Mozambique (16,9 %). Les 15 % restants sont répartis entre le Cameroun (4), le Niger (2), le Mali (2), le Burkina Faso (1) et la Somalie (1). Cette répartition suggère une menace structurée, mais avec une capacité de projection variable : élevée dans les théâtres d’opérations établis, opportuniste dans les théâtres périphériques.

Type de cibles et risques pour les civils. Les cibles comprennent : les forces armées régulières (Nigeria, RDC, Mozambique, Niger, Cameroun, Mali), les milices progouvernementales (Nigeria, RDC), les forces extérieures (Corps russe pour l’Afrique au Mali, armée rwandaise au Mozambique ; armée ougandaise liée au théâtre congolais), les forces de sécurité locales (Puntland), ainsi que les civils chrétiens.

Ce mélange confirme que l’EI utilise la violence comme un outil simultané de :

- frictions militaires ;

- Intimidation sociale et polarisation identitaire ;

- Démonstration du contrôle/de la pénétration de l’information au sein des communautés.

Risques pour les zones et la mobilité.

- Risque maximum : Borno/Yobe/Adamawa (Nigéria) ; Ituri et Nord Kivu (RDC) ; quartiers clés de Cabo Delgado (Mozambique).

- Risque élevé mais plus épisodique : Extrême Nord (Cameroun, région de Maroua) ; Niger (Diffa et Dosso).

- Point de « signalement » du risque : région du Sahel (Burkina Faso) ; Puntland (Somalie) ; Gao et Menaka (Mali).

Évaluation du renseignement

L’évolution des activités de l’État islamique en Afrique en décembre 2025 exige une analyse approfondie qui distingue les changements quantitatifs des dynamiques qualitatives de la menace. La baisse du nombre total d’attaques par rapport à novembre reflète principalement une réduction du temps d’opération revendiqué, mais ne constitue pas un indicateur fiable d’un affaiblissement structurel de l’organisation. Au contraire, la répartition géographique des attaques et la continuité des zones touchées confirment que l’EI maintient son architecture opérationnelle de base, articulée autour de trois théâtres d’opérations principaux : le Nigéria, la République démocratique du Congo et le Mozambique. Dans ces contextes, l’organisation continue de démontrer sa capacité à cibler aussi bien les forces armées régulières que les civils, préservant ainsi l’équilibre essentiel entre l’usure militaire et la pression sociale.

Dans ce contexte, le Nigéria demeure le principal centre opérationnel, tant en termes de volume que de fréquence des attaques, représentant près de la moitié de l’activité mensuelle. Cela indique que, malgré les opérations de contre-insurrection et l’implication de milices progouvernementales, l’État islamique conserve une capacité supérieure dans le bassin du lac Tchad à prendre l’initiative, à absorber les pertes et à soutenir une campagne d’usure prolongée. La persistance de cette situation suggère que les réseaux logistiques, d’information et de soutien local restent suffisamment robustes pour permettre une accélération rapide du rythme opérationnel si l’organisation le juge opportun.

La République démocratique du Congo et le Mozambique présentent toujours un profil d’insurrection marqué, caractérisé par des attaques soutenues dans des zones où le contrôle de l’État est fragmenté et la protection des populations civiles incomplète ou intermittente. Dans les deux théâtres d’opérations, la présence de forces étrangères ou de partenaires régionaux – notamment l’Ouganda en République démocratique du Congo et le Rwanda au Mozambique – étend le périmètre du conflit, transformant l’environnement opérationnel en un espace de compétition à plusieurs niveaux. Pour l’EI, ces présences représentent à la fois des cibles potentielles et des éléments qui alimentent son discours de résistance contre les acteurs extérieurs, renforçant ainsi la légitimité idéologique de ses actions.

En dehors des principaux théâtres d’opérations, la présence de l’État islamique au Sahel occidental et au Puntland somalien remplit avant tout une fonction de dissuasion. Bien que la fréquence des attaques dans ces zones demeure faible, leur impact informationnel est considérable : ces opérations contribuent à maintenir l’impression d’une présence continentale étendue, à préserver l’éventualité d’opérations futures et à démontrer la capacité de l’organisation à opérer même dans des contextes non prioritaires. Cette dimension « démonstrative » ne doit pas être sous-estimée, car elle contribue à renforcer l’image mondiale de l’EI et à complexifier la planification stratégique des acteurs étatiques.

En termes d’implications, le risque concret d’une normalisation de l’attrition se fait jour pour les gouvernements et les forces de sécurité. Même durant les mois où le nombre d’attaques est inférieur à la moyenne annuelle, l’État islamique démontre sa capacité à maintenir la continuité de ses opérations et à accroître rapidement le niveau de violence, notamment au Nigéria et au Congo. Ceci réduit l’efficacité des approches réactives fondées uniquement sur des indicateurs quantitatifs et exige un suivi plus étroit des capacités qualitatives et de la dynamique territoriale.

Pour les acteurs internationaux, notamment les contractants et les forces partenaires, la diversité des cibles visées – parmi lesquelles l’armée rwandaise, l’armée ougandaise et des milices comme le Corps des forces armées russes pour l’Afrique – révèle un contexte opérationnel où l’État islamique ne se contente plus d’affronter l’État central, mais accepte, voire recherche activement dans certains cas, une compétition horizontale avec divers acteurs armés. Cette situation accroît le risque d’escalades locales, de conflits imbriqués et d’erreurs d’attribution, avec des conséquences potentiellement déstabilisatrices à l’échelle régionale.

En matière de protection des civils, la présence explicite de civils chrétiens parmi les cibles révèle une violence persistante aux fortes connotations symboliques et identitaires. Ces attaques, particulièrement probables dans des contextes comme la RDC et le Nigéria, visent à produire des effets qui dépassent les dommages immédiats : polarisation des communautés, déplacements forcés de population, érosion de la confiance envers l’État et réduction de la coopération entre la population et les autorités.

Enfin, certains indicateurs clés méritent une surveillance prioritaire à court et moyen terme. Une augmentation des attaques complexes, telles que les assauts coordonnés ou les embuscades à plusieurs points, signalerait un regain de confiance tactique et de capacités de planification avancée.

L’intensification des opérations contre les bases et camps militaires (menées ce mois-ci uniquement au Cameroun) témoignerait d’un renforcement logistique et d’une évolution du rapport risque-bénéfice. Parallèlement, des signes d’interdiction économique, tels que des attaques contre les routes, les marchés et les stations-service, ainsi qu’une taxation agressive, suggéreraient un passage d’une approche principalement cinétique à une approche de contrôle territorial coercitif. Enfin, une intensification de la propagande opérationnelle, avec des revendications plus détaillées et une diffusion plus fréquente de supports visuels, serait un indicateur indirect de la confiance de l’organisation et de ses capacités médiatiques sur le terrain.

Évaluation analytique

Le chiffre de 65 attaques en décembre 2025 représente une anomalie relative par rapport aux pics observés à d’autres périodes de l’année, mais ne constitue pas, à lui seul, un indicateur suffisant pour conclure à une réduction structurelle de la menace. Au contraire, une analyse plus approfondie suggère que ce chiffre résulte de la convergence de facteurs opérationnels, non exclusifs, qui influent temporairement sur le volume d’activité sans en modifier les fondements stratégiques.

Une première interprétation essentielle concerne le cycle opérationnel saisonnier et logistique. Sur plusieurs théâtres d’opérations africains, le mois de décembre coïncide avec une phase de réajustement des activités : contraintes environnementales, forte pression militaire, nécessité de préserver les ressources et rotations du personnel peuvent inciter les cellules locales à réduire le nombre d’opérations visibles, en privilégiant la survie de l’organisation et la préparation du prochain cycle opérationnel. Dans cette perspective, la baisse du nombre d’attaques ne signale pas un repli stratégique, mais plutôt une gestion prudente des risques et des capacités en vue de 2026.

Une seconde interprétation, complémentaire, peut être attribuée à un recentrage sur l’efficacité opérationnelle. L’État islamique a depuis longtemps démontré une capacité d’adaptation qui le conduit, à certains moments, à privilégier un nombre réduit d’attaques, mais plus sélectives quant aux cibles et à leur impact. En décembre, la persistance des attaques contre les forces armées, les milices progouvernementales et les civils affiliés à l’idéologie identitaire suggère un choix délibéré de concentrer ses efforts sur des cibles jugées stratégiquement utiles, réduisant ainsi les opérations à faible valeur ajoutée. Cette approche permet à l’organisation de maintenir une pression politique et psychologique sur les États touchés tout en limitant son exposition opérationnelle.

Une troisième variable à prendre en compte concerne les biais de déclaration et de revendication. Historiquement, l’État islamique n’a pas systématiquement revendiqué toutes ses activités sur le terrain ; certaines opérations peuvent ne pas être signalées, être regroupées dans des rapports ultérieurs ou subir des retards de diffusion. Par conséquent, le nombre mensuel d’attaques revendiquées constitue un indicateur imparfait de l’activité réelle, en particulier dans les contextes où les communications sont fragmentées ou sujettes à des perturbations. Il convient donc d’interpréter avec prudence les baisses mensuelles comme des signes d’affaiblissement substantiel.