par Aics-sr | Fév 10, 2026 | Moments d'histoire

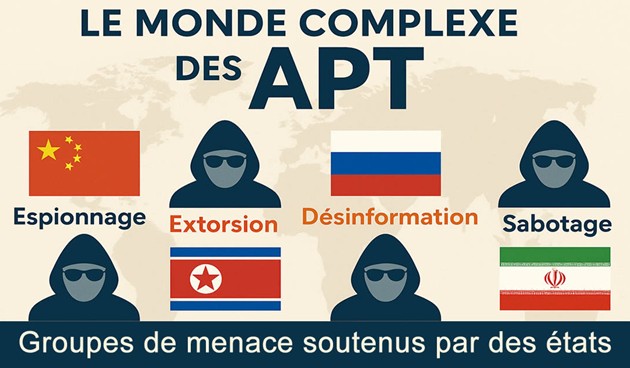

Les APT (Advanced Persistent Threat) sont des groupes de cybermenace parrainés par des États ou des acteurs organisés, spécialisés dans le cyberespionnage, le sabotage ou le vol de données sensibles. Ils ciblent souvent des gouvernements, des entreprises stratégiques, des infrastructures critiques ou des organisations internationales.

Voici une liste des principaux groupes APT actifs, classés par pays ou affiliation présumée, avec leurs spécialités et cibles typiques. Ces informations sont basées sur des rapports publics (ANSSI, NSA, Mandiant, Kaspersky, etc.) et des analyses de cybersécurité.

- Groupes liés à la Russie

APT29 (Cozy Bear, The Dukes, Nobelium)

- Affiliation : Service de renseignement étranger russe (SVR).

- Cibles : Gouvernements (États-Unis, Europe), think tanks, partis politiques, laboratoires pharmaceutiques (ex : piratage des vaccins COVID-19).

- Méthodes : Phishing sophistiqué, malwares comme WellMess ou CosmicDuke.

- Exemple : Attaque contre SolarWinds (2020).

APT28 (Fancy Bear, Sofacy, Sednit)

- Affiliation : GRU (renseignement militaire russe).

- Cibles : Ministères de la Défense, organisations sportives (ex : dopage aux JO), médias.

- Méthodes : Campagnes de désinformation, malwares (X-Agent, Zebrocy).

- Exemple : Piratage du Comité national démocrate (DNC) en 2016.

Sandworm (Voodoo Bear, Iron Viking)

- Affiliation : GRU (Unité 74455).

- Cibles : Infrastructures critiques (énergie, télécoms), Ukraine.

- Méthodes : Cyberattaques destructrices (NotPetya, BlackEnergy).

- Exemple : Attaque contre le réseau électrique ukrainien (2015, 2016).

Gamaredon (Primitive Bear, Armageddon)

- Affiliation : FSB (sécurité intérieure russe).

- Cibles : Ukraine, dissidents russes, ONG.

- Méthodes : Malwares persistants (Pterodo), attaques par email.

- Groupes liés à la Chine

APT41 (Winnti, Barium, Double Dragon)

- Affiliation : Ministère de la Sécurité d’État (MSS) + cybercriminels « patriotiques ».

- Cibles : Entreprises (jeux vidéo, santé, technologie), gouvernements asiatiques.

- Méthodes : Vol de propriété intellectuelle, ransomware (Winnti malware).

- Exemple : Attaques contre des studios de jeux (ex : Capcom, EA).

APT10 (MenuPass, Stone Panda, Cloud Hopper)

- Affiliation : MSS (Bureau 12 de Tianjin).

- Cibles : Gouvernements (Japon, Europe), prestataires IT (ex : HPE, IBM).

- Méthodes : Compromission de clouds, accès persistants.

- Exemple : Campagne Cloud Hopper (2016–2018).

APT31 (Zirconium, Judgment Panda)

- Affiliation : MSS.

- Cibles : Candidats politiques (ex : campagne de Biden en 2020), entreprises aérospatiales.

- Méthodes : Phishing ciblé, malwares (Badfly).

APT27 (Emissary Panda, Bronze Union)

- Affiliation : MSS.

- Cibles : Diplomates, organisations internationales (ex : ASEAN).

- Méthodes : Backdoors (ZxShell), attaques « watering hole ».

- Groupes liés à l’Iran

APT33 (Elfin, Refined Kitten)

- Affiliation : Corps des Gardiens de la révolution islamique (IRGC).

- Cibles : Secteur énergétique (Arabie saoudite, États-Unis), dissidents iraniens.

- Méthodes : Malwares destructeurs (Shamoon), attaques par supply chain.

APT34 (OilRig, Helix Kitten)

- Affiliation : Ministère du renseignement iranien (MOIS).

- Cibles : Entreprises pétrolières, universités, gouvernements du Golfe.

- Méthodes : Outils personnalisés (PowRuner, BONDUPDATER).

APT35 (Charming Kitten, Phosphorus)

- Affiliation : IRGC.

- Cibles : Journalistes, militants, responsables politiques (ex : campagne de Trump en 2020).

- Méthodes : Ingénierie sociale, faux profils sur les réseaux sociaux.

- Groupes liés à la Corée du Nord

APT38 (BlueNoroff, Stardust Chollima)

- Affiliation : Bureau 121 (renseignement nord-coréen).

- Cibles : Banques (ex : Bangladesh Bank, 2016), cryptomonnaies.

- Méthodes : Attaques SWIFT, malwares (FASTCash).

Lazarus Group

- Affiliation : Bureau 121 + cybercriminels.

- Cibles : Entreprises (Sony Pictures, 2014), infrastructures critiques.

- Méthodes : Ransomware (WannaCry), supply chain attacks.

- Groupes liés à d’autres pays

APT32 (OceanLotus, SeaLotus) – Vietnam

- Affiliation : Gouvernement vietnamien.

- Cibles : Entreprises étrangères au Vietnam, médias, dissidents.

- Méthodes : Malwares (KerrDown), attaques ciblées.

APT-C-23 (Gaza Hackers) – Palestine/Hamas

- Affiliation : Groupes pro-palestiniens.

- Cibles : Israël, institutions juives.

- Méthodes : Phishing, malwares mobiles.

APT-C-35 (DoNot Team) – Inde/Pakistan

- Affiliation : Incertaine (liens avec l’Inde ou le Pakistan).

- Cibles : Gouvernements sud-asiatiques, militaires.

- Méthodes : Malwares Android (StealJob).

APT44 est un nom récent (2024) attribué par Mandiant (filiale de Google) au groupe Sandworm, un acteur cyber russe particulièrement actif et dangereux, lié au GRU (renseignement militaire russe). Ce groupe est responsable de certaines des cyberattaques les plus destructrices des dernières années, notamment en Ukraine et contre des infrastructures critiques en Europe et aux États-Unis

Résumé des alias d’APT44

| Alias |

Origine |

Spécialité |

| Sandworm |

Mandiant/Google |

Cyber-sabotage, attaques destructrices (ex : NotPetya, Industroyer) |

| Seashell Blizzard |

Microsoft |

Campagnes mondiales, ciblage d’infrastructures critiques |

| FROZENBARENTS |

Autres chercheurs |

Opérations d’influence et espionnage |

| Iridium |

Ancien nom |

Attaques contre les JO de Pyeongchang (2018) |

- Groupes « Mercenaires » (affiliation floue)

Dark Basin (Deceptikons)

- Affiliation : Société privée (ex : BellTroX en Inde).

- Cibles : Avocats, militants, entreprises (ex : ExxonMobil).

- Méthodes : Phishing, harcellement en ligne.

Bahamut

- Affiliation : Inconnue (liens avec le Moyen-Orient ou l’Asie du Sud).

- Cibles : Gouvernements, médias, ONG.

- Méthodes : Faux sites web, malwares (WindTail).

- Russie : Les plus actifs en 2025–2026

APT44 (Sandworm, Seashell Blizzard, FROZENBARENTS)

- Statut : Le plus actif et dangereux en 2025–2026.

- Affiliation : GRU (renseignement militaire russe).

- Cibles récentes :

- Infrastructures critiques en Ukraine et en Europe (énergie, transports).

- Organisations soutenant l’Ukraine (ONG, gouvernements, entreprises logistiques).

- Jeux Olympiques (campagnes de désinformation et sabotage).

- Méthodes :

- Malwares destructeurs (CaddyWiper, PartyTicket).

- Attaques coordonnées avec des opérations militaires (ex : coupures d’électricité en Ukraine, octobre 2022 et 2025).

- Utilisation de false flags (fausses attributions à d’autres pays).

- Exemple récent :

- Déploiement du ransomware Prestige contre des entreprises polonaises et françaises (2025).

- Campagne contre les JO d’hiver 2026 (Milan-Cortina).

APT29 (Cozy Bear, SVR)

- Statut : Toujours très actif, surtout en espionnage politique.

- Cibles récentes :

- Gouvernements européens et américains (vol de documents classifiés).

- Laboratoires pharmaceutiques et biotech.

- Méthodes :

- Phishing ultra-ciblé, malwares (WellMess, CosmicDuke).

- Exploitation de vulnérabilités zero-day dans les logiciels collaboratifs (ex : Microsoft 365).

Gamaredon (Primitive Bear, FSB)

- Statut : Actif en Ukraine et contre les dissidents russes.

- Cibles récentes :

- Administrations locales ukrainiennes.

- Journalistes et militants anti-guerre.

- Chine : Montée en puissance des groupes « polyvalents »

APT41 (Winnti, Double Dragon)

- Statut : Top 3 des groupes les plus actifs (cybercrime + espionnage).

- Cibles récentes :

- Entreprises high-tech (Taïwan, Corée du Sud, Europe).

- Secteur de la santé (vol de données sur les vaccins et médicaments).

- Méthodes :

- Combinaison d’espionnage et de ransomware pour financer ses opérations.

- Attaques via des sous-traitants IT (supply chain).

APT31 (Zirconium, MSS)

- Statut : En pleine expansion, ciblant les élections et les infrastructures.

- Cibles récentes :

- Campagnes électorales (États-Unis, Taïwan, Inde).

- Opérateurs télécoms en Asie du Sud-Est.

- Exemple récent :

- Piratage de boîtes mail de responsables politiques américains (2025).

APT10 (MenuPass, MSS)

- Statut : Spécialisé dans l’espionnage économique à long terme.

- Cibles récentes :

- Prestataires cloud (pour accéder à leurs clients gouvernementaux).

- Universités et centres de recherche (vol de propriété intellectuelle).

- Iran : Focus sur le Moyen-Orient et les dissidents

APT33 (Elfin, IRGC)

- Statut : Actif contre Israël, l’Arabie saoudite et les États-Unis.

- Cibles récentes :

- Secteur énergétique (cyberattaques contre des raffineries).

- Dissidents iraniens en Europe et aux États-Unis.

- Méthodes :

- Malwares destructeurs (Shamoon v3).

- Attaques par watering hole (sites web piégés).

APT34 (OilRig, MOIS)

- Statut : Cible les pays du Golfe et les entreprises pétrolières.

- Cibles récentes :

- Sociétés pétrolières en Arabie saoudite et aux Émirats.

- Ambassades israéliennes.

- Corée du Nord : Cybercrime et financement du régime

Lazarus Group (APT38)

- Statut : Leader mondial du cybercrime étatique.

- Cibles récentes :

- Banques et plateformes de cryptomonnaies (vols records en 2025).

- Entreprises aérospatiales et de défense (vol de technologies).

- Méthodes :

- Ransomware (Maui).

- Attaques via des faux recrutements sur LinkedIn.

Kimsuky

- Statut : Spécialisé dans l’espionnage politique.

- Cibles récentes :

- Experts en Corée du Sud et au Japon.

- Think tanks travaillant sur la péninsule coréenne.

- Nouveaux acteurs ou groupes en émergence (2024–2026)

APT-C-50 (Aliases : « Unfading Sea Haze », Chine)

- Statut : Nouveau groupe identifié en 2025, lié au MSS.

- Cibles :

- Gouvernements d’Asie du Sud-Est (Philippines, Malaisie).

- Infrastructures portuaires (espionnage et sabotage potentiel).

APT-C-63 (Aliases : « Tropic Trooper », Chine/Taïwan)

- Statut : Cible Taïwan et les entreprises travaillant avec le gouvernement taïwanais.

- Méthodes :

- Attaques via des mises à jour logicielles compromises.

UNC4841 (Corée du Nord, lié à Lazarus)

- Statut : Groupe spécialisé dans les attaques contre les médias et les ONG.

- Cibles récentes :

- Journalistes couvrant la Corée du Nord.

- Organisations humanitaires.

- Autres groupes notables

Turla (Snake, Russie, FSB/SVR)

- Statut : Moins médiatisé mais toujours actif en espionnage de haut niveau.

- Cibles récentes :

- Ambassades et ministères des Affaires étrangères en Europe.

Bahamut (Origine incertaine, probablement Moyen-Orient/Asie du Sud)

- Statut : Groupe « mercenaire », louant ses services.

- Cibles récentes :

- Entreprises et responsables politiques en Inde et au Pakistan.

Tableau récapitulatif des APT les plus actifs (2025–2026)

| Groupe |

Pays |

Niveau de menace |

Cibles principales |

Méthodes récentes |

| APT44 |

Russie |

Critique |

Ukraine, Europe, JO 2026 |

Malwares destructeurs, false flags |

| APT41 |

Chine |

Élevé |

Entreprises high-tech, santé |

Ransomware + espionnage |

| APT31 |

Chine |

Élevé |

Élections, télécoms |

Phishing, vol de données |

| Lazarus |

Corée du N |

Critique |

Banques, cryptomonnaies |

Ransomware, faux recrutements |

| APT29 |

Russie |

Élevé |

Gouvernements, biotech |

Zero-day, phishing ciblé |

| APT33 |

Iran |

Moyen-Élevé |

Énergie, dissidents |

Malwares destructeurs, watering hole |

| Gamaredon |

Russie |

Moyen |

Ukraine, administrations locales |

Phishing, malwares persistants |

| APT-C-50 |

Chine |

Émergent |

Asie du Sud-Est, ports |

Supply chain, espionnage |

Tendances clés en 2025–2026

- Convergence espionnage/cybercrime :

- Des groupes comme APT41 ou Lazarus mélangent vol de données et extorsion pour financer leurs opérations.

- Attaques contre les infrastructures critiques :

- APT44 et APT33 ciblent de plus en plus les secteurs énergie, eau et transports.

- Utilisation de l’IA :

- Génération automatique de phishing (deepfake vocal, emails ultra-personnalisés).

- Ciblage des chaînes d’approvisionnement :

- Compromission de prestataires IT pour atteindre leurs clients (ex : SolarWinds bis).

- Guerre d’influence :

- APT44 et APT31 mènent des campagnes de désinformation autour des élections et des JO.

Comment la DGSE et l’ANSSI les combattent ?

La France, via la DGSE (pour le renseignement) et l’ANSSI (pour la cybersécurité), surveille et contrarie ces groupes par :

- Détection précoce (outils comme Eole pour l’ANSSI).

- Collaboration internationale (avec la NSA, le GCHQ, etc.).

- Attribution publique (ex : accusation de la Chine pour APT31 en 2021).

- Renforcement des défenses (ex : certification des opérateurs d’importance vitale).

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Les 10 drones militaires ailiers les plus avancés, conçus pour combattre aux côtés de pilotes humains.

Les drones de combat autonomes redessinent l’avenir de la puissance aérienne.

Kratos XQ-58A Valkyrie(L) et Bayraktar Kızılelma(R)1, 2

L’avènement des technologies militaires engendre rapidement des systèmes d’armes nouveaux et bien plus dangereux. Les programmes d’escadrille volante constituent un exemple de ces systèmes stratégiques : des drones de combat (UCAV) volent aux côtés d’aéronefs pilotés et coordonnent leurs actions pour atteindre plusieurs objectifs.

En résumé, les drones de combat (UCAV) sont des drones autonomes pilotés à bord d’un aéronef, capables de couvrir une plus grande superficie, de collecter davantage de données et de mener des frappes à distance de sécurité. De ce fait, ils réduisent les risques pour les pilotes dans les zones dangereuses, les véhicules sans pilote effectuant la majeure partie des opérations au sol.

Avec le temps, cette collaboration entre véhicules pilotés et drones devrait transformer les tactiques de combat aérien et rendre les forces aériennes plus flexibles et plus résistantes. Ceci étant dit, examinons quelques-uns des meilleurs programmes de systèmes d’appui aérien rapproché (ou « loyal wingman ») mis en œuvre à ce jour.

- Kratos XQ-58A Valkyrie

Développé par KRatos Defense & Security Solutions en collaboration avec l’Air Force Research Laboratory (AFRL) depuis 2016, le Kratos XQ-58A Valkyrie est l’une des plateformes d’ailier fidèle les plus abouties des États-Unis. Depuis son premier vol en mars 2019, il est devenu une référence en matière d’intégration du combat autonome.

Le Valkyrie sert d’ailier aux F-22 Raptors et F-35 Lightning II autonomes pilotés. Il effectue des missions de surveillance, de reconnaissance, de guerre électronique et de frappe de précision. Doté d’une importante capacité d’emport, il peut accueillir des charges utiles létales et non létales grâce à une architecture de système de mission ouverte.

La plateforme fait preuve d’une autonomie avancée, capable d’opérations en essaim coordonnées et d’adapter ses tactiques en fonction des renseignements en temps réel sur le champ de bataille.

- Boeing MQ-28 Ghost Bat

Le Boeing MQ-28 Ghost Bat s’est forgé une réputation de drone de combat aérien le plus avancé opérationnellement jamais conçu hors des États-Unis. Boeing Australie s’est associé à la Royal Australian Air Force pour développer ce drone.

Initialement connu sous le nom d’Airpower Teaming System, l’appareil a été officiellement rebaptisé Ghost Bat en 2022, en référence à la chasse coordonnée des chauves-souris australiennes.

Le Ghost Bat fonctionne comme un drone de combat furtif et polyvalent, capable de fonctionner de manière autonome ou d’accompagner les pilotes à leurs côtés.

Il est équipé de capteurs de suivi infrarouge, de systèmes de communication sécurisés et de soutes à charge utile modulables pouvant être configurées pour des armes, des outils de guerre électronique, du matériel de surveillance ou des leurres, selon la mission.

- Sukhoi S-70 Okhotnik-B

Sukhoi et Mikoyan ont développé le Sukhoi S-70 Okhotnik-B russe, faisant suite à un projet de drone antérieur. Également connu sous le nom de Hunter-B, il est considéré comme l’un des plus grands drones d’escorte (ailier loyal) existants.

L’Okhotnik-B utilise une forme d’aile volante pour réduire sa détectabilité radar. Il est beaucoup plus grand que les drones similaires aux États-Unis et en Europe, ce qui laisse penser que la Russie entend l’utiliser principalement pour des frappes à longue portée plutôt que pour des opérations en essaim de petite envergure.

Son utilisation lors du conflit ukrainien a révélé à la fois ses atouts et ses faiblesses. Lors d’un incident survenu en 2024, le drone a perdu le contact avec le système de communication dans un espace aérien contesté et a dérivé de sa trajectoire, finissant par pénétrer en territoire contrôlé par l’Ukraine.

Un chasseur Su-57 qui se trouvait à proximité l’a ensuite abattu, révélant des problèmes au niveau des systèmes de communication sécurisée et de contrôle d’urgence que la Russie tente désormais de corriger dans les versions plus récentes.

- Ailier Airbus

L’Airbus Wingman est le principal projet de drone autonome d’Europe et s’inscrit dans le cadre du programme FCAS (Future Combat Air System), qui réunit la France, l’Allemagne, l’Espagne et l’Italie. Le FCAS fonctionne comme un réseau d’avions de chasse pilotés, de drones, de satellites et de forces terrestres, soutenu par un système numérique partagé souvent appelé « cloud de combat ».

Au sein de cette structure, le Wingman représente la première génération d’aéronefs de soutien sans pilote. Son déploiement progressif est prévu, débutant à la fin des années 2020 par une meilleure connaissance du champ de bataille. Le Wingman travaillera plus étroitement avec les chasseurs pilotés d’ici 2030, pour ensuite participer à des opérations de combat coordonnées d’ici 2040.

- Dassault nEUROn

Considéré comme le programme d’avion de combat le plus ancien d’Europe, le Dassault nEUROn a été lancé en 2023 grâce à un partenariat entre la France, la Grèce, l’Italie, l’Espagne, la Suède et la Suisse.

Ce programme, développé sur plus de vingt ans, a permis de tirer de précieux enseignements. Ces enseignements portent notamment sur l’intégration des différents systèmes et sur l’utilisation potentielle de ces aéronefs en opérations réelles.

Le nEUROn a effectué son premier vol en décembre 2012 et son premier test d’armement interne en 2015. Ces essais approfondis ont permis de démontrer sa conception furtive, ses systèmes de capteurs et ses rôles potentiels au combat.

- Bayraktar Kızılelma

Le Bayraktar Kızılelma représente une avancée majeure pour l’industrie de défense turque et pour la technologie des drones de combat à l’échelle mondiale. Construit par Baykar, ce drone est le premier aéronef de combat sans pilote à réaction de Turquie. Il a effectué son premier vol en décembre 2022, en avance sur le calendrier prévu.

Le Kızılelma a déjà volé en formation avec des avions de chasse F-16C de l’armée de l’air turque, atteignant des altitudes supérieures à 9,5 kilomètres, démontrant ainsi sa capacité à travailler en douceur avec des aéronefs pilotés.

Grâce à son intelligence artificielle avancée, ce drone peut participer de manière autonome à des combats aériens à longue portée, les humains prenant les décisions finales quant à l’utilisation des armements. Sa configuration à ailes canard lui confère également une grande maniabilité, le rendant plus performant dans les missions air-air que la plupart des systèmes sans pilote précédents.

- Guerrier HAL CATS

Le système CATS (Combat Air Teaming System) de Hindustan Aeronautics Limited (HAL), en Inde, est un important projet de défense national développé dans le cadre du programme « Make in India ». Ce fidèle allié du chasseur Warrior a franchi une étape clé début 2025 lorsque son démonstrateur à taille réelle a effectué un essai au sol de ses moteurs en janvier.

Le Warrior est conçu pour transporter dans ses soutes internes des armes telles que des systèmes anti-aérodromes intelligents et des missiles de combat rapproché de nouvelle génération, lui permettant de frapper des cibles jusqu’à 700 km à l’intérieur du territoire ennemi.

La conception furtive de l’appareil et ses capacités de décollage et d’atterrissage autonomes améliorent ses chances de survie dans des zones fortement défendues.

- Hongdu GJ-11 Dragon Noir

L’entrée de la Chine dans le développement de drones de combat avancés s’est faite avec le Hongdu GJ-11, également connu sous les noms d’Épée acérée et de Dragon noir. Ce drone a été conçu par l’Institut de conception aéronautique de Shenyang et le groupe industriel aéronautique Hongdu, tous deux membres du vaste groupe AVIC.

Outre ses caractéristiques furtives, il peut opérer en coordination avec d’autres aéronefs. Le GJ-11 adopte une conception d’aile volante, avec des armements stockés en interne et sur des points d’emport externes. Les premières versions du drone étaient équipées de tuyères de moteur, mais le système d’échappement a ensuite été amélioré afin de réduire sa signature radar et thermique.

- Projet NYX

Le projet NYX du Royaume-Uni est un programme de drones d’appui axé sur les hélicoptères plutôt que sur les avions de chasse. Annoncé en janvier 2026 par le ministère britannique de la Défense, ce projet réunit sept entreprises en compétition pour développer des drones autonomes capables d’opérer aux côtés des hélicoptères d’attaque AH-64E Apache de l’armée britannique.

Ces drones NYX devraient pouvoir transporter plus de 200 kg de charge utile, leur permettant d’utiliser des armes, des capteurs et des équipements de guerre électronique. Cependant, les équipages d’Apache conserveront la décision finale quant à l’emploi de la force, préservant ainsi un équilibre essentiel entre automatisation et contrôle humain.

- Station de détection externe XQ-67A

Dans le cadre du programme américain d’aéronefs de combat collaboratifs (CCA), la station de détection hors-bord XQ-67A de General Atomics est l’un de ses drones clés. Conçue pour être abordable et facilement adaptable en production, elle privilégie le travail collaboratif à l’utilisation individuelle.

Le XQ-67A partage des éléments de conception avec le drone Avenger précédent, mais ajoute des systèmes autonomes modernes, des baies électroniques modulaires et une architecture ouverte qui permet d’installer rapidement différents équipements de mission.

Le XQ-67A peut être utilisé pour le renseignement, la guerre électronique, les missions de frappe et bien plus encore. Des versions futures sont également prévues pour des tâches telles que le ravitaillement en vol, le relais de communications et le leurre.

Conclusion

Les programmes de coopération aérienne montrent comment l’humanité progresse vers un avenir où elle fera équipe avec des pilotes humains et des aéronefs autonomes. Ces systèmes peuvent être déployés lors de missions à risque, accroître la portée et fournir une capacité de détection et de frappe supplémentaire sans mettre davantage de pilotes en danger.

Partout dans le monde, les pays investissent massivement dans cette technologie, preuve qu’elle devient un élément clé de la planification des futurs combats aériens. À mesure que ces drones s’améliorent et s’intègrent davantage, ils devraient transformer la manière dont les guerres aériennes sont menées et dont la puissance aérienne militaire est organisée.

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Notes de Red Cell : Exploitation des capacités décentralisées des drones par des acteurs djihadistes utilisant la technologie

Un test de résistance stratégique des vulnérabilités occidentales

28 janvier 2026

Objectif de la note sur les globules rouges

Cette note de Red Cell examine comment un acteur djihadiste rationnel et décentralisé pourrait exploiter les capacités mises en avant par la série de publications « Guerre moderne ». L’objectif n’est pas de réaffirmer des conclusions analytiques, mais de mettre à l’épreuve les hypothèses occidentales, d’identifier les vulnérabilités exploitables et d’évaluer comment les adversaires sont susceptibles de penser, de s’adapter et d’agir lorsqu’ils opèrent sous des contraintes techniques, juridiques et opérationnelles.

Cette note vise à aider les décideurs, les planificateurs du renseignement, les spécialistes de la lutte contre le terrorisme et les acteurs de la protection des forces en mettant en lumière les angles morts, les réactions prévisibles et les compromis stratégiques plutôt que les détails d’exécution tactique.

Analyse des domaines cognitifs associés :

« Guerre moderne : décentralisation des capacités djihadistes et implications opérationnelles de la menace des drones. Évaluation, à partir de renseignements de première main, d’un produit de renforcement des capacités techniques ciblant les acteurs décentralisés et technologiquement avancés. »

L’évaluation analytique complète est disponible ici :

26 janvier

Cadrage des cellules rouges et logique de l’adversaire

L’adversaire évalué dans ce scénario de cellule rouge n’est ni un membre formellement intégré d’une province de l’État islamique, ni un opérateur dirigé de manière centralisée. L’acteur modélisé est idéologiquement aligné, techniquement compétent et opérationnellement autonome, intégré dans un environnement civil et contraint par des ressources limitées, un risque juridique et une faible conscience des risques.

Cet acteur est rationnel plutôt qu’impulsif. Ses décisions sont guidées par la faisabilité, la possibilité de nier toute responsabilité et l’effet recherché, plutôt que par la pureté idéologique ou la loyauté organisationnelle. L’adversaire ne vise pas la victoire sur le champ de bataille ni des opérations prolongées, mais des actions ciblées capables de générer un impact psychologique, une perturbation symbolique et un signal stratégique à moindre coût.

La cellule rouge part du principe que l’acteur accepte l’échec comme un résultat acceptable, à condition que les tentatives génèrent de la visibilité, forcent des réactions défensives ou imposent des charges de sécurité disproportionnées à l’adversaire.

Objectifs et critères de réussite de l’adversaire

Du point de vue de l’adversaire, le succès ne se mesure pas à la létalité ni au nombre de victimes. Les critères de succès sont délibérément larges et asymétriques.

Une opération réussie peut consister à provoquer des évacuations, à déclencher des confinements, à perturber des événements publics, à démontrer une capacité perçue de type militaire, ou à contraindre les autorités à déployer des contre-mesures visibles. L’amplification médiatique, l’anxiété publique et la réaction excessive des institutions sont considérées comme des gains stratégiques, même en l’absence de dommages matériels.

À l’inverse, la notion d’échec est définie de manière restrictive. L’identification prématurée, les perturbations lors de la préparation ou l’attribution avant l’exécution sont considérées comme des résultats inacceptables. Les dysfonctionnements techniques, les tentatives avortées ou l’attribution a posteriori sont des risques tolérés.

Ce cadre de référence modifie fondamentalement la façon dont le risque est calculé et explique pourquoi les systèmes à faible coût et à faible fiabilité restent attrayants dans une logique opérationnelle basée sur l’attrition.

Logique d’assemblage des capacités du point de vue de l’adversaire

L’adversaire interprète « La guerre moderne » non pas comme un guide d’armement, mais comme un cadre d’assemblage de capacités. L’accent est mis sur la modularité, l’accessibilité et l’autonomie.

Les capacités sont construites progressivement à l’aide de composants disponibles dans le commerce, de logiciels libres et d’outils de création civils. La complexité est réduite par une décomposition procédurale, permettant à l’acteur de progresser sans coordination externe ni expertise spécialisée.

La militarisation s’effectue par le biais d’accessoires et de configurations plutôt que par l’acquisition de la plateforme. Les systèmes de contrôle, la transmission vidéo, la personnalisation du micrologiciel et les interfaces de charge utile sont considérés comme des couches pouvant être ajoutées ou retirées en fonction de la tolérance au risque et des résultats des tests.

La logique sous-jacente est simple. Si un processus peut être expliqué étape par étape et testé par étapes distinctes, il peut être exécuté par une seule personne motivée.

Logique de conception opérationnelle

Logique de sélection des cibles

Le choix des cibles privilégie la valeur symbolique, l’accessibilité et l’ambiguïté des responsabilités. L’adversaire évite les sites fortement protégés affichant un dispositif anti-drones visible et privilégie les environnements où la fragmentation juridictionnelle, le partage des responsabilités entre secteurs public et privé ou l’incertitude juridique compliquent la rapidité de réaction.

Les cibles non stratégiques, porteuses d’une signification politique, diplomatique, culturelle ou sociétale, sont privilégiées par rapport aux objectifs purement tactiques. L’objectif est la perturbation plutôt que la destruction.

Moment et opportunité

Les opérations sont opportunistes plutôt que dictées par un calendrier. Les événements publics, les rassemblements importants et les périodes de forte surcharge informationnelle sont privilégiés, notamment lorsque l’attention portée à la sécurité est moindre.

Les facteurs environnementaux qui augmentent la confusion, tels qu’une mauvaise visibilité ou un bruit ambiant élevé, sont considérés comme des avantages plutôt que comme des obstacles.

Gestion des risques

Le risque est géré activement grâce à des points de décision réversibles. Les phases de test fonctionnent comme des points de contrôle informels. Si le risque d’exposition augmente, l’adversaire est prêt à abandonner ou à reporter l’activité sans être victime du biais des coûts irrécupérables.

L’évitement de l’attribution est privilégié par rapport à la persistance. L’acteur reconnaît que le projet pourrait ne jamais être exécuté.

Vulnérabilités occidentales exploitables

Le projet Red Cell identifie plusieurs vulnérabilités systémiques généralement considérées comme présentant un faible risque ou comme non menaçantes.

Les cadres de sécurité occidentaux s’appuient souvent excessivement sur des systèmes anti-drones centralisés et sophistiqués, tout en sous-estimant les menaces discrètes de type FPV qui exploitent la variabilité de la vitesse, de l’altitude et de l’approche. La responsabilité de la détection et de la réponse est fréquemment fragmentée entre les forces de l’ordre, l’armée, la sécurité privée et les gestionnaires de sites, créant ainsi des failles qu’un acteur autonome peut exploiter.

Une autre vulnérabilité réside dans la persistance à croire que l’activité des amateurs est intrinsèquement inoffensive. Cette hypothèse retarde la corrélation des comportements techniques qui, combinés, témoignent d’une progression des compétences.

Enfin, la lenteur des circuits de signalement et le manque de clarté des seuils d’escalade réduisent fréquemment l’efficacité du dépistage précoce, notamment pendant les phases de test où l’intervention est la plus réalisable.

Indicateurs que l’adversaire suppose invisibles

Du point de vue de l’adversaire, l’espace opérationnel le plus précieux est la zone grise de la normalité.

On suppose que les tests de sécurité se fondent dans une activité récréative légitime. Les achats progressifs sont souvent confondus avec le comportement ordinaire des consommateurs. Le dépannage technique est fréquemment négligé car il se déroule au sein de communautés en ligne grand public.

L’adversaire part du principe qu’aucun acteur ne pourra corréler ces signaux dans le temps, sur différentes plateformes et dans différents domaines. Cette hypothèse constitue une vulnérabilité critique que les défenseurs peuvent exploiter si une surveillance basée sur les modèles est mise en place.

Points de défaillance du point de vue de l’adversaire

Malgré ses avantages, ce modèle est fragile.

Le manque de fiabilité technique demeure une cause majeure de défaillance, notamment en ce qui concerne l’intégration de la charge utile et la stabilité du contrôle. Les erreurs humaines lors de la configuration et des tests nuisent fréquemment aux performances du système.

Le risque de détection est plus élevé lors des tests que lors de l’exécution, surtout lorsque des essais répétés sont nécessaires pour valider la fiabilité. Les contraintes environnementales et les observations humaines inattendues augmentent encore l’exposition.

Le groupe Red Cell estime que la plupart des adversaires opérant selon ce modèle connaîtront de multiples échecs avant d’espérer un succès, ce qui souligne l’importance de la détection précoce et de la perturbation pour maintenir un avantage stratégique et inspirer confiance dans les capacités de réponse.

Implications pour la communication stratégique

La communication stratégique est un élément central du calcul de l’adversaire. Une réaction excessive, des messages incohérents ou une attribution prématurée peuvent amplifier les incidents ; par conséquent, des réponses mesurées et proportionnées rassureront les décideurs et préviendront l’escalade.

Des mesures de sécurisation visibles peuvent rassurer les institutions, mais elles confortent simultanément l’adversaire dans son discours sur une efficacité asymétrique. À l’inverse, un manque de communication risque d’engendrer l’inquiétude du public et de propager des rumeurs.

Une communication stratégique efficace doit mettre l’accent sur la proportionnalité, la continuité des activités régulières et la confiance dans les cadres de sécurité existants, tout en évitant une discussion détaillée des méthodes ou des capacités de l’adversaire.

Ce qu’il ne faut pas faire

Du point de vue des globules rouges, plusieurs réponses défensives sont, comme prévu, contre-productives.

Ne présentez pas les incidents comme inédits ou transformateurs, car cela en amplifie la portée symbolique. N’appliquez pas systématiquement des contre-mesures évidentes, car cela renforce le sentiment de vulnérabilité. Ne confondez pas, dans le débat public, les activités de loisir avec des intentions hostiles, car cela nuit à la confiance et complique le recueil de renseignements.

Surtout, ne vous fiez pas aux récits d’attribution pour rétablir la confiance. La reconnaissance organisationnelle n’est pas un critère de réussite pour l’adversaire.

Compromis stratégiques

Les réponses défensives impliquent des compromis inévitables.

La visibilité peut dissuader, mais aussi signaler une vulnérabilité. La centralisation améliore le contrôle, mais réduit la résilience. Une prévention agressive diminue les risques, mais augmente les faux positifs et les complications juridiques. Une préparation distribuée favorise la détection précoce, mais exige une coordination et une formation continues.

Il est préférable de reconnaître et de gérer ces compromis plutôt que de nier leur existence.

Leçons stratégiques

Le principal risque n’est pas l’escalade technologique, mais la convergence de l’idéologie, de la technologie civile et de la logique opérationnelle décentralisée dans un contexte de fragmentation institutionnelle.

Ligne de base des globules rouges

La phase la plus dangereuse du cycle de la menace n’est pas l’exécution, mais la maturation des capacités en présence de civils. La prévention est plus réaliste que l’interdiction, à condition que les systèmes de détection passent d’indicateurs d’intention à des schémas basés sur les capacités. Des défaillances mineures peuvent néanmoins avoir des conséquences stratégiques si les réponses défensives sont mal gérées. Le principal atout de l’adversaire n’est pas la technologie, mais la prévisibilité des réactions des systèmes occidentaux.

Déclaration de confiance concernant les globules rouges

Cette évaluation de type « cellule rouge » est émise avec un niveau de confiance modéré. Le niveau de confiance est élevé concernant la logique de l’adversaire, ses motivations et l’exploitation des vulnérabilités systémiques. Il est plus faible concernant sa compétence technique et son taux de réussite opérationnelle. Cette évaluation vise à mettre en lumière les voies de risque et les facteurs de décision, plutôt qu’à prédire l’issue d’attaques spécifiques.

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Skyhook : Système de récupération sol-air Fulton

Le système de récupération sol-air Fulton, plus communément appelé Skyhook, utilise des aéronefs à voilure fixe se déplaçant à basse vitesse pour récupérer des charges au sol ( source ). Ces charges comprenaient des objets inanimés et des personnes ( source ). Toutefois, la récupération de personnel constituait la principale utilisation du système ( source ).

1.0. Qu’est-ce que le système de récupération sol-air Fulton ?

La Guerre froide a favorisé l’invention et la diffusion de systèmes hautement expérimentaux afin de prendre l’avantage sur l’adversaire. Nombre d’entre eux paraissent aujourd’hui absurdes et impraticables. Ils constituaient néanmoins une solution transitoire essentielle en attendant le développement de technologies plus avancées. Le système de récupération sol-air Fulton en est un exemple : il faut le voir pour le croire.

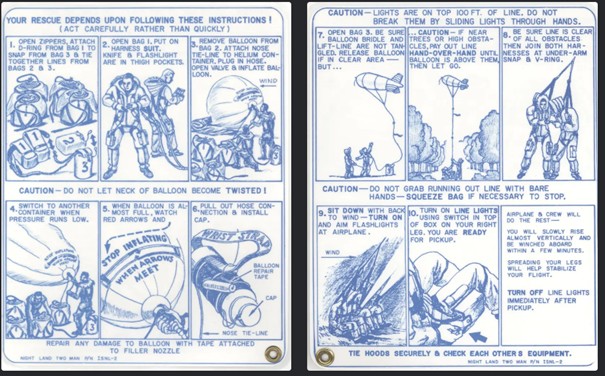

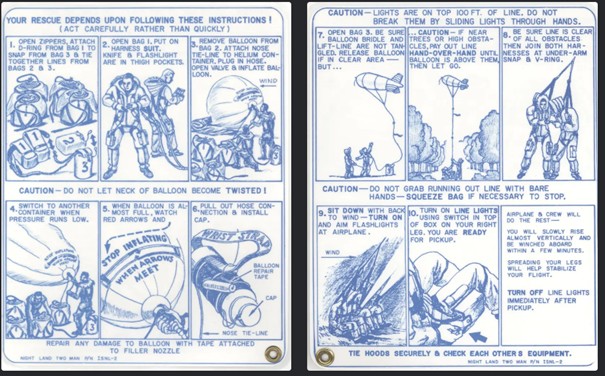

1.1. Comment ça marche ?

La cargaison (humaine ou autre) était accrochée à un système composé d’un câble et d’un ballon ( source ). Ce ballon, une fois gonflé, soulevait le câble dans les airs ( source ). Un avion spécialement modifié survolait la zone à basse vitesse constante et s’amarrait au câble suspendu ( source ). L’avion cabrait immédiatement après l’amarrage pour suspendre la charge ( source ). Les personnes utilisant cette méthode subissaient une force de 7 G lors de l’éjection à 200 km/h ( source ). Bien qu’inconfortable, cette méthode était relativement sûre ( source ). Enfin, l’équipage remontait la cargaison une fois celle-ci sécurisée ( source ). L’ensemble du processus durait environ six minutes ( source ).

1.2. Composants du système de récupération sol-air Fulton

Le système Skyhook se composait de deux ou trois parties, selon la charge à transporter. Un câble relié à un ballon était indispensable dans tous les cas ( source ). Les opérateurs gonflaient le ballon à l’aide de bouteilles d’hélium sous pression ( source ). Le câble était en nylon tressé et pouvait soulever 1 800 kg (4 000 lb) ( source ). La récupération du personnel nécessitait des harnais spécialement conçus ( source ).

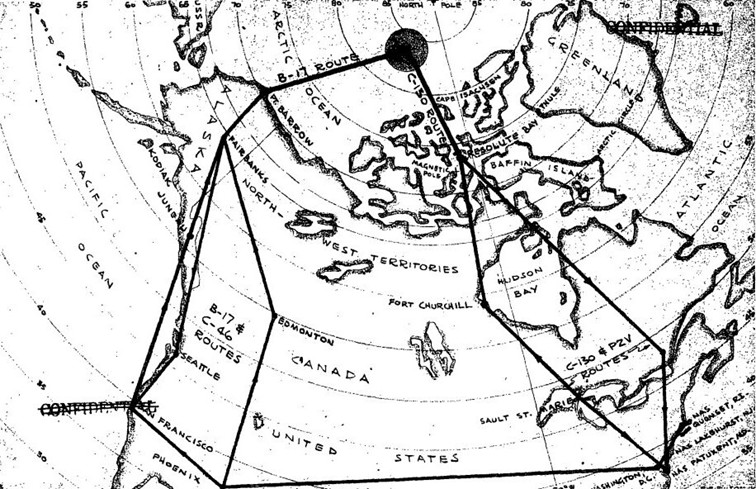

Comme indiqué précédemment, la spécificité de ce système nécessitait des aéronefs spécialement modifiés. Parmi ces aéronefs figuraient le MC-130 Talon I (une variante du C-130), les B-17 et bien d’autres ( source ). En raison de leur faible vitesse de décrochage, les aéronefs à hélices étaient privilégiés. Le système d’ancrage, qui permet la capture de charges, est situé sur le nez de l’appareil ( source ). Il est constitué de deux tubes d’acier écartés à 70 degrés par rapport au nez ( source ).

Un B-17 modifié avec le système Skyhook, similaire à celui utilisé lors de l’opération Coldfeet. Source originale : http://www.dhc-2.com/id386.htm

1.3. Un bref aperçu du processus de recouvrement

- Sécurisation adéquate du chargement : le personnel et les objets doivent être équipés du matériel approprié pour permettre leur récupération. Le personnel a reçu des harnais complets, déjà reliés au câble et au ballon ( source ). Le centre de gravité de l’objet correspond au point de fixation du câble et du ballon ( source ).

- Gonflage du ballon : Le ballon serait gonflé jusqu’à une altitude de 150 mètres (500 pieds) au-dessus du sol ( source ). Le fil de nylon serait alors suspendu dans les airs ( source ).

- Préparation de l’appontage au sol : le personnel s’asseyait au sol, dos au vent ( source ). Simultanément, il éclairait les aéronefs en approche à l’aide de lampes torches afin de les guider ( source ).

- Préparation de l’enlèvement en vol : les pilotes effectuaient plusieurs passages préparatoires au-dessus de la cargaison afin de déterminer la trajectoire d’approche optimale ( source ). Une fois la trajectoire choisie, l’aéronef s’approchait à basse vitesse, en visant un indicateur orange situé à 130 mètres (425 pieds) le long du câble ( source ).

- Récupération et accrochage : Au contact du câble, l’ancre aérienne bloque la charge pour éviter toute oscillation dangereuse ( source ). L’aéronef cabre immédiatement, ce qui entraîne le passage du câble sous l’appareil ( source ). L’équipage récupère le câble, le fixe à un treuil et le remonte à bord ( source ).

2.0. Histoire du Skyhook

La récupération de colis en vol trouve ses origines dans les années 1920. La société All American Aviation a mis au point une méthode consistant à placer un chargement de courrier entre deux poteaux ( source ). Un câble était tendu entre les poteaux et attaché au chargement ( source ). Un avion volant perpendiculairement aux poteaux s’approchait à 150 km/h, remorquant un câble d’acier muni d’un grappin ( source ). Au contact du câble, l’avion cabrait ( source ). Des amortisseurs amortissaient la force générée, et l’équipage remontait le colis à l’aide d’un treuil ( source ).

Durant la Seconde Guerre mondiale, les Alliés occidentaux ont constaté la nécessité de récupérer rapidement hommes et matériel par voie aérienne ( source ). Le système mis au point par All American Aviation a été utilisé ( source ). La Grande-Bretagne et les États-Unis ont récupéré des planeurs et du personnel grâce à cette méthode, démontrant ainsi son utilité dans les contextes militaires et d’espionnage ( source ).

Essais de récupération humaine en vol, utilisant un prototype du Skyhook.

2.1. Expériences d’après-guerre

La fin de la guerre n’a pas sonné le glas de l’idée de récupération en vol. La CIA et l’Armée de l’air ont continué d’expérimenter ce concept ( source ). La CIA a utilisé la méthode « All-American » pendant la guerre de Corée pour récupérer des hommes et du matériel servant à établir des réseaux de résistance en Mandchourie ( source ). En 1950, l’inventeur Robert Edison Fulton Jr. a commencé à perfectionner ce procédé de manière indépendante ( source ). Il a commencé à utiliser des ballons-sondes pour suspendre un fil de nylon au lieu de s’appuyer sur des paires de poteaux ( source ). Fulton a mené plusieurs expériences avant de finalement capturer une charge légère ( source ). Il a envoyé des preuves photographiques de cette capture à Luis de Florez, directeur de la recherche technique à la CIA ( source ). Suite à cela, l’Office of Naval Research a contacté Fulton ( source ). Il a rapidement obtenu un contrat pour développer davantage le système ( source ).

2.2. Développement et perfectionnement

Fulton commença ses travaux à El Centro, en Californie, en 1950 ( source ). À bord d’un PV-2 Neptune de l’US Navy, il survola le désert du Colorado pour poursuivre ses expérimentations sur son nouveau système ( source ). Le développement fut long et difficile. Fulton identifia deux problèmes : la composition du câble pour éviter sa rupture et son ancrage afin d’empêcher tout mouvement dangereux de l’objet capturé. Les tests démontrèrent que le nylon tressé à haute résistance à la traction était le matériau optimal ( source ). Le système d’ancrage aérien consistait à canaliser le câble vers un point central, puis à le verrouiller ( source ). Une fois l’ancrage réussi, le câble passait sous l’avion, et l’équipage sécurissait et remontait la charge ( source ). Selon Fulton, la conception de l’ancrage aérien fut la partie la plus complexe du développement du système ( source ).

2.3. Tests

Les premiers essais ont été réalisés avec des mannequins ( source ). Leur succès ayant été confirmé, des essais avec des sujets vivants ont été entrepris. Le premier fut un cochon ( source ). Malheureusement pour ce dernier, il se mit à tournoyer frénétiquement lors de sa capture, tandis que l’équipage le ramenait à bord de l’avion ( source ). Bien que toujours en sécurité, cet incident désorienta considérablement l’animal ( source ). Les premiers essais sur des humains, en 1958, permirent de résoudre ce problème ( source ). Le sergent-chef Levi Woods, du Corps des Marines des États-Unis, réussit à se faire remonter à bord grâce au Skyhook ( source ). Il évita la désorientation en écartant les bras et les jambes pendant la remontée ( source ). Suite à cela, les essais furent transférés à la base aérienne d’Eglin, en Floride, le 1er août 1959 ( source ). C’est là que le projet fut finalisé et baptisé du nom de son inventeur.

3.0. Opération Pieds Froids

En 1960, le Skyhook a permis de récupérer des échantillons archéologiques et géologiques dans des sites reculés d’Alaska ( source ). Bien qu’indéniablement utile, une opération de la CIA dans le cercle arctique révélerait la véritable utilité de ce système.

3.1. Context

En mai 1961, des avions de l’US Navy, en mission de reconnaissance, repérèrent la station dérivante soviétique abandonnée NP 9 ( source ). Les deux camps de la Guerre froide avaient établi des stations dérivantes pour étudier les conditions arctiques ( source ). Ces stations, utilisées pour des recherches isolées sur la banquise, étaient régulièrement abandonnées par les deux puissances en raison des conditions environnementales ( source ). La CIA y vit une opportunité. En explorant la structure abandonnée, elle pourrait recueillir des renseignements précieux sur les capacités scientifiques et militaires soviétiques ( source ). Des préparatifs furent rapidement entrepris pour accéder à la banquise ( source ).

3.2. Pourquoi Skyhook ?

La distance rendait le transport par hélicoptère impossible, et son emplacement au cœur de la calotte glaciaire arctique impraticable pour une approche par brise-glace ( source ). Le système de récupération sol-air Fulton était la seule option pour récupérer rapidement le personnel envoyé en mission. La CIA prévoyait de lancer l’opération en septembre ( source ).

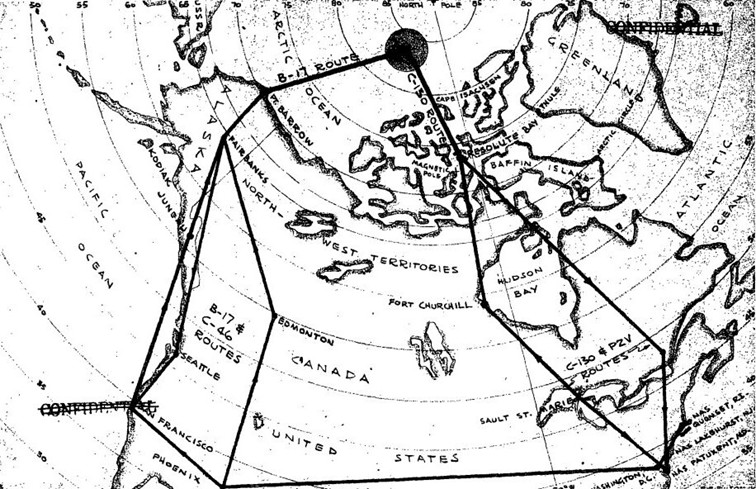

Carte originale de la CIA détaillant l’opération Coldfeet (mai-juin 1962). Source originale : https://apps.dtic.mil/sti/pdfs/ADA528051.pdf

3.2. Sélection des enquêteurs

Deux hommes furent sélectionnés pour l’opération. Le major James Smith, de l’USAF, était un parachutiste décoré ayant également servi dans des stations dérivantes américaines en Arctique ( source ). De plus, il était linguiste spécialisé en russe ( source ). Le lieutenant Leonard A. LeSchack, de la réserve de l’US Navy, était un géophysicien spécialiste de l’Antarctique qui avait lui aussi participé à l’établissement de postes d’écoute en Arctique ( source ). LeSchack suivit un stage de parachutisme à la base aéronavale de Lakehurst afin d’obtenir sa qualification ( source ). Par la suite, les deux hommes s’entraînèrent intensivement sur le Skyhook tout au long de l’été ( source ).

3.3. Retards bureaucratiques

Au sommet de la hiérarchie de la Marine, les planificateurs de la mission peinaient à convaincre les autorités de l’utilité de l’opération ( source ). Finalement, les opposants donnèrent leur feu vert à l’opération Coldfeet, mais seulement fin septembre ( source ). Ce retard retarda considérablement les essais en conditions hivernales du Skyhook. De plus, ces essais révélèrent des défauts dans la conception existante, défauts qu’il fallut corriger ( source ). La CIA suspendit le projet jusqu’au printemps 1962 ( source ).

3.4. Un changement de programme

En mars, la CIA reçut des informations selon lesquelles une autre station de dérive soviétique avait été abandonnée ( source ). La station NP 8 disposait d’équipements plus perfectionnés que la station NP 9 et constituait donc une cible de choix ( source ). Le 4 mai 1962, un avion américain effectuant une mission de reconnaissance repéra la station NP 8 ( source ). L’objectif de la mission fut officiellement modifié suite à cette découverte ( source ).

3.5. L’opération

Le 28 mai, Smith et LeSchack furent parachutés sur la base NP 8 ( source ). Ils disposaient de 72 heures pour explorer la base, collecter des documents et prendre des photographies ( source ). De ce point de vue, l’opération fut un succès retentissant. Les renseignements recueillis permirent aux analystes de déterminer que les stations dérivantes soviétiques étaient capables de fonctionner silencieusement pendant de longues périodes ( source ). Les Soviétiques avaient manifestement compris l’importance des travaux acoustiques dans l’Arctique ( source ). Cela impliquait également que les stations dérivantes soviétiques pouvaient servir de postes d’écoute ( source ). De plus, l’opération démontra que la recherche environnementale soviétique dans l’Arctique était plus avancée que celle menée en Occident ( source ). L’opération permit de collecter 68 kg de documents, de films et d’échantillons ( source ).

3.6. Récupération

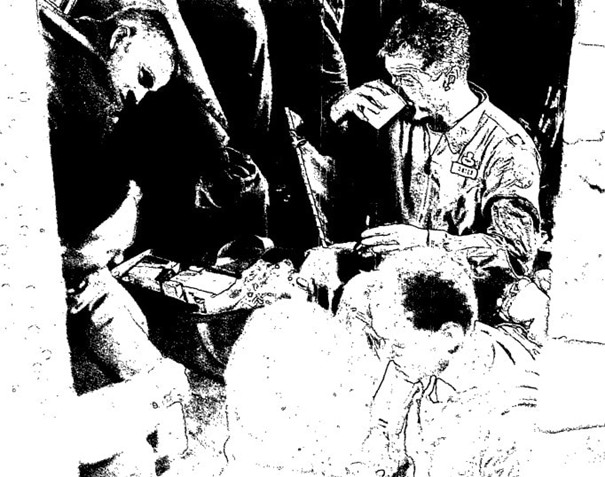

La récupération de Smith et LeSchack a été retardée d’une journée en raison d’une mauvaise visibilité, les avions de reconnaissance n’ayant pas pu localiser la station NP 8 ( source ). Le 1er juin, des avions américains ont repéré la station dérivante et les opérations de récupération ont été lancées ( source ). Les conditions météorologiques sont restées mauvaises et la surface de la banquise n’était pas idéale pour le Skyhook. Le vent soufflait à 30 nœuds ( source ). Après avoir gonflé leurs ballons, les deux hommes ont été traînés sur la glace jusqu’à ce qu’ils soient stoppés par des obstacles naturels ( source ). Heureusement, les opérations de récupération se sont déroulées sans autre incident. Le B-17 modifié a effectué trois passages pour récupérer l’équipe : un premier pour le chargement, puis un passage pour chacun des enquêteurs ( source ).

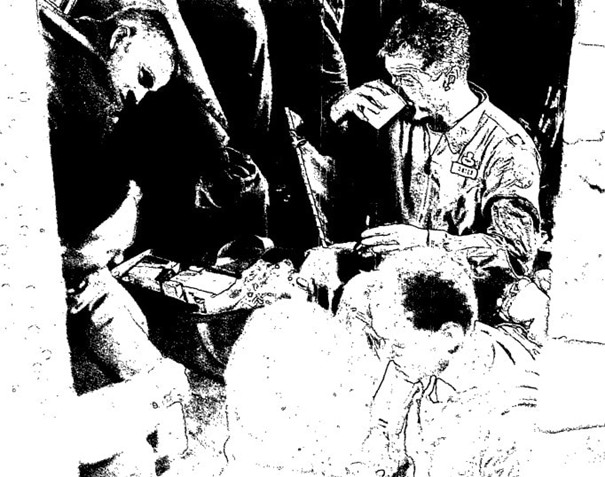

Le commandant James Smith savoure un whisky « médicinal » après avoir été remorqué avec succès à bord du B-17. Le lieutenant Leonard A. LeSchack est présent dans le coin inférieur droit. Source originale : https://apps.dtic.mil/sti/pdfs/ADA528051.pdf

3.7. Succès opérationnel

Au-delà de la simple fourniture de renseignements précieux, l’opération Coldfeet a démontré l’utilité du système de récupération sol-air Fulton ( source ). Même dans des conditions difficiles, le succès de l’opération a prouvé que Skyhook pouvait atteindre et mener des opérations de renseignement dans des zones traditionnellement inaccessibles ( source ).

4.0. Tomber en disgrâce

Malgré le succès de l’opération Coldfeet, le développement des hélicoptères à long rayon d’action et du ravitaillement en vol a sonné le glas du Skyhook en tant que système essentiel ( source ). Dans les années 1960, de nouveaux hélicoptères tels que le Sikorsky HH-3E Jolly Green Giant et le Boeing CH-47 Chinook ont pris le relais pour la récupération de personnel en territoire hostile ( source ). Le HH-3E, par exemple, était capable de réaliser un vol sans escale entre New York et Paris ( source ). Les appareils modifiés pour le Skyhook sont restés en service dans les forces armées américaines jusqu’en 1996, date à laquelle ils ont été mis hors service ou stockés ( source ).

5.0. Conclusion

Le système de récupération Fulton sol-air est un concept unique, conçu pour une époque bien précise. Bien que les hélicoptères aient aujourd’hui remplacé son utilisation principale, le Skyhook offre un aperçu fascinant des techniques de l’époque. La culture populaire s’en est inspirée pour de nombreux projets. Le film « The Dark Knight » (2008) met en scène une extraction par Skyhook à Hong Kong ( source ). Les jeux « Metal Gear Solid V » et « PlayerUnknown’s Battlegrounds » intègrent le Skyhook comme mécanique de jeu ( source ).

par Aics-sr | Fév 10, 2026 | Moments d'histoire

Station de la CIA à Mexico

3 février 2026

L’ambassade des États-Unis à Mexico en 2010 ( Thelmadatter, CC3.0 ).

Mexico a toujours été considérée comme l’une des bases les plus importantes de la CIA , en raison de son rôle crucial pour la sécurité intérieure des États-Unis. La révolution cubaine de 1959 a donné une dimension supplémentaire à cette situation, Mexico étant devenue le principal point de transit entre La Havane et le reste des Amériques.

Lee Harvey Oswald fut placé sous surveillance de la CIA lors de sa visite aux consulats cubain et soviétique à New York, peu avant l’assassinat du président américain John F. Kennedy en 1963. Les travaux de la Commission spéciale de la Chambre des représentants sur les assassinats, à la fin des années 1970, ont permis de révéler au public d’importantes informations sur les activités de la station pendant la Guerre froide. Entre-temps, nombre de ses opérations avaient été mises au jour par Philip Agee, qui avait démissionné de la station en 1968.

Histoire des débuts 1947-1970

Du FBI à la CIA

Durant la Seconde Guerre mondiale, le renseignement politique en Amérique latine relevait de la division du Service spécial de renseignement (SIS) du FBI . Après la dissolution de la SIS à la fin de la guerre, une grande partie de ce réseau fut reprise par la CIA naissante.

La station du SIS à Mexico a fermé ses portes le 8 avril 1947. Une station de la CIA a ouvert le même mois sous la direction de William H. Doyle qui, comme tous ses successeurs jusqu’en 1969, était un ancien agent du FBI. ( E. Howard Hunt, chef d’une station éphémère de l’OPC, pourrait être considéré comme une exception.)

Le FBI a continué de maintenir une présence significative au Mexique par le biais de son programme d’attachés juridiques. 4

Selon une directive de 1948, les principales cibles de la CIA au Mexique étaient les suivantes :

- Parti communiste du Mexique.

- Les activités du principal marxiste Vicente Lombardo Toledano et de son organisation syndicale

- Les fonctionnaires soviétiques et des satellites soviétiques.

- Parti communiste espagnol. 5

Au milieu des années 1950, l’ambassade soviétique avait largement éclipsé la gauche intérieure comme cible principale. 6

OSO et OPC

Le Bureau de coordination des politiques (OPC) de la CIA a ouvert une station distincte au Mexique en décembre 1950, sous la direction d’E. Howard Hunt. 7 L’ambassadeur et Doyle, chef de station du Bureau des opérations spéciales (OSO) en poste à l’époque, s’opposaient tous deux à la présence de deux stations de la CIA au sein de l’ambassade. 8

Les stations OPC et OSO ont été fusionnées en 1952. 9

Collection technique

La station de Mexico a mis au point l’un des plus importants programmes de collecte technique unilatérale de la CIA .

En octobre 1950, Charles W. Anderson lança LIFEAT, un système d’écoutes téléphoniques qui se transforma en une vaste opération audio aux multiples facettes. Le réseau d’agents de soutien fournissait également du personnel pour l’opération parallèle LIPSTICK, qui déployait des équipes de surveillance mobiles et fixes, notamment des postes d’observation photographique autour de l’ambassade soviétique .

En 1955 , la station avait mis sur écoute toutes les lignes téléphoniques des ambassades soviétique, tchécoslovaque et polonaise, ainsi que le siège du Parti communiste.

L’année 1956 a vu le début de LIBIGHT, un projet d’interception du courrier et de recherche dans les archives du gouvernement mexicain. 13

En 1957, les propriétés de LIPSTICK comprenaient deux bases photographiques en face de l’ambassade soviétique, une troisième donnant sur le jardin de l’ambassade et un quatrième bâtiment adjacent. 14

Le réseau LIPSTICK fut démantelé par les services secrets mexicains en juin 1958, et la station de la CIA paya pour la libération de ses agents. Le projet, qui avait été compromis, fut réorganisé en quatre opérations distinctes .

La même année, le chef de station Winston Scott mit au point LICASA-1, un agent infiltré au ministère mexicain des Communications, qui était en mesure de fournir régulièrement des copies des câbles diplomatiques du bloc de l’Est. 16

Liaison

Les relations de la CIA avec les autorités mexicaines ont débuté en juillet 1947 lorsque l’ancien chef du FBI au Mexique, Gus T. Jones, a présenté William Doyle à Marcelino Inurreta, le chef fondateur du service de sécurité DFS. 17

Doyle considérait le DFS comme « peu fiable, opportuniste et généralement désintéressé par les travaux importants pour la CIA ». 18

La liaison s’est néanmoins développée parallèlement aux opérations unilatérales. Robert Melberg a été affecté au poste en 1952 pour mettre sur pied une unité d’enquête conjointe avec le DFS dans le cadre de l’opération LIVESTOCK. Cependant, cette unité a subi un revers lorsque le chef d’équipe, LIVESTOCK-2, a été emprisonné pour le meurtre d’un homme politique. 19

Le chef de station Winston Scott réussit à établir des relations politiques de haut niveau, à tel point qu’il fut préféré à l’ambassadeur comme intermédiaire entre les présidents mexicains successifs. 20

En 1959, la station a lancé LIENVOY, un centre d’écoute téléphonique conjoint avec les Mexicains, axé sur les installations du bloc de l’Est. 21

En mai 1963, le ministre de l’Intérieur, Gustavo Dias Ordaz, informa Scott qu’il serait choisi par le président López Mateos comme son successeur, une décision qui garantissait la poursuite de l’opération LIENVOY. 22

La station a fourni à Diaz Ordaz du matériel radio pour soutenir sa campagne électorale. <sup>23</sup> Une subvention mensuelle de 400 dollars a également été versée de décembre 1963 à novembre 1964 par l’intermédiaire du neveu de Diaz Ordaz, Emilio Bolaños Diaz, qui travaillait également comme agent de soutien à la station pour le projet LITEMPO, la surveillance des voyageurs à l’aéroport international de Mexico. <sup>24</sup>

La station surveillait de près le journaliste d’origine espagnole Victor Rico Galan, qu’elle signalait comme étant en contact avec les services de renseignement cubains. La CIA encouragea son intégration à LIENVOY, qui révéla son opposition au parti PRI au pouvoir et au président Diaz Ordaz. Galan fut arrêté à la demande du DFS en 1966 et reconnu coupable de complot contre le gouvernement mexicain .

opérations à Cuba

L’agent de la CIA Thomas J. Hazlett développait des opérations parmi les exilés communistes cubains au Mexique dès février 1957, soit près de deux ans avant la révolution cubaine. 26

Cuba devint la cible prioritaire de la station après que son chef, Winston Scott, eut assisté à une conférence de la division de l’hémisphère occidental qui s’est tenue à Panama du 23 au 28 mai 1960. 27 L’ambassade de Cuba fut la cible d’une grande variété d’opérations de surveillance et d’infiltration. 28

À partir de 1962, le projet LITEMPO a fourni à la station une surveillance photographique de l’aéroport international de Mexico, la seule liaison aérienne directe entre Cuba et l’Amérique latine. 29

Scott rencontra le président López Mateos en octobre 1962, pendant la crise des missiles de Cuba, pour lui montrer des photographies des sites de lancement de missiles soviétiques sur l’île. En décembre suivant, une base de la CIA ouvrit à Mérida, dans le Yucatán, afin de soutenir d’éventuelles actions paramilitaires contre Cuba .

La station a joué un rôle clé dans la prise en charge des réfugiés et transfuges cubains, notamment la sœur cadette de Fidel Castro, apparue à Mexico le 29 juin 1964. 31 Dans le cadre de l’opération LICOMET, un agent de la CIA dirigeait un centre d’accueil et d’orientation pour les réfugiés cubains, qui examinait environ 350 personnes par semaine afin d’identifier des pistes opérationnelles. 32

Le DFS a étroitement collaboré avec la CIA sur des opérations anticubaines telles que LITEMPO. 33 Les Cubains ont démasqué au moins un agent, LISAGA-1, travaillant pour la CIA sous couverture diplomatique mexicaine. 34

Lee Harvey Oswald

D’après un document déclassifié, la station a rapporté qu’un homme se présentant comme Lee Oswald et Harvey Oswald avait téléphoné aux ambassades soviétique et cubaine les 26 septembre et 6 octobre 1963 .

Le chef de station Winston Scott a noté dans ses mémoires que Lee Harvey Oswald était considéré comme un transfuge potentiel et que la surveillance de sa présence au Mexique par la CIA entre le 27 septembre et le 2 octobre 1963 était intensive.

Toute information concernant Lee Harvey Oswald était immédiatement transmise, dès sa réception : à l’ambassadeur des États-Unis, Thomas C. Mann, par note de service ; au chef du FBI au Mexique, également par note de service ; et à mon quartier général par télégramme. Chacun de ces rapports comprenait l’intégralité des conversations d’Oswald, dans la mesure où elles étaient connues. Ces rapports portaient sur tous ses contacts, tant avec le consulat cubain qu’avec les Soviétiques. 36

Après l’assassinat du président Kennedy le 22 novembre, la station a passé plusieurs mois à enquêter sur des pistes liées à Oswald. 37

La visite d’Oswald au Mexique a fait l’objet, en 1978, du rapport Lopez de la commission d’enquête de la Chambre des représentants sur les assassinats. Ce rapport concluait :

Le 1er octobre 1963, une personne se présentant comme Lee Harvey Oswald appela le consulat soviétique. Elle indiqua s’y être rendue au moins une fois. D’autres éléments, notamment des écoutes téléphoniques de la CIA et des témoignages, suggèrent qu’elle s’est rendue aux consulats soviétique et cubain à cinq ou six reprises. Bien que la plupart des preuves tendent à confirmer qu’il s’agissait bien de Lee Harvey Oswald, l’hypothèse qu’une autre personne ait utilisé son nom lors de ses contacts avec les consulats soviétique et cubain à cette époque ne peut être totalement écartée .

…La station de la CIA à Mexico était parfaitement au courant des contacts d’Oswald avec les complexes diplomatiques soviétiques et cubains, ainsi que de son désir d’obtenir un visa de transit pour se rendre en Russie via Cuba.

Ces informations provenaient de la surveillance électronique du consulat soviétique et du bureau de l’attaché militaire soviétique. 39

Le rapport concluait que les informations concernant Oswald n’avaient été intégralement transmises au quartier général qu’après l’assassinat. Il constatait également que la CIA avait probablement obtenu une photographie d’Oswald entrant dans l’un des consulats, ce que la CIA a nié. 40

Action secrète

À l’approche de l’élection présidentielle guatémaltèque de 1963, la station de Mexico réalisa un photomontage de l’un des candidats, José Arevalo Bermejo, en compagnie de l’attaché militaire soviétique au Mexique, Alexander G. Sidorov. La photo fut publiée dans trois journaux guatémaltèques.<sup> 41</sup> La réélection d’Arevalo fut finalement empêchée par un coup d’État militaire soutenu par les États-Unis. <sup>42 </sup>

Une inspection de la CIA en 1964 a noté que la station disposait d’un programme d’actions clandestines « complet et géré avec compétence ». Ce programme comprenait « des annonces dans deux grands quotidiens, un bulletin de presse hebdomadaire à large diffusion, un magazine hebdomadaire destiné à une large distribution dans les zones rurales, des émissions de radio et de télévision, ainsi qu’un mécanisme de publication ponctuelle de brochures et de bulletins divers ».<sup> 43</sup> L’essentiel de ce travail visait à soutenir les opérations d’autres stations de l’hémisphère occidental.<sup> 44</sup>

Jeux olympiques de 1968

Philip Agee fut affecté à ce poste en 1967 sous couverture, en tant qu’attaché adjoint pour les Jeux olympiques de 1968. 45

Dans les jours précédant les Jeux, l’armée mexicaine a tué plusieurs centaines d’étudiants lors du massacre de Tlatelolco. Un informateur de la station se trouvait sur place pour couvrir la manifestation et a été détenu par l’armée pendant plusieurs jours, jusqu’à ce qu’il persuade les interrogateurs qu’il était là par hasard. 46

Agee a démissionné de la CIA à la fin des Jeux en octobre 1968. 47 Il était malheureux depuis un certain temps et a écrit plus tard à propos de cette période :

L’aveu difficile est que je suis devenu l’esclave du capitalisme que j’avais rejeté. Je suis devenu l’un de ses agents secrets. La CIA, après tout, n’est rien d’autre que la police secrète du capitalisme américain, colmatant jour et nuit les brèches du système politique pour que les actionnaires des entreprises américaines opérant dans les pays pauvres puissent continuer à profiter du système corrompu .

Histoire ultérieure 1971-

Manuscrit de Scott

Winston Scott, ancien chef de station de longue date, décède le 26 avril 1971. James Angleton, chef du contre-espionnage de la CIA, se rend au Mexique pour obtenir ses mémoires, laissant entendre à sa veuve que sa pension était menacée. Le lendemain de la visite d’Angleton, Janet Scott autorise John Horton, alors chef de station , à emporter le manuscrit, intitulé « It Came to Little » , ainsi que d’autres documents.

Les recherches menées par le fils de Scott, Michael, et le journaliste Jefferson Morley ont abouti à la publication d’extraits des mémoires dans la biographie de 2008 intitulée « Our Man in Mexico » . Bien que son père ait cru que les Soviétiques étaient derrière l’assassinat de Kennedy, Michael Scott soupçonnait des agents du renseignement américain incontrôlés d’y être impliqués.

Expositions Agee

Après sa visite à Cuba en 1971, Philip Agee fut considéré par la CIA comme un transfuge. L’année suivante, le nouveau chef de la division Hémisphère Ouest, Ted Shackley, lança une opération de démantèlement des services compromis. Joseph Burkholder Smith, alors agent des opérations clandestines à Mexico, se souvient :

J’étais troublé de devoir congédier tant d’hommes loyaux et bouleversé de voir les efforts que je déployais pour tenter de préserver ce qui restait de leur ancienne vie réduits à néant par la Chambre étoilée qui menait la purge à Washington. Lorsque le livre d’Agee parut enfin, aucune des personnes que j’avais reçu l’ordre de renvoyer n’y était mentionnée .

L’année suivante, Agee publia dans le quotidien mexicain Excelsior les noms de 37 employés de la station . Burkholder Smith en conclut que l’article était tiré de l’analyse par Agee de l’annuaire téléphonique de l’ambassade. 52

droits de l’homme

L’attention croissante portée aux droits de l’homme dans le débat sur la politique étrangère américaine à la fin des années 1970 a eu peu d’influence sur la station, selon le chef de station Lawrence Sternfield, qui a déclaré à la chercheuse Kate Doyle :

Il n’a absolument pas été question des droits de l’homme pendant mon séjour. Pas un mot n’a été prononcé à ce sujet avec mes homologues. Ce n’était ni un sujet que nous avons abordé, ni un sujet qu’ils ont abordé. Notre relation avec le DFS se limitait à la collecte de renseignements.

…c’était l’apogée de la Guerre froide, et nos efforts étaient concentrés sur la cible soviétique. Non pas que nous ignorions que les Mexicains commettaient des atrocités en arrêtant des gens. Mais nous n’en avons pas parlé avec eux. 53

Aldrich Ames

Aldrich Ames fut affecté à Mexico en octobre 1981. Son épouse refusa de l’accompagner, et il se mit à boire excessivement et à multiplier les liaisons extraconjugales alors que son mariage battait de l’aile. 54

En tant que chef de la section de contre-espionnage soviétique de la station, Ames était responsable des informations issues des écoutes téléphoniques à l’ambassade soviétique. Il tenta également de recruter son homologue au sein du KGB , Igor I. Shurygin. 55 Bien que ces conversations aient pu révéler la vulnérabilité d’Ames, le FBI estima par la suite qu’il ne fut lui-même retourné par le KGB qu’après son séjour au Mexique. 56

Ames a tenté, sans succès, d’obtenir plusieurs opérations techniques, ce qui laisse supposer que leur portée avait considérablement diminué depuis les années 1960. 57

Selon David Wise, la station était considérée comme un point faible durant cette période.

Tant à Langley que dans le reste de l’ambassade, le poste concernant le Mexique avait la réputation d’être totalement incompétent, un peu comme une équipe de baseball incapable de sortir des bas-fonds du classement. 58

Le diplomate Irwin Rubenstein a déclaré à Wise : « Durant cette période de 1981-1982, certains milieux à Washington, notamment sous l’impulsion du directeur de la CIA, Bill Casey, estimaient que le Mexique était en train de sombrer. » 59 Le chef d’état-major Al Wedemeyer subissait de fortes pressions pour étendre la couverture de la station en conséquence. 60

L’agent de la CIA David Samson se souvient qu’Ames lui a dit :

Reagan parlait de combattre l’empire du mal, mais cela sema la terreur chez les Soviétiques car ils savaient que nous étions déjà supérieurs. Cela les acculerait, et il était dangereux de les placer dans une situation aussi menaçante. Les Soviétiques n’entameraient pas une guerre à moins que nous ne les menacions. 61

Rapport Horton

L’ancien chef de station John Horton a été nommé officier national de renseignement pour l’Amérique latine en 1983. Il a démissionné un an plus tard suite à des divergences avec le directeur de la CIA, Bill Casey, au sujet d’un rapport sur le Mexique.

…selon des responsables, M. Casey souhaitait que le rapport de renseignement présente les problèmes économiques et politiques du Mexique comme une menace pour sa stabilité intérieure ainsi que comme un danger indirect pour la sécurité globale de l’Amérique centrale et des États-Unis.

Les responsables ont déclaré que lorsque l’analyste, John R. Horton, a refusé de réviser le rapport au motif que les données de renseignement ne justifiaient pas une conclusion aussi alarmiste, M. Casey a fait réécrire le rapport par un autre analyste. 62

Des responsables de l’administration, sous couvert d’anonymat, ont déclaré au New York Times que Casey souhaitait un rapport plus sévère afin d’obtenir l’autorisation d’exercer des pressions secrètes sur le Mexique pour qu’il soutienne la politique américaine en Amérique centrale. 63

L’administration Trump

Sous l’administration Biden, la CIA a commencé à mener des vols de drones secrets au-dessus du Mexique afin de localiser les laboratoires de fentanyl. Ces vols ont été intensifiés sous la présidence de Trump, qui a nommé un ancien officier paramilitaire de la CIA, Ronald Johnson, ambassadeur au Mexique en 2025 .

Le New York Times a rapporté en février 2025 que l’administration Trump était divisée sur la question de savoir s’il fallait mener des frappes militaires unilatérales contre les cartels de la drogue mexicains ou collaborer avec le gouvernement mexicain.

D’un côté, selon plusieurs personnes au fait du dossier, certains responsables américains préconisent une action militaire unilatérale contre les chefs de cartels et leurs infrastructures afin d’endiguer le trafic de drogue à la frontière. De l’autre côté, toujours selon ces personnes, certains responsables plaident pour un partenariat renforcé avec le gouvernement mexicain afin d’assurer, entre autres, la poursuite de la coopération sur la question migratoire .

En septembre suivant, Reuters publia un rapport détaillé sur les programmes bilatéraux de lutte contre les stupéfiants de la CIA au Mexique, et citait plusieurs anciens officiers qui craignaient que ces programmes ne soient compromis par des frappes américaines. 66

Suite à la capture du président vénézuélien Maduro par les États-Unis en janvier 2026, ces derniers ont renouvelé leurs pressions pour autoriser des agents de la CIA ou des forces spéciales américaines à participer à des opérations anti-fentanyl au Mexique. 67

Personnel

Chefs de station (COS)

William H. Doyle (OSO) Avril 1947-Février 1951.

Clarence W. Moore, Jr. (Intérim) Janvier 1951-Mai 1951

Raymond J. O’Mara juin 1951-janvier 1953.

Robert L. Brown Février 1953-Août 1956.

Winston M. Scott, août 1956 – juin 1969

James B. Noland, juillet 1969 – juin 1970

John R. Horton, juillet 1970 – juin 1973

Richard Sampson Juin 1973 68 –

Thomas Polgar vers 1976. 69

Lawrence Sternfield vers 1977. 70

Stewart D. Burton c.1980 71

Francis Cote MacDonald vers septembre 1981 72 –

Al Wedemeyer c.1983 73

Selon Rob McKenzie et Patrick Dunne, Vincent Shields a été nommé chef de station après l’élection présidentielle mexicaine truquée de 1988, bien que leur source soit incertaine. 74

Deuxième tournée de José Rodriguez vers 1999. 75

Chefs de station OPC

- Howard Hunt (OPC) décembre 1950-1952 76

Chefs adjoints de station (DCOS)

Robert L. Brown, août 1948 – novembre 1950

Charles W. Anderson, III (Intérim) Déc. 1950 Juillet 1953

William G. Rogers, août 1953 – septembre 1955

Charles W. Anderson, III (intérim) septembre 1955-juin 1956

Alfonso L. Rodriguez, juillet 1956 – juillet 1958

Warren L. Dean, octobre 1958 – décembre 1962

Duane L. Puckett (intérim) décembre 1962-avril 1963

Alan P. White, mai 1963 – mai 1967

Daniel S. Watson, juin 1967 – avril 1969

Albert Reynolds (intérim) mai 1969-juillet 1969.

Paul V. Harwood, juillet 1969-1977

Lawrence M. Wright c.1981 78

John W. Sears c.1983 79

Bases de la CIA au Mexique

Monterrey – ouvert en juin 1951. 80

Nogales – ouvert en mai 1956. 81 Fermé en juillet 1959. 82

Mérida – ouvert en décembre 1962. 83 Fermé en mai 1965. 84

1

Zachary Selden (2022) : « Le Special Intelligence Service du Federal Bureau of Investigation : précurseur oublié de la Central Intelligence Agency » , p. 2, International Journal of Intelligence and CounterIntelligence , DOI : 10.1080/08850607.2022.2113988

2

Histoire de la division SIS, FBI, 1947, partie 8 , p.38.

3

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 452, archivé aux Archives nationales de sécurité.

4

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 22, archivé aux Archives nationales de sécurité.

5

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 22, archivé aux Archives nationales de sécurité.

6

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 521, archivé aux Archives nationales de sécurité.

7

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p.19, archivé aux Archives nationales de sécurité.

8

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 301, archivé aux Archives nationales de sécurité.

9

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p.19, archivé aux Archives nationales de sécurité.

10

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p.iv, archivé aux Archives nationales de sécurité.

11

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 18, archivé aux Archives nationales de sécurité.

12

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 13, archivé aux Archives nationales de sécurité.

13

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 23, archivé aux Archives nationales de sécurité.

14

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 28, archivé aux Archives nationales de sécurité.

15

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 33, archivé aux Archives nationales de sécurité.

16

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 296, archivé aux Archives nationales de sécurité.

17

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 379, archivé aux Archives nationales de sécurité.

18

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 379, archivé aux Archives nationales de sécurité.

19

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 20, archivé aux Archives nationales de sécurité.

20

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 381, archivé aux Archives nationales de sécurité.

21

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 34, archivé aux Archives nationales de sécurité.

22

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 34, archivé aux Archives nationales de sécurité.

23

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 44, archivé aux Archives nationales de sécurité.

24

Histoire de la station de Mexico , 200 pages sélectionnées, Blakey a examiné le 23 août 1978, p. 45, archivé aux Archives nationales de sécurité.

25

MEXICO CITY STATION Histoire , 200 pages sélectionnées, Blakey examiné le 23 août 1978, pp.232-233, archivé aux Archives de la sécurité nationale.

26