par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

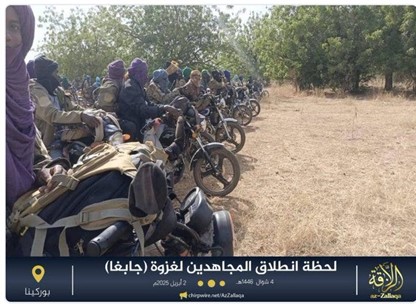

Surveillance des risques de sécurité et évaluation des menaces du JNIM en Afrique

Opérations militaires avril 2025

7 mai 2025

Ces dernières années, les zones sahariennes et sahéliennes sont devenues de plus en plus importantes dans l’évaluation des menaces et l’expansion des risques, notamment en ce qui concerne le terrorisme salafiste-djihadiste.

Ce rapport examine et analyse les opérations militaires de Jama’at Nasr al-Islam walMuslimin (JNIM) en Afrique.

Date : avril 2025

Méthode : Suivi de la propagande djihadiste (vidéos, photos, déclarations, revendications) et des rapports provenant de sources sur le terrain.

Organisations/groupes :

- Jama’at Nasr al-Islam walMuslimin (JNIM).

Allié/Affilié : Al-Qaïda.

Zone d’activité :

- Mali, Burkina Faso, Niger, Bénin.

Aperçu et évaluations des menaces de sécurité :

Les nombreux problèmes de mécontentement populaire, de vulnérabilités économiques et sociales, etc., ont servi de base au soutien des mouvements indépendantistes du Nord par le passé. Ils sont également à la base du recrutement des organisations djihadistes aujourd’hui. La plus puissante d’entre elles est sans conteste le Jama’at Nasr al-Islam walMuslimin (Groupe de soutien à l’islam et aux musulmans – GSIM), une coalition de groupes rebelles salafistes-djihadistes opérant dans la région du Sahel en Afrique subsaharienne, notamment au Mali, au Niger et au Burkina Faso, mais ayant également mené des attaques ces dernières années au Togo, en Côte d’Ivoire, au Bénin et au Sénégal. Le GSIM est né en mars 2017 de la fusion de quatre groupes salafistes-djihadistes du Sahel : Ansar Dine dirigé par Iyad Ag Ghali, la Katiba Macina d’Ahmed Kouffa, al-Mourabitoun et la branche saharienne d’Al-Qaïda au Maghreb islamique (AQMI). Le GSIM est devenu un expert dans l’art de véhiculer le mécontentement et les revendications des couches les plus pauvres de la population et des minorités ethniques, notamment les Touaregs et les Peuls. Depuis sa création, le GSIM a étendu son territoire d’intervention à toute l’Afrique de l’Ouest, menant une campagne de violence soutenue contre les civils, les forces de sécurité locales, les armées internationales et les forces de maintien de la paix de l’ONU. La branche qaediste de la région a progressivement réussi à s’insérer dans le contexte malien complexe, se présentant comme une alternative crédible et légitime au gouvernement de Bamako et aux mouvements rebelles.

Le JNIM a réussi à concrétiser les revendications locales, tandis que les réponses à l’insurrection n’ont pas réussi à s’attaquer aux causes politiques du conflit et ont encouragé les violations des droits humains. L’expansion du JNIM dans le nord du Mali et la zone sahélienne est liée à des facteurs sociaux, politiques et économiques plutôt qu’idéologiques. Les groupes djihadistes ont réussi à créer un système de protection sociale alternatif et plus efficace que celui du gouvernement central, à travers la distribution de biens de première nécessité et de services de soins, l’emploi, l’éducation (toujours liée au radicalisme), l’administration de la justice et la défense des communautés et des minorités. Cette dernière a permis au JNIM d’assimiler, de manœuvrer et de raviver les anciennes revendications nationalistes des minorités, en leur offrant un soutien politique et logistique et, dans la plupart des cas, en prenant le contrôle du territoire et de la lutte contre le gouvernement de Bamako. La direction du groupe qaediste a été assumée par Iyad Ag Ghaly, l’un des chefs touaregs maliens les plus influents, ancien chef d’Anṣāral-Dīn et ancien lieutenant d’Oussama ben Laden pour l’Afrique. De nombreuses minorités facilitent les opérations du GSIM au Mali, et certaines s’étendent hors du Mali, donnant au groupe accès à un vaste réseau de collaboration. Au fil des ans, le GSIM a considérablement intensifié ses opérations et ses attaques dans tout le pays, non seulement dans le nord, mais aussi dans les pays voisins. L’organisation utilise un modèle organisationnel fédéraliste et paraétatique, imposant un contrôle direct du territoire afin de mieux gérer, directement ou indirectement, le trafic de migrants, de drogue et d’armes, qu’elle exploite pour alimenter sa structure et financer ses activités.

Le JNIM a été créé précisément pour mieux coordonner les activités des nombreux groupes djihadistes présents dans la région, optimisant ainsi le recrutement et le prosélytisme dans la zone sahélienne. Les attaques du JNIM visent principalement les infrastructures militaires, les convois des armées locales et les cibles civiles dans les principales villes maliennes et burkinabè, ainsi que la MINUSMA et Wagner. Ce dernier a renforcé le consensus et le recrutement du JNIM dans la région en raison de sa violence excessive. Les violences contre les civils ont augmenté après l’arrivée du groupe de mercenaires russes. Les attaques de Wagner ont ciblé les communautés civiles peules, principalement en raison de ses liens présumés avec le groupe djihadiste armé Jama’atNusrat al-Islam wal-Muslimin (JNIM), composé des factions Massena et Sirma. Les différents schémas de violence au nord et au centre du Mali et au Burkina Faso reflètent la multiplicité des structures des alliances terroristes dans ces régions. Le nord est sous le commandement et les opérations de Ghali, chef du GSIM, dont la stratégie s’est concentrée sur l’attaque des forces étrangères et la conclusion d’accords avec des personnalités clés telles que des milices et des chefs politiques et religieux. Cependant, Amadou Koufa opère dans le centre du Mali et au Burkina Faso en tant que commandant de terrain et imam, et en tant que concepteur d’une stratégie différente, qui bénéficie du soutien des minorités ethniques, à l’origine du conflit.

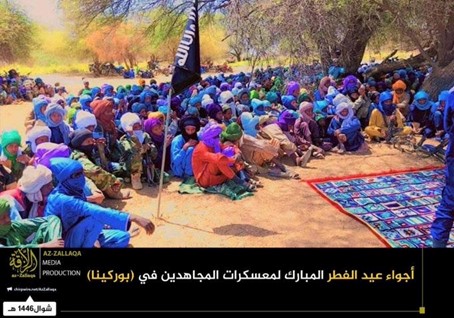

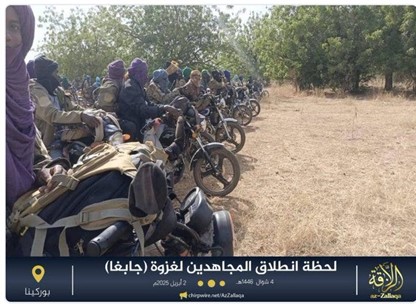

L’expansion et l’escalade de la violence du JNIM sont devenues de plus en plus fortes depuis août 2023, avec la diffusion de l’appel à la mobilisation générale pour le jihad au Mali, publié le 21 août par la chaîne de propagande du Jama’atNusratul-Islam wa al-Muslimin (JNIM), az-Zallaqa Media, qui a conduit à une augmentation significative des opérations militaires jihadistes de la filiale qaïdiste au Sahel entre septembre et novembre 2023.

Les cibles du JNIM ont été standardisées, ciblant l’armée malienne, la milice russe Wagner, les convois de la MINUSMA, l’armée nigérienne et l’armée burkinabè dans toutes ses zones d’activité. Ces zones d’activité s’étendent et peuvent être identifiées dans les régions de Kidal, Ségou, Tombouctou, Mopti et Gao, au Mali ; dans la région du Nord, la région des Hauts-Bassins, la région de la Boucle du Mouhoun, la région du Centre-Est, la région du Plateau-Central et la région du Sahel au Burkina Faso ; et enfin, dans la région de Tillabéri au Niger. On constate dans l’activité du JNIM une augmentation de la qualité des attaques, du type de dégâts infligés et de la difficulté des cibles touchées.

Cela montre, malgré les déclarations discordantes des gouvernements des pays impliqués dans la menace, comment la force du JNIM, en termes de contrôle territorial et de force militaire, continue de croître et de s’étendre, lui permettant d’attaquer sans difficulté dans de nombreuses régions du Mali et du Burkina Faso, tout en visant également à s’étendre au Niger, au Bénin et au Togo. La force et l’expansion du JNIM, en termes de contrôle territorial et de force militaire, se poursuivent sans relâche.

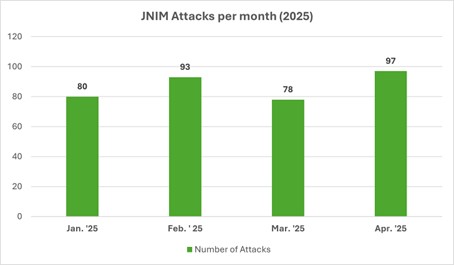

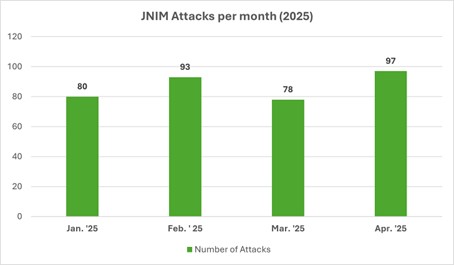

Nombre d’attaques en avril 2025 : 97

Toutes les attaques ont été suivies d’une vaste propagande, en particulier, le JNIM a publié ce mois-ci : 87 déclarations revendiquant les 97 attaques menées et 110 photos et 1 vidéo documentant les réalisations.

Cibles :

Les objectifs militaires du JNIM ce mois-ci ont été nombreux, et ils sont les suivants :

Armée malienne (FAMa), gendarmerie de Maliam, milices privées russes Wagner, armée burkinabè, armée nigérienne, armée béninoise, milice VDP.

Zone:

Le JNIM a frappé les pays suivants ce mois-ci :

- MALI;

- BURKINA FASO;

- NIGER.

- BÉNIN

Conclusion : Évaluation des menaces à la sécurité

La filiale d’Al-Qaïda au Sahel continue de démontrer une capacité militaire opérationnelle forte et croissante au Sahel.

La force JNIM, tant en termes de contrôle territorial que de puissance militaire, continue d’agir sans se laisser décourager (comme le montrent également les nombreux reportages photo des activités et de l’entraînement de Da’wah), et a été capable d’attaquer férocement dans différentes zones et à différents moments, même avec des attaques très complexes.

Les attaques se multiplient au Bénin et au Niger, tandis que la violence et le contrôle s’intensifient au Burkina Faso. Ce mois-ci, les attaques ont retrouvé leur niveau de février, augmentant à la fois en nombre et en violence. Au cours des quatre premiers mois de 2025, le JNIM a maintenu une capacité et une activité militaires élevées, avec 348 attaques revendiquées, soit une moyenne d’environ trois par jour.

La rivalité avec son rival salafiste-djihadiste, la province de l’État islamique au Sahel, se poursuit également. Les opérations militaires menées par le JNIM, parfois violentes et bien organisées, bien qu’en légère baisse par rapport aux deux mois précédents, démontrent ainsi que le groupe conserve un fort contrôle territorial et des capacités militaires incontestées.

par Pierre Andrès | Mai 13, 2025 | Moments d'histoire

Un projet militaire révolutionnaire sème la panique mondiale : DARPA dévoile ce gigantesque navire espion de 263 tonnes pour une surveillance maritime sans précédent

À la pointe de l’innovation technologique, le USX-1 Defiant de la DARPA promet de transformer les stratégies navales grâce à son autonomie révolutionnaire et son design sans équipage.

| EN BREF |

- 🚢 Le USX-1 Defiant, conçu par la DARPA, redéfinit les opérations navales avec son autonomie avancée.

- Une technologie de ravitaillement innovante permet des missions prolongées sans intervention humaine.

- Le programme NOMARS vise à éliminer la nécessité d’une présence humaine à bord, améliorant ainsi l’efficacité et la furtivité.

- La réussite du Defiant pourrait inaugurer une nouvelle ère d’opérations maritimes autonomes dans la stratégie navale.

|

La marine américaine s’apprête à franchir un cap technologique majeur avec le lancement prochain d’un navire de surface sans équipage révolutionnaire. Le USX-1 Defiant, conçu par la DARPA, incarne une avancée significative dans le domaine de la technologie navale, se distinguant par son autonomie impressionnante tant au niveau des opérations systèmes que de la navigation. Alors que ce navire de 263 tonnes se prépare pour ses essais en pleine mer, il promet de redéfinir l’avenir des opérations navales et annonce une nouvelle ère de capacités maritimes autonomes, susceptibles d’avoir des répercussions profondes sur les stratégies de défense à l’échelle mondiale.

USX-1 Defiant : une nouvelle ère dans la technologie navale autonome

Le USX-1 Defiant est un véritable symbole d’innovation, conçu dans le cadre du programme No Manning Required Ship (NOMARS) de la DARPA. Ce programme ambitieux vise à défier les conceptions navales traditionnelles en éliminant la nécessité de présence humaine à bord, aboutissant à un navire plus efficace et rentable. Actuellement soumis à des tests rigoureux, le Defiant est sur le point de démontrer ses capacités lors d’un essai en mer s’étalant sur plusieurs mois. Ce navire de surface sans équipage (USV) n’est pas seulement un chef-d’œuvre d’ingénierie, mais également un atout stratégique capable de transformer la manière dont les opérations navales sont menées, offrant un aperçu du futur de la guerre maritime.

Grâce à son haut degré d’autonomie, le Defiant est capable de mener des missions prolongées sans les limitations imposées par les opérateurs humains. Cette autonomie devrait améliorer la fiabilité et l’efficacité opérationnelle du navire, réduisant ainsi les coûts et augmentant la portée opérationnelle de la marine américaine. Les essais à venir serviront de test crucial de ses capacités, ouvrant la voie à une intégration potentielle dans la flotte de l’US Navy. L’anticipation entourant ces essais souligne l’importance stratégique des systèmes autonomes pour maintenir la supériorité navale dans un paysage mondial de plus en plus complexe.

Solutions de ravitaillement innovantes pour des missions prolongées

L’un des principaux défis auxquels sont confrontés les déploiements de navires autonomes comme le USX-1 Defiant est la nécessité d’un système de ravitaillement fiable ne reposant pas sur une intervention humaine. Pour y remédier, la DARPA collabore avec l’US Navy pour développer un système de ravitaillement en mer innovant. Cette nouvelle technologie permettra au Defiant de mener des missions de longue durée sans les contraintes logistiques des méthodes de ravitaillement traditionnelles, augmentant ainsi son autonomie opérationnelle et son efficacité.

Le développement de ce système de ravitaillement représente une étape cruciale pour garantir que les navires sans équipage puissent maintenir des opérations prolongées en eaux libres. En éliminant la nécessité de personnel à la réception, ce système améliore non seulement la sécurité, mais réduit également l’empreinte logistique des opérations navales. La mise en œuvre réussie de cette technologie pourrait établir une nouvelle norme pour les futures opérations maritimes sans équipage, soulignant le rôle de pionnier du Defiant dans l’évolution de la guerre navale.

Les avantages stratégiques du programme NOMARS

Le programme NOMARS, sous lequel le USX-1 Defiant a été développé, est une initiative audacieuse visant à redéfinir l’architecture navale. En concevant des navires spécifiquement pour des opérations autonomes, le programme cherche à débloquer une série d’avantages stratégiques que les navires traditionnels à équipage ne peuvent offrir. Ceux-ci incluent une efficacité hydrodynamique améliorée, une meilleure survivabilité et des coûts réduits. L’élimination des considérations de conception centrées sur l’humain permet à un navire plus profilé et furtif, mieux adapté aux exigences des engagements navals modernes.

La vision de la DARPA pour le programme NOMARS s’étend au-delà des capacités immédiates du Defiant. En démontrant le potentiel des navires entièrement autonomes, le programme vise à influencer les futures stratégies navales et les décisions d’approvisionnement. Le succès du Defiant pourrait mener au développement d’une nouvelle génération de navires sans équipage, chacun conçu pour remplir des rôles spécifiques au sein d’un réseau maritime distribué. Un tel changement pourrait fondamentalement modifier le paysage de la guerre navale, offrant à l’US Navy une flexibilité et une résilience sans précédent face à l’évolution des menaces.

L’avenir de la guerre navale : implications et opportunités

▶

Le déploiement du USX-1 Defiant représente bien plus qu’un simple exploit technique ; il incarne un changement stratégique dans la manière dont l’US Navy aborde les opérations maritimes. En intégrant des navires autonomes dans sa flotte, la marine peut améliorer ses capacités opérationnelles tout en réduisant les risques pour le personnel. La capacité du Defiant à opérer de manière autonome sur de longues distances et durées en fait un candidat idéal pour des rôles tels que la reconnaissance, la surveillance et même les engagements armés, où il peut servir de plateforme étendue pour le lancement de missiles ou d’autres charges utiles.

Alors que le Defiant se prépare pour ses essais en mer, les implications pour les futures stratégies navales sont profondes. Le succès de ce navire pourrait ouvrir la voie à une nouvelle ère d’opérations maritimes sans équipage, où des flottes de navires autonomes travaillent de concert pour atteindre des objectifs stratégiques. Cette transformation potentielle soulève d’importantes questions sur l’avenir de la guerre navale et le rôle de la technologie dans la définition des stratégies de défense. À l’aube de cette nouvelle ère, il convient de se demander : comment l’intégration des navires autonomes redéfinira-t-elle l’équilibre des pouvoirs en mer, et sommes-nous prêts pour les défis et opportunités que cette nouvelle technologie apportera ?

par Pierre Andrès | Mai 6, 2025 | Moments d'histoire

L’INTCEN, agence de renseignement européenne

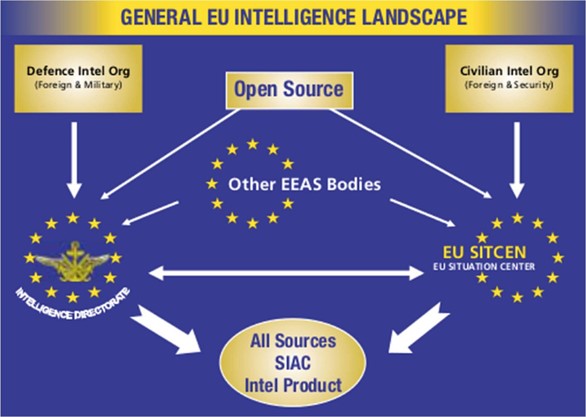

Affilié au Service européen pour l’action extérieure, INTCEN signifie Centre de situation et du renseignement de l’Union européenne.

Qui sait que l’Europe possède une agence de renseignement ? Peu de monde, et pourtant elle existe depuis des années. Découvrons qui est l’INTCEN, le SEAE et le Collège européen du renseignement.

La création de l’INTCEN

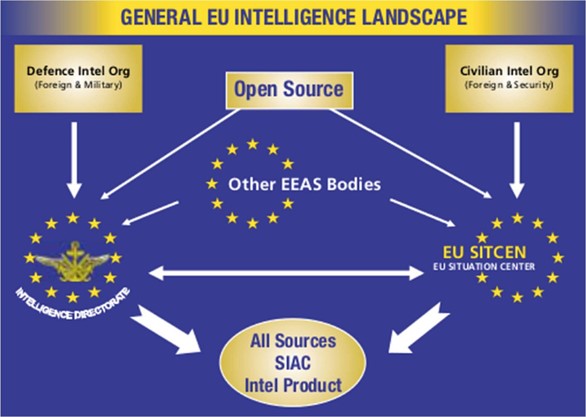

Le Centre de situation et du renseignement de l’Union européenne (INTCEN de Intelligence Center) est l’agence de renseignement du Service Européen pour l’Action Extérieure (SEAE en français ou EEAS en anglais). L’Intcen est issue de la Politique Européenne de Sécurité et de Défense (PESC) de 1999, qui a placé un groupe d’analystes travaillant sur le renseignement sous la supervision du haut représentant Javier Solana dans ce qu’on appelait alors le Centre commun de situation (SITCEN). À la suite des attaques terroristes du 11 septembre 2001 contre New York et Washington, Solana a décidé d’utiliser le Centre conjoint de situation existante pour commencer à produire des évaluations classifiées fondées sur le renseignement. Depuis 2019, l’agence INTCEN est dirigée par José Casimiro Morgado, l’ancien directeur du SIED, les services secrets portugais. Ses anciens directeurs furent William Shapcott (2001 à 2010), Ilkka Salmi (2011 à 2015) et Gerhard Conrad (2015 à 2019). Ci dessous, une photographie de José Casimiro Morgado.

Les analyses de l’INTCEN sont basées sur des informations fournies par les services de sécurité et de renseignement des États membres, des sources ouvertes (médias, sites web, blogs, etc…), des rapports diplomatiques, des réseaux consulaires, des organisations internationales, des ONG, des missions et opérations PSDC, le Centre satellite de l’UE, visites et sorties sur le terrain. La majorité du personnel de l’INTCEN sont des fonctionnaires et des agents temporaires de l’UE. En outre, un certain nombre d’experts nationaux des services de sécurité et de renseignement des États membres de l’UE sont détachés auprès de l’INTCEN .

Qu’est-ce que le SEAE ?

L’INTCEN dépend du SEAE : le Service européen pour l’action extérieure (SEAE) est le service diplomatique de l’Union européenne. Depuis 2011, le SEAE met en œuvre la politique étrangère et de sécurité commune de l’UE. Son siège est à Bruxelles au rond-point Robert Schuman, face à la Commission européenne et à proximité du Conseil européen. À l’étranger, les délégations de la Commission ainsi que les Représentants spéciaux de l’UE , assurant des missions diplomatiques et politiques spécifiques. Le SEAE travaille en collaboration avec les ministères des Affaires étrangères et de la défense des États membres de l’UE. Ci dessous, le site du service diplomatique européen et sa page Youtube.

Comité militaire de l’Union européenne (CMUE)

L’INTCEN et le SEAE ont été créés dans le cadre de l’EUMC : Le Comité militaire de l’Union européenne (en anglais European Union Military Committee — EUMC) est une instance européenne, mise en place dans le cadre de la politique de sécurité et de défense commune de l’Union européenne, pour donner des « militaires avis » et émettre des recommandations sur les questions militaires au comité politique et de sécurité du Conseil de l’Union européenne. Il donne des directives à l’État-major de l’Union européenne. C’est le plus haut niveau militaire de l’Union européenne. Le Comité militaire de l’UE est composé des chefs des forces de défense (ou chefs des forces armées ou chefs d’état-major des armées, selon les appellations nationales) de chacun des États membres, à l’exception du Danemark. Ces derniers sont représentés à Bruxelles par des représentants militaires permanents.

Le Collège européen du renseignement

Sur le site de l’Intelligence College in Europe, on peut lire cette présentation : Le Collège du Renseignement en Europe a été lancé à Paris le 5 mars 2019 . Il rassemble 23 pays membres qui ont signé une Lettre d’Intention le 26 février 2020 à Zagreb, et 7 pays partenaires. Le Collège est un effort collectif des communautés du renseignement des pays européens. Il génère, sans être prescripteur, des opinions professionnelles et académiques sur un large éventail de sujets liés au renseignement et les diffus afin de contribuer au développement d’une culture stratégique du renseignement en Europe. Le Collège a pour ambition d’associer l’ensemble des communautés du renseignement (services civils, militaires, intérieurs, extérieurs et techniques) des pays européens, les décideurs nationaux et européens ainsi que le monde académique afin de stimuler la réflexion stratégique et, ainsi, développer une culture commune du renseignement. Pour mener à bien ses missions, le Collège du Renseignement en Europe organise trois types d’activités à l’intention de ses membres, en lien étroit avec le monde universitaire et de la recherche : des séminaires thématiques, des actions de sensibilisation et un programme académique.

La PSDC, Politique de Sécurité et de Défense Commune

Sur le site du Parlement européen, on peut lire ceci : La PSDC est le principal cadre d’action au moyen duquel les États membres peuvent développer une culture stratégique européenne de sécurité et de défense, traiter ensemble les conflits et les crises, protéger l’Union et ses citoyens et renforcer la paix et la sécurité internationales. Depuis 2003 et les premières interventions dans les Balkans occidentaux, l’Union européenne a lancé et mené 37 opérations et missions sur trois continents. En mars 2022, 18 missions et opérations PSDC étaient en cours (11 missions civiles et 7 opérationsmilitaires, dont 2 dans le domaine maritime). Quelque 4 000 membres du personnel militaire et civil de l’Union sont actuellement déployés à l’étranger. Les missions et opérations les plus récentes ont contribué à améliorer la sécurité en République centrafricaine (EUAM RCA), à renforcer l’embargo sur les armes imposées par les Nations unies à la Libye (EUNAVFOR MED IRINI) et à stabiliser la région de Cabo Delgado (EUTM Mozambique). Les décisions de l’Union de déploiement des missions ou des opérations sont normalement prises à la demande du pays partenaire et/ou sont basées sur une résolution du Conseil de sécurité des Nations unies. La PSDC précise qu’elle ne cherche pas à se substituer à l’OTAN.

Et l’Académie européenne du renseignement ?

contrairement au Collège vu plus haut, l’Académie européenne du renseignement (EIA) a été créée en 2013 en tant que réseau transcontinental d’universitaires, de praticiens et d’étudiants du renseignement, qui se consacre à la collaboration internationale dans la recherche dans le domaine du renseignement. L’EIA considère le partenariat transatlantique d’après-guerre entre l’Europe, les États-Unis et le Canada comme une base solide sur laquelle construire des relations de collaboration plus larges entre « les partisans de la démocratie libérale à notre époque ». L’un des principaux objectifs du réseau EIA est de mettre en évidence le travail des chercheurs émergents de troisième cycle et de premier cycle dans le domaine des études sur le renseignement, tout en encourageant la coopération dans la recherche et l’érudition entre les étudiants en intelligence à travers les continents.

IRIS : le programme européen satellite

La guerre d’invasion russe montre également son importance aux fins défensives et civiles. Dans cette optique, l’UE a l’ambition de déployer sa propre constellation de 170 satellites au maximum pour assurer des communications sûres, ininterrompues et rapides.

Conclusion

L’Europe n’a pas une véritable agence de renseignement mais a créée une agence qui exploite les renseignements des différents services secrets des Etats européens. Si la coopération entre ces services a commencé, elle ne se sépare souvent de la dépendance de l’Europe à l’Otan. Ce qui était un de ses premiers premiers ministres, développer une défense européenne indépendante des Etats Unis.

par Pierre Andrès | Avr 16, 2025 | Délégation Nord-Ouest, Moments d'histoire

L’AICS-SR était représentée par Daniel Deneken et Pierre Andres Vice- Président de l’ association à la visite organisée par Daniel Deneken de l’ Association Canopée sise sur le base 279 de Châteaudun.

Très belle visite entourée d’hommes bénévoles , compétents et dynamiques, qui restaurent et collectionnent des aéronefs de l’armée de l’air. Ce travail permet de conserver l’histoire de nos avions qui ont fait la force de notre aviation.

Merci à Daniel pour ce moment d’histoire

par Pierre Andrès | Avr 6, 2025 | Moments d'histoire

Direction du contre-espionnage militaire de Cuba (CIM)

La Direction du contre-espionnage militaire cubaine (Dirección de Contra-InteligenciaMilitar – CIM) est l’une des agences de contre-espionnage les plus efficaces et les plus durables au monde. Créée en 1962 en réponse à l’intensification des opérations de renseignement américaines contre le nouveau gouvernement révolutionnaire, la CIM a joué un rôle crucial dans la protection des Forces armées révolutionnaires cubaines (FAR) contre l’infiltration, l’espionnage et la subversion interne. Au fil des décennies, elle est passée d’une institution soutenue par l’Union soviétique à un appareil de renseignement sophistiqué, étroitement lié à la Russie, à la Chine et à d’autres alliés stratégiques.

Après la Guerre froide, le CIM s’est adapté aux menaces modernes. Il s’est concentré sur l’espionnage économique, le cyberrenseignement et les opérations secrètes contre les États-Unis et d’autres adversaires. Des affaires d’espionnage très médiatisées, comme celle d’Ana Montes, analyste principale de la Defense Intelligence Agency (DIA) américaine, qui a espionné pour Cuba pendant 16 ans, ou celle de Manuel Rocha, ancien ambassadeur des États-Unis accusé d’avoir été un agent cubain pendant plus de quarante ans, mettent en évidence la capacité de La Havane à infiltrer les services de renseignement américains depuis longtemps.

Cet article fournit un aperçu général du CIM, de son évolution historique, de sa structure opérationnelle, de ses personnages clés et de son rôle actuel dans l’espionnage géopolitique.

Images provenant de : Marco Zanferrari , Fidel , Diplo Denizen ,

1 Histoire du CIM

Le CIM trouve ses origines dans la restructuration sécuritaire post-révolutionnaire. Après la révolution de 1959, le nouveau gouvernement fut immédiatement confronté à des menaces de la part des exilés et de la CIA, notamment des infiltrations armées et des campagnes de sabotage. Afin de protéger les Forces armées révolutionnaires de toute intrusion, la Direction du contre-espionnage militaire fut officiellement créée le 7 novembre 1962. [ source ]

1.1 Structure du CIM

Le CIM est la branche du renseignement militaire du ministère des Forces armées révolutionnaires (MINFAR) cubain et se concentre exclusivement sur le renseignement relatif à l’armée cubaine. Contrairement à son homologue civil, la Direction du renseignement cubain (DI) , il est spécialisé dans la collecte de renseignements militaires et est chargé de mener des activités de contre-espionnage, de renseignement d’origine électromagnétique (SIGINT) et de guerre électronique, ciblant notamment les opérations militaires américaines sur la base navale de Guantanamo. Il dispose d’une unité d’élite : l’Unité spéciale (UDE). La direction entretient des liens étroits avec le Service de renseignement extérieur russe (SVR), une relation consolidée par un accord de coopération militaire signé le 14 juin 1993.

1.1.1 L’Unité à vocation spéciale (UDE)

Cette troupe spécialisée fait partie intégrante des opérations du CIM et se concentre sur des missions prioritaires nécessitant une formation et des capacités avancées. L’UDE opère sous l’égide du ministère des Forces armées révolutionnaires (MINFAR), alignant ses objectifs sur les stratégies militaires plus larges de Cuba.

Cependant, les détails précis sur les opérations de l’UDE sont rares en raison du caractère secret de ses missions. Son existence souligne l’engagement de Cuba à maintenir un système de renseignement militaire robuste et réactif. La collaboration de l’unité avec des organismes de renseignement internationaux comme le Service de renseignement extérieur russe (SVR) souligne son importance stratégique aux niveaux régional et mondial. [ source ]

1.2 Chiffres clés

1.2.1 JesúsBermúdezCutiño : 1972-2000

Après avoir rejoint la caravane de Fidel Castro vers La Havane après la Révolution cubaine, JesúsBermúdezCutiño a occupé divers postes militaires. Il a notamment été assistant d’un bataillon aéroporté, chef d’une unité de combat et chef des opérations à Cuba. Plus tard dans sa carrière, il a assumé des fonctions plus importantes, comme chef d’état-major d’une division motorisée à Santiago de Cuba, chef de la division de Holguín et second chef d’une importante division chargée de défendre La Havane.

En 1972, il a été commandant en second du CIM, puis chef du contre-espionnage militaire. Il a supervisé les principales fonctions opérationnelles visant à protéger les Forces armées révolutionnaires cubaines (FAR) des menaces d’espionnage extérieures.

Sous sa direction, l’UDE s’est développée comme l’organe d’élite de la direction du contre-espionnage. Parmi les points forts de la carrière de Bermúdez, on compte également la direction de la Direction du renseignement militaire (DIM) des FAR et, notamment, sa nomination à la tête de la Direction du renseignement civil (DI, anciennement DGI) du ministère de l’Intérieur en 1989.

Sa nomination à la tête du Département des renseignements fait suite à l’affaire Ochoa, lorsqu’un remaniement des services de renseignement a vu la prise de fonctions d’experts militaires en contre-espionnage. Bermúdez jouit d’une grande estime auprès des dirigeants cubains : il est considéré comme l’un des généraux les plus compétents et les plus honorés du pays, décoré de dizaines d’ordres et de médailles.

Sous sa direction, l’UDE et le CIM sont devenus essentiels à la protection de l’armée cubaine contre l’espionnage et la trahison. Même après avoir quitté le commandement actif en 2000, le général Bermúdez a continué de contribuer au renseignement de défense cubain en tant que président du Centre d’études de l’information de défense (CEID). [ source , source ]

Photo de JesúsBermúdezCutiño [ source ]

1.2.2 Julio César Gandarilla Bermejo 2000-2016

Le vice-amiral Julio César Gandarilla Bermejo est né à Matanzas en 1943. Il a joué un rôle crucial dans les secteurs militaire et du renseignement cubains. Membre fondateur des Milices nationales révolutionnaires après la Révolution cubaine de 1959, il a activement participé à la crise des missiles de Cuba en 1962. Pendant plus de 16 ans, de 1999 à 2015 environ, il a dirigé la CIM, renforçant les Forces armées révolutionnaires cubaines contre l’espionnage et les menaces internes.

Son passage au CIM a marqué son ascension au sein de l’appareil sécuritaire cubain. Il a ainsi été nommé premier vice-ministre de l’Intérieur avant d’être promu ministre de l’Intérieur en 2017, sous le gouvernement de Raúl Castro. Gandarilla a également participé à des opérations militaires en Angola (1975-1991) et a effectué des missions spéciales dans d’autres pays.

En tant que ministre de l’Intérieur, il a renforcé la coopération sécuritaire avec la Russie. Il a signé un protocole d’accord avec le Conseil de sécurité russe en 2019. Cependant, son rôle dans la répression interne a conduit le secrétaire d’État américain Mike Pompeo à imposer des sanctions en novembre 2019, l’accusant de violations des droits humains au Venezuela. Ces sanctions imposaient également à Bermejo la responsabilité de l’arrestation et de la détention arbitraires de milliers de citoyens cubains, ainsi que de l’incarcération illégale de plus de 100 prisonniers politiques à Cuba.

Bermejo est resté ministre de l’Intérieur jusqu’à sa mort en 2020. Marquant la fin d’une longue et influente carrière dans la direction de l’armée et du contre-espionnage cubains.

[ source , source , source , source ]

[ source , source , source , source ]

Photo de Julio César Gandarilla Bermejo [ source ]

2 agents de contre-espionnage cubains en Angola

L’intervention cubaine dans la guerre civile angolaise (1975-1991) fut une opération militaire de grande envergure et un important effort de contre-espionnage. Les forces cubaines déployèrent en Angola environ 370 000 soldats et 50 000 civils pour soutenir le gouvernement du MPLA contre les rebelles de l’UNITA, soutenus par la CIA, et l’Afrique du Sud de l’apartheid. Si l’objectif principal était militaire, Cuba déploya également des agents de renseignement et des spécialistes du contre-espionnage pour assurer sa mission.

Compte tenu des tensions liées à la Guerre froide, Cuba était confrontée à des menaces d’espionnage de la part de la CIA, des services de renseignement sud-africains (BOSS) et des forces alliées à l’Occident cherchant à perturber ses opérations. Le CIM cubain a probablement joué un rôle crucial dans la sécurisation des forces cubaines, en identifiant les espions étrangers et en prévenant les défections ou les fuites dans ses rangs. Les services de renseignement cubains étaient déjà présents en Angola grâce aux missions précédentes de Che Guevara dans les années 1960. En 1975, les services de renseignement de La Havane avaient perfectionné leur capacité à contrer la surveillance et le sabotage ennemis. De plus, les services de renseignement soviétiques et est-allemands (Stasi) travaillaient en étroite collaboration avec les agents cubains, renforçant ainsi la coordination du contre-espionnage. De plus, le CIM pourrait avoir surveillé les alliés locaux du MPLA afin de détecter d’éventuels infiltrés ou des informateurs soutenus par l’Occident. La longue présence cubaine en Angola jusqu’en 1991 suggère que le contre-espionnage est resté un élément essentiel de la stratégie militaire cubaine, garantissant la résilience de ses forces face aux menaces extérieures du renseignement.

Même après la fin de la guerre, les agents de renseignement formés à Cuba ont continué d’influencer le secteur de la sécurité angolais, façonnant ses capacités de contre-espionnage et ses structures étatiques. Cet héritage durable met en évidence l’impact à long terme des opérations de renseignement cubaines sur la gouvernance et le cadre de sécurité de l’Angola après la guerre. [ source , source , source , source ]

- Guerre froide et période post-guerre froide

Pendant des années, les responsables américains ont sous-estimé les services de renseignement cubains, les considérant comme amateurs. La défection du major FlorentinoAspillaga aux États-Unis en 1987 a changé cette perception, révélant que Cuba disposait d’un réseau hautement qualifié, soutenu par le KGB, capable de gérer de nombreux agents doubles et de collecter de précieux secrets américains.

Ses révélations portèrent un coup dur à l’espionnage cubain, notamment en révélant le recours massif aux agents doubles et le niveau de formation soviétique au sein de l’appareil de renseignement cubain. Aspillaga révéla que presque toutes les recrues de la CIA à Cuba depuis les années 1960 étaient des agents doubles. Transmettre de fausses informations aux États-Unis était une tromperie qui avait gravement compromis les efforts de renseignement américains. Il révéla également que la Direction générale du renseignement (DGI) cubaine s’était considérablement développée après l’invasion américaine de la Grenade, renforçant ainsi sa capacité à traquer, infiltrer et contrer les opérations de renseignement américaines. De plus, il prétendait connaître l’identité de 350 agents cubains opérant à l’étranger. Des informations qui, selon les responsables américains, paralyseraient le renseignement extérieur cubain pendant des années. Sa défection força le contre-espionnage cubain à se démener, incitant le régime à dénoncer publiquement de nombreux agents de la CIA à La Havane afin d’éviter de nouvelles fuites.

Les révélations d’Aspillaga ont révélé la sophistication de la stratégie de contre-espionnage cubaine. Elles démontrent comment La Havane a manipulé les renseignements américains pendant des décennies, se positionnant comme un acteur redoutable de l’espionnage mondial.

Après l’effondrement de l’Union soviétique en 1991, les priorités du renseignement cubain sont passées de la lutte contre l’espionnage américain à la collecte de renseignements économiques. Ne se concentrant plus uniquement sur la contrecarrement des opérations de la CIA, les services de renseignement cubains se sont adaptés en se livrant à l’espionnage économique, au vol de technologies et à des cyberopérations pour soutenir le régime. La Havane a exploité les réseaux numériques, les logiciels malveillants et les technologies de surveillance pour infiltrer des entreprises étrangères, surveiller les communications et contourner les réglementations en matière de chiffrement. Des rapports suggèrent que Cuba a même exploré l’informatique quantique pour échapper aux mesures de cybersécurité. De plus, ses services de renseignement ont été impliqués dans des activités illégales, telles que le trafic de drogue et d’armes, pour générer des revenus et exercer une influence géopolitique. Dans le cadre de sa stratégie post-Guerre froide, Cuba a renforcé ses alliances avec des pays comme la Russie et la Chine, concluant des accords de partage de renseignements et autorisant Moscou et Pékin à exploiter des installations SIGINT sur l’île.

Au-delà des acteurs étatiques, Cuba a également collaboré avec des groupes non étatiques, échangeant des renseignements avec des organisations rebelles et des réseaux criminels en Amérique latine pour maintenir son emprise stratégique. [ source , source , source ]

4 opérations récentes des services de renseignement cubains contre les États-Unis

Si la Direction du contre-espionnage militaire cubain (CIM) se concentre principalement sur la protection des forces armées cubaines contre l’espionnage étranger et les menaces internes, la communauté du renseignement cubain, en particulier la Direction du renseignement cubain (DI), a également mené avec succès des infiltrations à long terme d’institutions américaines. Deux des cas les plus significatifs d’espionnage cubain contre les États-Unis impliquaient Manuel Rocha et Ana Montes. Tous deux opéraient sous la juridiction de la DI plutôt que de la CIM. Ces cas illustrent l’efficacité globale des opérations de renseignement cubaines. Elles reposent sur des agents idéologiques infiltrés plutôt que sur des motivations financières.

4.1 Ambassadeur Manuel Rocha

L’arrestation, en décembre 2023, de l’ancien ambassadeur des États-Unis Manuel Rocha, accusé d’espionnage pour Cuba, a révélé une infiltration de haut niveau et de longue durée du gouvernement américain. Il aurait agi comme agent cubain pendant plus de 40 ans (à partir du début des années 1980). Les agissements de Rocha ont été décrits comme l’un des plus importants scandales d’espionnage impliquant l’île communiste. Des éléments suggèrent que Rocha critiquait les États-Unis en privé tout en conservant une image conservatrice et pro-américaine en public. Cette stratégie lui a permis de gravir les échelons de la diplomatie américaine sans être repéré.

L’ancien chef du contre-espionnage de la CIA, James Olson, a souligné la sophistication des services de renseignement cubains, les qualifiant parfois de plus disciplinés et efficaces que le KGB. L’affaire Rocha a renforcé l’idée que Cuba, motivée par l’idéologie plutôt que par l’appât du gain, s’appuyait sur des agents profondément enracinés et de longue date pour recueillir des renseignements et contrer les politiques américaines au sein même des institutions américaines. Son arrestation a marqué l’une des opérations d’espionnage cubaines les plus dommageables révélées ces dernières années. [ source , source ]

4.2 Ana Montes, analyste DIA

Ana Belen Montes, analyste principale de la Defense Intelligence Agency (DIA), a été arrêtée peu après le 11 septembre pour espionnage au profit de Cuba. Recrutée dans les années 1980 en raison de ses positions critiques envers la politique étrangère américaine, elle a transmis des informations classifiées aux services de renseignement cubains pendant des années sans être rémunérée. Elle ne récupérait pas physiquement les documents classifiés, mais mémorisait des données militaires sensibles pendant la journée à la DIA et, la nuit, transcrivait ces informations de mémoire, les chiffrait sur des disques et les transmettait aux services de renseignement cubains. Elle communiquait avec ses agents par téléphone public, téléavertisseurs et transmissions radio codées à ondes courtes. Elle rencontrait également occasionnellement des agents cubains dans des restaurants de Washington et se rendait même à Cuba pour des débriefings directs.

Des soupçons ont surgi en 1996, menant à une enquête du FBI qui a confirmé son espionnage. Elle a été arrêtée pour l’empêcher d’avoir accès aux plans d’invasion américaine de l’Afghanistan. Montes a ensuite plaidé coupable, admettant avoir révélé l’identité de quatre agents américains infiltrés et a été condamnée à 25 ans de prison. [ source , source , source , source , source ]

5 Conclusion

Les opérations de contre-espionnage cubaines se sont révélées très efficaces. Passant des tactiques de la Guerre froide, soutenues par l’Union soviétique, à un appareil de renseignement moderne et adaptable, Cuba a mis en lumière la profonde infiltration cubaine au sein des institutions américaines. Des affaires d’espionnage très médiatisées, comme celles d’Ana Montes et de Manuel Rocha, confirment cette portée. Elles montrent comment La Havane s’appuie sur des espions idéologiques de longue date plutôt que sur des incitations financières. Cette stratégie a permis à des agents cubains d’échapper à la détection pendant des décennies. Cuba s’est également tournée vers l’espionnage économique et les cyberopérations. Le partage de renseignements avec ses alliés internationaux demeure un élément clé de sa stratégie. Malgré les défis économiques et politiques, Cuba entend maintenir sa pertinence stratégique. Ses efforts de contre-espionnage persistent, notamment en infiltrant les agences américaines et les réseaux mondiaux. L’espionnage cubain continue de s’adapter aux nouvelles menaces et opportunités offertes par un paysage du renseignement en constante évolution.

par Pierre Andrès | Avr 6, 2025 | Moments d'histoire

Attentat suicide : une tactique intemporelle, une menace permanente

L’attentat suicide est l’une des tactiques les plus dévastatrices psychologiquement dans la guerre et le terrorisme modernes. Bien que ses origines exactes soient controversées, divers acteurs ont employé cette stratégie à maintes reprises depuis plus d’un siècle dans le monde entier, avec des exemples récents en Amérique du Nord, en Europe, en Afrique et en Asie. Les attentats suicides sont économiques, mobiles et extrêmement difficiles à contrer, ce qui en fait un outil idéal pour les acteurs non étatiques. De l’assassinat du tsar Alexandre II en 1881 à l’attaque contre une patrouille paramilitaire dans la province pakistanaise du Baloutchistan au début du mois, les attentats suicides ont joué un rôle important dans les conflits motivés par des motivations géopolitiques, religieuses et idéologiques.

Cet article offre un bref aperçu des origines, de la méthodologie et de la justification psychologique des attentats-suicides afin d’illustrer la dynamique de cette menace persistante et les efforts déployés pour la contrer. La définition exacte d’un attentat-suicide fait débat, mais cet article se concentrera sur les incidents correspondant à la définition de Britannica : « acte par lequel un individu pose personnellement des explosifs et les fait exploser pour infliger les dommages les plus importants, se donnant ainsi la mort. » Cela exclut nécessairement l’examen de certains attentats-suicides bien connus, comme celui du 11 septembre.

Images provenant de : Tsahal , Tsahal , Unité du porte-parole de Tsahal , joeskillet

1 attentat suicide dans l’histoire (exemples notables)

1.1 XIXe et XXe siècles…

L’histoire exacte du premier attentat-suicide est très controversée, mais le premier incident généralement reconnu remonte au 13 mars 1881 à Saint-Pétersbourg, en Russie. IgnatyGrinevitsky, membre de l’organisation terroriste d’extrême gauche « La Volonté du Peuple », fit exploser un engin explosif improvisé aux pieds du tsar Alexandre II, en visite à Moscou, tuant les deux hommes et blessant grièvement 20 personnes présentes.

Dans les années 1980, les attentats-suicides ont été popularisés au Liban par le Hezbollah ; le groupe a lancé plus de vingt attaques de ce type contre les forces libanaises, israéliennes et américaines, ainsi que d’autres cibles. Le premier incident mondialement reconnu s’est produit à Beyrouth en 1981, à l’ambassade d’Irak. Un attentat-suicide à la voiture piégée a rasé le bâtiment et tué l’ambassadeur irakien, plusieurs groupes revendiquant l’attentat. S’en est suivie une campagne d’attentats-suicides dans le pays sous occupation israélienne. L’événement le plus célèbre de cette époque a eu lieu le 23 octobre 1983, lorsqu’un membre du Hezbollah a percuté une base navale américaine avec un camion transportant 900 kg d’explosifs, tuant 241 militaires américains.

[ source , source ]

1.2 …et jusqu’au 21e siècle

1.2.1 Les Tigres tamouls

Image du drapeau des Tigres tamouls [ source ]

Les Tigres de libération de l’Eelam tamoul (LTTE) , aussi appelés « Tigres tamouls », étaient un groupe séparatiste militant sri-lankais opérant principalement sur leur île et en Inde (1976-2009) ; ils luttaient pour un État tamoul indépendant. L’unité « Tigre noir » du groupe était une unité commando suicide, faisant des LTTE la première organisation insurgée à recourir systématiquement aux attentats-suicides. Les organisations terroristes en Afghanistan, en Irak et au Pakistan ont constaté l’efficacité de l’utilisation des kamikazes par les LTTE et ont imité cette technique. De 1980 à 2003, les LTTE ont été le leader mondial du terrorisme suicide. Ils ont inventé la ceinture d’explosifs et ont été les premiers à utiliser des femmes dans des attentats-suicides, ce qui a conduit à la création de soutiens-gorge contenant des engins explosifs improvisés (EEI).

Les opérations des Tigres tamouls ont été couronnées de succès. L’organisation a commis de nombreux assassinats de personnalités importantes. Parmi les plus notables, on peut citer :

- Rajiv Gandhi : ancien Premier ministre indien (tué en 1991 à Sriperumbudur, en Inde)

- Ranjan Wijeratne : ancien ministre d’État sri-lankais (1991, Colombo, Sri Lanka)

- RanasinghePremadasa : ancien président du Sri Lanka (1993, Colombo)

- Alfred Duraiyapah : ancien maire de Jaffna (Jaffna, Sri Lanka)

[ source , source , source ]

1.2.2 Attentat suicide d’Al-Qaïda

Camp Chapman : Cette base opérationnelle avancée de Khowst, en Afghanistan, a joué un rôle crucial dans les opérations de renseignement américaines pendant la guerre en Afghanistan. Le 30 décembre 2009, elle a été le théâtre d’une attaque meurtrière lorsqu’un officier du renseignement jordanien y a amené son informateur de confiance, Humam Khalil Abu-Mulal al-Balawi, pour des débriefings avec la CIA. Al-Balawi était en réalité un agent double travaillant pour Al-Qaïda et a fait exploser un engin explosif improvisé (EEI) porté sur le corps, tuant sept agents de la CIA, dont le chef de la base.

1.2.3 EIIL

Aéroport Atatürk : En juin 2016, trois membres de l’EIIL sont arrivés à l’aéroport international Atatürk en taxi. À l’approche du contrôle de sécurité, ils ont dégainé des armes automatiques et ouvert le feu. La sécurité de l’aéroport a rapidement réagi, engageant les assaillants dans un échange de tirs près de l’entrée du terminal. Dans le chaos, les assaillants ont fait exploser des gilets explosifs. Cet attentat-suicide coordonné a coûté la vie à 42 personnes et fait plus de 230 blessés. À la suite de cet attentat, le Premier ministre turc de l’époque, Binali Yildirim, a attribué l’attaque à l’État islamique en Irak et au Levant (EIIL).

1.2.4 JamaahIslamiyah

Cet attentat a eu lieu à Bali, en Indonésie, le 11 octobre 2022. Le Paddy’s Bar était un lieu fréquenté par les touristes. À 23h05, un kamikaze a fait exploser une ceinture dans le bar. Quelques secondes plus tard, une voiture piégée a explosé devant le Sari Club (juste en face du Paddy’s Bar). Peu après, une troisième bombe a explosé devant le consulat américain. Si l’attaque contre le consulat n’a fait aucun blessé, 202 personnes ont péri lors des deux premières explosions. Après l’incident, les forces de l’ordre indonésiennes ont arrêté plus de 30 terroristes présumés. Elles ont identifié la JamaahIslamiyah comme le groupe terroriste responsable de l’attentat. L’organisation était vaguement liée à Al-Qaïda.

[ source , source , source , source , source , source ]

2 justifications psychologiques aux attentats-suicides

Il n’existe pas de profil clair des kamikazes. La plupart d’entre eux ne présentent pas de troubles de la personnalité, restent psychologiquement stables et s’intègrent bien dans leur communauté.

Historiquement, la plupart des attentats-suicides ont été perpétrés pour des raisons politiques plutôt que religieuses. Cela dit, la religion joue souvent un rôle de motivation et de recrutement. L’action est motivée par un mélange d’humiliation, d’opinions politiques, de représailles et d’altruisme. L’attachement à la communauté, souvent religieuse, est un autre facteur de motivation très important pour les kamikazes. L’élément le plus important dans les attentats-suicides est l’approbation sociale et l’honneur, plutôt que la promesse religieuse du paradis.

À titre d’exemple de cette dynamique, la plupart des attentats-suicides perpétrés en Israël ont été perpétrés par des individus cherchant à se venger des actes commis par l’armée israélienne. De même, lorsque des photos des activités inappropriées des soldats américains à Abou Ghraib ont été rendues publiques, le nombre d’attentats-suicides en Irak a augmenté, principalement en raison du sentiment d’humiliation du peuple irakien.

[ source , source ]

Les 3 principaux acteurs des attentats-suicides

3.1 Acteurs religieux

La plupart des attentats-suicides modernes sont perçus comme des actes de terrorisme religieux. La plupart des kamikazes revendiquant une motivation religieuse sont des extrémistes islamiques qui prônent une conception glorifiée du martyre.

Des organisations comme Al-Qaïda, les Talibans, Boko Haram et Al-Shabab ont fréquemment recouru aux kamikazes au fil des ans, car cela leur confère un symbole fort (« propagande par le fait »). Ces attaques sont peu coûteuses et efficaces, très difficiles à contrer, et leur diffusion atteint presque toujours un public plus large que les autres formes d’attaques.

3.2 Acteurs politiques

Les attentats-suicides à motivation politique sont rares de nos jours, mais des organisations comme les LTTE, le Hamas et le Hezbollah ont eu recours à cette tactique pour atteindre des objectifs politiques, même si le recrutement des kamikazes repose sur des justifications religieuses. Leur recours aux attentats-suicides est né d’une volonté politique d’indépendance et de résistance aux injustices perpétrées par le gouvernement. Cela dit, les attentats-suicides sont très rarement motivés par l’un ou l’autre motif ; souvent, les acteurs religieux et les acteurs politiques sont confondus.

4 Avantage, Méthodologie et Défense

4.1 Avantages des attentats-suicides

Les attentats suicides sont un outil extrêmement efficace pour les terroristes. Si l’assassinat est l’objectif de certains attentats, le principal objectif de nombre d’entre eux est de semer la peur et de créer un sentiment d’incertitude au sein de la population. Cet objectif vise notamment à susciter un sentiment de terreur psychologique parmi les forces qu’ils combattent et parmi les civils. Les kamikazes analysent leurs tactiques à travers cette question : vont-ils susciter la peur et créer de l’instabilité au sein de la communauté ?

L’un des avantages des attentats-suicides réside dans le fait que les auteurs sont difficiles à identifier avant d’entrer en phase opérationnelle. De plus, les assaillants sont généralement mobiles, ce qui leur permet de changer de cible à la dernière minute, si nécessaire. Aucun plan d’évasion n’est nécessaire. Ces attaques sont également peu coûteuses et faciles à réaliser, chaque attaque de petite envergure coûtant environ 150 dollars américains.

Le principal obstacle aux opérations d’attentats-suicides est le recrutement. Identifier une personne prête à se sacrifier est un défi ; trouver quelqu’un qui ne reculera pas le moment venu est encore plus difficile. De plus, la préparation et le conditionnement psychologique d’un kamikaze potentiel peuvent être un processus long et complexe.

Deux méthodes particulièrement sinistres pour recruter des kamikazes sont le conditionnement d’enfants pour commettre des attentats et le recours à des individus loyaux qui ignorent qu’une tâche qui leur est confiée – comme livrer à une cible un engin explosif improvisé dissimulé dans un colis – entraînera leur mort. Dans certains cas, les assaillants combinent les deux tactiques, envoyant des enfants inconscients comme kamikazes pour atteindre leurs objectifs.

[ source , source , source ]

4.2 Méthodologie des attentats-suicides

Les kamikazes larguent généralement leur engin explosif improvisé à pied ou à bord d’un véhicule. Ils portent généralement un sous-vêtement – gilet, ceinture, soutien-gorge ou harnais – qui retient l’engin. Tous les engins explosifs improvisés sont composés de quatre éléments principaux, connus sous l’acronyme PIES :

- (P)ource : Une source d’alimentation pour l’appareil, souvent une petite batterie.

- (Initiateur) : Le détonateur, tel qu’un détonateur improvisé, qui déclenche la réaction en chaîne conduisant à la charge explosive principale.

- (E)xplosif : Les principaux matériaux explosifs (TNT, RDX, PETN, etc.)

- (S)witch : Dispositif qui relie la source d’alimentation et le détonateur – interrupteur mécanique, minuterie électrique, etc.

Avec les dispositifs suicides, il y a généralement deux aspects supplémentaires :

Éclats d’obus : matériaux métalliques, tels que des roulements à billes, des vis et des clous, qui agissent comme projectiles après l’explosion. Les éclats d’obus sont la principale cause de décès lors d’attentats suicides.

Camouflage : Matériau qui dissimule la bombe sur le bombardier ou dans le véhicule du bombardier.

Exemple de gilet suicidaire [ source ]

La méthodologie d’un attentat-suicide varie selon l’opération. Par exemple, une opération typique à pied, avec gilet pare-balles, implique que le kamikaze rencontre son commanditaire (chef de service) dans un refuge. Ce dernier tente de détendre l’atmosphère et de mettre le kamikaze à l’aise. En l’absence de points de contrôle, le kamikaze enfile généralement son gilet pare-balles dans le refuge. Le commanditaire conduit ensuite le kamikaze à proximité immédiate de la cible afin que celui-ci puisse sortir du véhicule, marcher jusqu’à sa cible désignée, puis faire exploser l’engin.

Les organisateurs d’attentats suicides emploient des personnes de tous horizons, dont des femmes et des enfants, pour lancer l’engin explosif. Par exemple, en 2024 au Nigéria, trois femmes kamikazes ont tué 40 personnes. Un kamikaze peut ressembler à n’importe qui et son approche de la cible, si elle est effectuée correctement, n’attirera pas l’attention ni ne déclenchera d’alarme.

[ source ] [ source ] [ source ]

4.3 Contre-mesures

Il est quasiment impossible de se défendre contre un attentat suicide si le kamikaze se trouve à portée de sa cible. La meilleure défense contre les attentats suicides réside dans la prévention, notamment en consacrant des ressources à la lutte contre la célébration du suicide et du martyre, ainsi qu’en menant une collecte de renseignements agressive contre les groupes susceptibles d’employer cette tactique. Le succès de l’armée israélienne dans la prévention des attentats suicides est attribué à ses capacités de collecte de renseignements.

Le Département de la sécurité intérieure des États-Unis (DHS) a adopté une approche en quatre étapes pour gérer la menace des kamikazes, résumée ici :

- Prévention. Lancer une campagne de sensibilisation auprès des publics considérés comme des cibles potentielles d’attentats-suicides. Les mesures de prévention préconisées peuvent inclure le renforcement de la sécurité par des alarmes, l’accréditation, le contrôle, la vidéosurveillance, l’établissement de plans d’évacuation clairs, le maintien d’une présence de sécurité visible, la réalisation d’exercices réguliers et, si possible, la collaboration avec les centres de renseignement et les programmes de sensibilisation pour identifier les menaces et améliorer la préparation.

- Protection. Elle peut inclure des mesures telles que l’établissement d’un périmètre extérieur pour créer une zone tampon et intercepter les menaces, la mise en œuvre de protocoles de confinement automatique, la garantie de ressources de secours, la réalisation de recherches canines aléatoires pour la détection d’explosifs, la variation des schémas de recherche pour perturber la surveillance, l’installation d’un système de notification de masse avec alertes multiples, l’identification des politiques de recours à la force, la création d’une zone de sécurité physique et le maintien de mesures de sécurité strictes pour atténuer les risques.

- Intervention. Cela pourrait impliquer d’alerter les équipes de sécurité et d’intervention, de coordonner l’évacuation à distance, de recenser le personnel, de rester vigilant (en cas d’engins secondaires, de détonations à distance et d’effets de souffle) et d’établir une zone de triage des blessés et un site d’évacuation médicale sécurisé.

- Récupération. Cela pourrait impliquer le maintien d’une sécurité renforcée pour prévenir les attaques ultérieures, la vigilance face aux menaces secondaires parmi les victimes, la surveillance de la zone à la recherche d’engins explosifs improvisés (EEI) et l’évaluation des dégâts, le réapprovisionnement des ressources, l’accompagnement des intervenants et des victimes dans la gestion du stress, la rédaction d’un rapport après action, la mise en œuvre des enseignements tirés et la garantie de la sécurité du site par le personnel.

[ source , source , source , source ]

5 conséquences des attentats suicides

Effets psychologiques. Au-delà de la terreur générale, les attentats-suicides ont un impact durable sur les survivants et les témoins. Ils entraînent des taux beaucoup plus élevés de syndrome de stress post-traumatique (SSPT) chez le personnel militaire et les survivants. Dans une étude publiée par PubMed en 2010, environ 42 % des survivants d’attentats-suicides présentaient initialement un SSPT subclinique ou plus. [ source , source ]

Attaque secondaire : Une tactique courante consiste à attaquer en second lieu. Lors de la planification, les terroristes anticipent la direction que prendra la foule après l’attaque et placent un engin explosif improvisé (IED) à cet endroit pour nuire à la foule en fuite et aux premiers intervenants.

6 Conclusion

Les attentats-suicides ont une longue histoire et sont devenus un outil de destruction psychologique et politique. La relative facilité et le faible coût de ces opérations garantissent leur utilisation continue, même face aux contre-mesures, notamment le renforcement des collectes de renseignements. Comprendre l’histoire, la justification psychologique et l’avantage stratégique des attentats-suicides est essentiel pour élaborer des stratégies antiterroristes visant à atténuer les conséquences de ces attaques.