par Aics-sr | Jan 27, 2024 | Actualités organisation AICS-SR

Les soldats de l’armée américaine affectés au peloton « Wild Bill », au 1er Escadron, au 7e Régiment de cavalerie et au 1er Bataillon, 4e Régiment d’infanterie, mènent une formation à la guerre électronique pendant la résolution combinée XV, le 23 février 2021, dans la zone d’entraînement de Hohenfels. CombinedResolve XV est un exercice multinational dirigé par le Département de l’armée et conçu pour renforcer l’état de préparation de la 1re Brigade blindée, de la 1re Division de cavalerie et améliorer l’interopérabilité avec les forces alliées et les pays partenaires pour combattre et gagner contre tout adversaire. (Photo de l’armée américaine par le Sgt. Julian Padua)

La guerre évolue constamment, les nouvelles technologies faisant passer les capacités opérationnelles des forces de l’imaginaire au réel. À l’ère de l’informatique, cela s’est manifesté par le développement de la guerre électronique (GE). La guerre électronique est un aspect souvent négligé de la guerre en raison de sa nature technique. Alors que l’individu moyen peut rapidement comprendre l’emploi des forces terrestres, navales ou aériennes conventionnelles, les capacités de guerre électronique défient toute explication simple. Tous les conflits depuis l’adoption de la radio incluent la guerre électronique. Dans les conflits futurs, la guerre électronique jouera sans aucun doute un rôle de plus en plus important à mesure que les armes de guerre gagneront en sophistication et en réseau. Il est donc important de définir ce qu’implique exactement la guerre électronique et comment elle a été utilisée dans le passé.

1.0 : Définir la guerre électronique

En termes simples, la guerre électronique consiste à utiliser le spectre électromagnétique pour faciliter les opérations de combat ( source ). Comme le dit BAE Systems, « [d]offrir cet avantage critique pour soutenir la mission est la raison d’être de la guerre électronique (GE) » ( source ). Ce n’est qu’un aspect d’une opération militaire moderne, bien qu’important. Sur le champ de bataille moderne, la guerre électronique est un multiplicateur de force. Les multiplicateurs de force sont des composants de soutien qui améliorent les capacités de mission d’une unité donnée ( source ).

« Le but de la guerre électronique est de priver l’adversaire de l’avantage du spectre électromagnétique et de garantir un accès amical et sans entrave au spectre électromagnétique. »

OTAN

La guerre électronique combine donc toute la suite des aspects offensifs, défensifs et de soutien. Ceux-ci seront chacun explorés. Il est important de comprendre que ces capacités sont complémentaires. Le brouillage radar, une facette des attaques électroniques, peut également remplir un rôle de protection électronique. De même, les véhicules équipés pour la guerre électronique ne sont pas alignés sur un aspect de la guerre électronique. En règle générale, ils peuvent mener l’ensemble de la triade d’opérations.

2.0 : Support électronique

Le support électronique (ES) est la partie assistante de la guerre électronique. ES est « concerné par [la] détection, la radiogoniométrie, la localisation, l’interception, l’identification, l’enregistrement et l’analyse des signaux radar et de communication » ( source ). Cela comprend le radar, le sonar, l’équipement radiogoniométrique, l’IFF, etc. Si vous voyez une cible en premier, vous pouvez tirer en premier. Si vous tirez en premier, vous avez de meilleures chances d’éliminer la menace ( source ). Mieux encore, grâce à la reconnaissance des points forts et faibles de l’ennemi, les unités peuvent être guidées pour infliger un maximum de dégâts avec un minimum de pertes pour les forces amies. Dans la terminologie de l’OTAN, on parle de mesures de soutien électronique (ESM).

2.1 : Étude de cas /// Opération Iraqi Freedom

Au cours de l’opération Iraqi Freedom, la troupe Y des Royal Marines a utilisé la guerre électronique avec beaucoup d’efficacité. La troupe Y est la première unité de première ligne de renseignement électromagnétique (sigint) de l’unité. Pour l’invasion de 2003, il s’est déployé avec 40 Commandos et les Queen’s Royal Dragoons ( source ). Grâce aux communications interceptées, la troupe Y a permis à ces unités de contourner les embuscades des Fedayin tendues le long de la poussée vers Bassorah ( source ). En outre, la troupe Y a traqué des membres clés baasistes à Bassorah ( source ). Cela a permis aux forces britanniques de lancer des attaques précises pour cibler ces menaces potentielles lors de la sécurisation de la ville.

Membres du peloton de mortiers 40 Royal Marine Commando, 2004. La troupe Y, intégrée à l’unité pendant l’opération Iraqi Freedom, a joué un rôle essentiel dans la fourniture de capacités de guerre électronique au groupement tactique. Image originale : https://collection.nam.ac.uk/detail.php?acc=2005-01-67-38

2.2 : Étude de cas /// Opération Tempête du Désert

Les avions aéroportés d’alerte et de contrôle (AWACS) de la coalition ont facilité la réussite de la campagne aérienne contre l’Irak lors de l’opération Desert Storm ( source ). Les AWACS étaient essentiels pour guider les frappes sur la cible et identifier les amis des ennemis ( source ). Desert Storm reste la plus grande campagne aérienne depuis la Seconde Guerre mondiale grâce aux ES fournis par ces contrôleurs AWACS ( source ).

Un système d’alerte et de contrôle des aéronefs E-3 de l’USAir Force (AWACS) patrouille dans l’espace aérien irakien et syrien dans le cadre de l’opération inhérente résoudre, le 27 novembre 2017. L’AWACS E-3 fournit une capacité de contrôle aérien tactique sur un espace aérien contesté avec un terrain limité radar lors de missions de combat pour les forces américaines et de la coalition. Une telle capacité a permis le succès de l’opération Tempêtes du désert. (Photo de l’US Air Force par le sergent technique Gregory Brook). Source originale : https://www.dvidshub.net/image/4036721/awacs-patrols-skies

2.3 : Étude de cas /// Guerre des Malouines

Les échecs en ES peuvent être dangereux. Lors de la guerre des Malouines , le HMS Sheffield a coulé à cause d’une frappe de missile Exocet ( source ). Bien que capable de détecter une telle attaque, une série d’échecs en cascade a fait que la frappe est passée inaperçue jusqu’à ce qu’il soit trop tard ( source ). La transmission d’un autre navire britannique a « masqué » le radar de Sheffield, empêchant l’identification de l’avion qui a lancé la frappe ( source ). Un navire ami avait en effet identifié le Super Étendard transportant le missile, mais Sheffield a ignoré l’avertissement en raison de plusieurs jours de fausses alarmes ( source ). En conséquence, le navire était en veille défensive, avec la moitié de l’équipage au repos ( source ). Le résultat final de ces échecs dans la conduite correcte de l’ES a été la mort de 20 membres d’équipage, 26 autres blessés et la première perte au combat d’un navire de la Royal Navy depuis la Seconde Guerre mondiale ( source ).

Le HMS Sheffield après avoir subi une frappe de missile Exocet. L’incapacité/l’échec du navire à effectuer correctement l’ES a fait 46 victimes, dont 20 morts. Source originale : https://i.imgur.com/ygELfvh.jpg

3.0 : Attaque électronique

L’attaque électronique (EA) utilise intentionnellement le spectre électromagnétique pour perturber l’ennemi ( source ). Il est souvent utilisé avec l’expression « [d]interrompre, nier, dégrader, détruire ou tromper » ( source ). Cela peut se faire en première ligne, dans les zones arrière ou même viser les infrastructures situées à l’intérieur de leurs frontières. Cela peut impliquer la destruction physique d’une cible ou simplement dégrader l’utilité du spectre électromagnétique pour l’ennemi ( source ). Des exemples du premier incluent le HARM air-sol, ou missile anti-radiation à grande vitesse, qui se verrouille sur les radars ennemis émetteurs. Parmi ces derniers, citons les brouilleurs de radar, qui aveuglent ou perturbent les opérations radar de l’ennemi, entravant ainsi les capacités de défense aérienne ( source ).

3.1 : Étude de cas /// Campagne aérienne de tempête du désert

La campagne aérienne de l’opération Desert Storm est un brillant exemple des capacités d’EA. Le système de défense aérienne intégré irakien, IDAS, était l’un des plus sophistiqués technologiquement au monde au moment du début des hostilités ( source ). La société RAND estime que l’Irak détenait 16 000 missiles sol-air (SAM) ( source ). Cependant, aux premières heures du 17 janvier 1991, un raid audacieux des AH-64 Apache a détruit une installation radar fournissant des ES à quatre bases aériennes irakiennes et à Bagdad, annulant cet avantage ( source ). Selon les mots du commandant des forces de la coalition, cela a « arraché les yeux » à l’IDAS irakien ( source ). Dans la première heure, les forces de la coalition ont détruit le « cœur » de l’IDAS irakien ( source ). En 36, il fut pratiquement éliminé ( source ).

Un F-4 Phantom II menant une mission Wild Weasel lors de l’opération Desert Storm, armé d’AGM-88 HARM (missile anti-radiation à grande vitesse). De telles missions, composante de l’EA, ont été essentielles dans SEAD et DEAD, permettant le succès de la campagne aérienne. Image originale : ID de l’US Air Force : DFSC7802091

Les semaines suivantes verraient les AWACS brouiller les radars et les communications ennemis ainsi que la suppression et la destruction des défenses aériennes ennemies, SEAD/DEAD, à travers des missions Wild Weasel ( source ).

3.2 : Étude de cas /// Campagne Desert Storm Ground

Sur le terrain, les équipes SAS ont détruit des câbles à fibres optiques irakiens sécurisés ( source ). Cela a contraint l’armée irakienne à intervenir sur les ondes, où le trafic pouvait être intercepté. Les forces de la coalition ont diffusé à pleine puissance les enregistrements du trafic radio antérieur pendant la campagne terrestre ( source ). Cela a trompé les Irakiens qui interceptaient ces communications en leur faisant croire qu’une force se déplaçait ailleurs ( source ). Les agents du renseignement ont distribué de faux ordres, semant encore plus la confusion dans les unités irakiennes ( source ).

SAS britannique pendant l’opération Desert Storm, dont l’un porte une tenue appropriée à la région. Les forces spéciales ont mené des opérations de guerre électronique essentielles pendant la campagne. Source originale : https://i.imgur.com/AjmYqEh.jpg

Le résultat de la guerre du Golfe fut une victoire éclatante de la coalition. Les commentateurs y font souvent référence comme la première « guerre de l’information » où la guerre électronique est passée « de manière décisive d’un rôle de soutien à un rôle de combat » ( source ).

4.0 : Protection électronique

Le compteur de l’EA est la protection électronique (EP). L’EP, comme son nom l’indique, implique la protection des capacités amies d’utiliser le spectre électromagnétique ( source ). Cela inclut l’EA des amis et des ennemis ( source ). S’il est appliqué correctement, le PE est difficile à identifier. Cela signifierait que les choses se passeraient comme d’habitude, y compris en ce qui concerne la conduite d’EA et d’ES. Compte tenu de la dépendance à cet égard pour la communication, le transfert de données et le ciblage, l’EP a été au centre des efforts militaires visant à moderniser les capacités de guerre électronique ( source ). Compte tenu de la grande diversité des cibles potentielles de l’ÉE, les technologies et les procédures ne sont pas toujours universellement protectrices. Le cryptage fonctionne bien pour empêcher l’interception ennemie des communications radio, mais ne fonctionnerait pas lorsqu’il était appliqué au brouillage radar. Les leurres jouent un rôle déterminant dans la prévention des frappes de missiles anti-radiations ou infrarouges, mais ne seraient pas applicables si l’ennemi brouille les communications ou le radar. L’EP est donc plus spécialisée que les autres écoles de guerre électronique.

4.1 : Étude de cas /// Heures d’ouverture de la guerre russo-ukrainienne

L’invasion russe de l’Ukraine en février 2022 s’est ouverte de manière tristement célèbre avec un assaut largement médiatisé sur l’aérodrome d’Hostomel, à seulement 10 km au nord-ouest de Kiev ( source ). L’EA russe a empêché les défenses aériennes ukrainiennes autour de la capitale d’abattre les hélicoptères qui s’approchaient, permettant ainsi aux formations VDV d’atterrir et de retenir l’aéroport pendant plusieurs heures ( source ). De plus, la dégradation de ce réseau a permis aux avions russes de frapper profondément en Ukraine, frappant plus de 100 cibles, notamment des installations radar à longue portée, des bases et des sites de stockage de munitions ( source ). Cela constitue un sérieux manque d’EP de la part des forces ukrainiennes, qui avaient déjà affronté les capacités russes de guerre électronique lors de l’invasion de la Crimée en 2014 ( source ).

Des avions de combat survolent une ville peuplée d’Ukraine. Les premières guerres mondiales russes, lors de leur invasion de l’Ukraine, permettaient aux avions à réaction de parcourir le ciel sans craindre d’attaques au sol, un aspect de la guerre perdue depuis.

4.2 : Étude de cas /// Guerre russo-ukrainienne

Cependant, alors que la progression vers Kiev échouait, l’EA russe ne pouvait plus priver les forces ukrainiennes de l’utilisation du spectre électromagnétique sans faire de même avec leurs unités de première ligne ( source ). Le RUSI, le Royal United Services Institute, qualifie cela de « fratricide électronique » ( source ). Les forces russes n’ont pas pu communiquer efficacement, aggravant une situation déjà chaotique. Le manque de préparation – les unités n’étaient informées de leurs missions que 24 heures avant le jour J – signifiait que les forces situées sur le même axe d’attaque n’avaient pas le temps d’échanger des clés de chiffrement ( source ). La dégradation générale du radar des deux côtés a permis aux avions de faire de profondes incursions dans les zones arrière en grande partie sans être inquiétés ( source ). À peine une semaine après le début du conflit, l’EA russe a en grande partie cessé ( source ).

Les forces ukrainiennes posent avec un radar de surveillance du champ de bataille SNAR-10M1 capturé. L’incapacité de fournir une EP adéquate et l’offensive hésitante ont amené les forces russes à abandonner ce véhicule, car il serait inutile avec des EA russes sophistiqués contre les radars dans la zone d’opération. Source originale : https://www.oryxspioenkop.com/2022/02/attack-on-europe-documenting-equipment.html

La guerre continue toujours. Cependant, il est clair que l’arrêt de l’EA est le résultat de la mauvaise qualité du PE russe. Les avions épousent le terrain pour réduire la possibilité d’un verrouillage radar des SAM ( source ). L’utilisation de drones militaires et commerciaux, facilement brouillés lorsque la guerre électronique fonctionne comme prévu, se poursuit à un rythme effréné ( source ). Le manque de radios cryptées en Russie signifie que les forces ukrainiennes pourraient intercepter les communications et frapper les quartiers généraux à volonté ( source ).

5.0 : Résumé

La guerre électronique fait partie intégrante de tout conflit moderne. La capacité de dégrader la coordination et les représailles de votre ennemi a toujours été un sujet d’un immense intérêt pour les penseurs militaires. La guerre électronique constitue l’aspect le plus moderne de ce désir et confère des capacités sans précédent aux forces capables de bien la mener. Ne pas le faire entraînerait une guerre d’usure sanglante, comme on le voit actuellement dans la guerre russo-ukrainienne.

par Aics-sr | Jan 10, 2024 | Actualités organisation AICS-SR

La technologie constitue l’épine dorsale de la manière dont le monde communique. Bien avant l’histoire enregistrée, divers moyens de relayer l’information utilisant des systèmes non électriques ont vu le jour. Ceux-ci incluent des instruments (tels que des tambours), des signaux de fumée et des drapeaux. L’électricité a révolutionné les moyens de communication. Les militaires et les gouvernements ont immédiatement compris les énormes avantages apportés par la visibilité hors ligne et, plus tard, par les communications internationales.

Les armées pourraient mieux s’organiser sur le terrain, tandis que les gouvernements pourraient mener leur diplomatie de manière plus centralisée et plus rapide. Simultanément, les experts du renseignement ont reconnu les vulnérabilités présentes dans la transmission d’informations via des signaux qui ne respectent pas les frontières nationales. Cette branche du renseignement s’appelle le renseignement électromagnétique, ou SIGINT. Les signaux peuvent provenir de nombreux systèmes et SIGINT s’intéresse à tous. Ceux-ci incluent les radars, les systèmes d’armes, les communications diplomatiques, les infrastructures surveillées électroniquement, la finance, l’industrie, etc.

Les soldats de la Garde nationale de Pennsylvanie s’entraînent le 17 mars 2022, à fort Indiantown Gap, en Pennsylvanie, sur le nouveau système tactique de guerre électronique et de renseignement sur les signaux (TDEWS). ( Photo de la Garde nationale américaine par le sergent Zane Craig )

À mesure que la technologie s’améliore, notre dépendance aux signaux s’améliore également. La prédominance des appareils intelligents en est un excellent exemple, toutes les données étant transmises et échangées via l’Internet des objets ( source ). Le SIGINT restera un élément essentiel des opérations de renseignement aussi longtemps que les signaux feront partie de la communication.

1.0 Qu’est-ce que le SIGINT ?

SIGINT, ou renseignement électromagnétique, fait référence au renseignement dérivé de signaux électroniques. Les praticiens le font généralement par le biais d’interceptions, d’« écoutes » de transmissions non destinées à l’intercepteur. Comme cette définition l’implique, SIGINT est une vaste discipline. Les types de SIGINT incluent COMINT, ELINT et FISINT. Les deux premiers comportent des sous-catégories supplémentaires.

1.1 COMINT

COMINT, ou Communications Intelligence, collecte et analyse et intercepte les signaux de communication de groupes ou d’individus ( source ). COMINT comprend trois sous-catégories principales ;

- Interception vocale, c’est-à-dire appels téléphoniques, communications radio non cryptées et bugs.

- Interception de textes, notamment e-mails, SMS, code morse et fax.

- L’interception des canaux de signalisation concerne les métadonnées qui permettent les liens de communication avec une cible souhaitée. Cela a pour effet d’affiner la recherche géographique d’une cible ( source ).

1.2 ÉLIN

ELINT, ou Intelligence électronique, fait référence à l’intelligence dérivée de signaux électroniques. Les sous-catégories d’ELINT comprennent :

- TechELINT, ou Technical ELINT, fournit des informations techniques sur le signal et l’appareil émettant ledit signal ( source ). TechELINT peut éclairer les capacités générales d’un système, par exemple un radar. Des contre-mesures peuvent alors être développées en utilisant ces renseignements comme guide.

- OpELINT est l’abréviation de la NSA pour Operational ELINT, souvent appelé ElectronicOrder of Battle. La mission d’OpELINT est d’assister les opérations militaires en générant des évaluations des menaces (connues sous le nom d’ELINT tactique), en trouvant des cibles ELINT et en définissant leur « modèle opérationnel » ( source ).

- TELINT, Telemetry Intelligence, traite de la télémétrie des appareils, c’est-à-dire du flux continu de données concernant la localisation, la vitesse et d’autres lectures d’instruments vers les contrôleurs au sol. La NSA ne considère plus TELINT comme un sous-type d’ELINT .

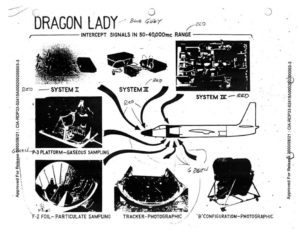

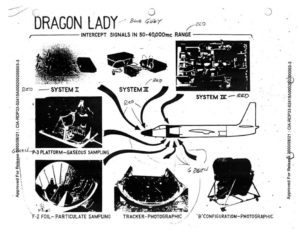

Ce document du Strategic Air Command montre où l’U-2 transportait les caméras, trois capteurs SIGINT et l’équipement d’échantillonnage pour essais nucléaires. ( Archives de la sécurité nationale )

1.3 FISINT

FISINT signifie Foreign Instrumentation Signals Intelligence et est une évolution de TELINT. Il poursuit des objectifs similaires. FISINT traite de la télémétrie associée aux « tests et opérations de systèmes aériens, spatiaux, de surface ou souterrains »

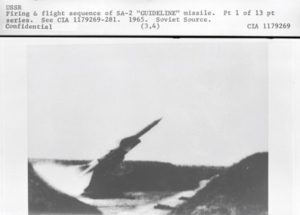

Documents de la CIA concernant le SA-2, qui a abattu Gary Powers en 1960. FISINT est utilisé pour éviter des incidents similaires dans le présent. ( Central Intelligence Agency, située à la National Archives and Records Administration )

2.0 Pourquoi le SIGINT est-il important ?

Une grande partie du monde moderne utilise des signaux pour transmettre des informations. Ainsi, SIGINT donne aux organismes de renseignement les moyens de surveiller le trafic dans l’éther. Comme le dit la NSA, le SIGINT est « une fenêtre vitale pour notre nation sur les capacités, les actions et les intentions des adversaires étrangers » ( source ). Les praticiens peuvent utiliser SIGINT pour des opérations militaires, de dissuasion, d’initiatives diplomatiques ou d’élaboration de politiques.

2.1 Étude de cas – SALT I et II

SALT, ou Traité de limitation des armements stratégiques, était un élément essentiel de la détente, de l’apaisement des tensions entre l’Est et l’Ouest pendant la guerre froide. L’essentiel pour SALT était l’application de ses mandats. Bien entendu, une partie n’accepterait guère le contrôle des armements si l’autre ne se soumettait pas aux mêmes mesures. Ils ont assuré le respect du traité, en partie, grâce à TELINT.

Photographie du président Gerald R. Ford menant une réunion nocturne avec ses conseillers pour discuter d’une note reçue du secrétaire général soviétique Leonid Brejnev au sujet des pourparlers sur la limitation des armements stratégiques (SALT), 18/03/1976. ( Photographie de la Maison Blanche A8860-19A )

L’article V du SALT I stipule : « Chaque partie s’engage à ne pas recourir à des mesures de dissimulation délibérées qui empêchent la vérification par des moyens techniques nationaux du respect des dispositions du présent accord intérimaire » ( source ).

SALT II développe cette idée en déclarant : « aucune des Parties ne s’engagera dans un refus délibéré de l’information télémétrique, par exemple en utilisant le cryptage télémétrique, chaque fois qu’un tel refus entrave la vérification du respect des dispositions du Traité » ( source ).

SALT I et II étaient des traités historiques. Les développements technologiques récents menacent la destruction mutuelle assurée (MAD), la doctrine qui a empêché la guerre entre l’Est et l’Ouest. Les défenses antimissiles balistiques (ABM) et les ogives multiples de véhicules de rentrée à ciblage indépendant (MIRV) ont changé le calcul d’une guerre nucléaire théorique ( source ). Désormais, les États qui ont tiré les premiers pourraient vraisemblablement éviter des représailles de la partie adverse. SALT I et II ont limité le nombre de sites AMB et de munitions MIRV, réduisant ainsi l’effet déstabilisateur de ces développements ( source ). Bien que SALT I et II n’aient finalement pas atteint leur maturité, ils ont conduit à la création de START, qui répond à des objectifs similaires avec des mécanismes d’application similaires. Le SIGINT est essentiel au maintien du MAD et, par conséquent, à la prévention d’une guerre nucléaire.

3.0 Comment effectuer un SIGINT

SIGINT a une courbe d’apprentissage abrupte et un faible coût d’entrée. Les agences gouvernementales s’en occupent traditionnellement. En effet, ils ont accès à une technologie sophistiquée pour permettre la génération de SIGINT. Cependant, grâce aux progrès des logiciels et de la technologie grand public, les gens ordinaires peuvent s’engager dans SIGINT.

Les programmes nécessaires à SIGINT nécessitent généralement des systèmes d’exploitation Windows ou Linux. De plus, des options gratuites et payantes sont disponibles, les options payantes accordant généralement plus de capacités SIGINT. Des exemples de tels logiciels incluent Touchstone , Sigmira et SPECTRE . Une liste complète, avec les fonctionnalités, est disponible sur RTL-SRD .

En plus des logiciels, certains accessoires matériels sont indispensables. Les dongles SDR, ou Software Defined Radio, permettent au matériel d’exploiter le spectre électromagnétique. Les options populaires coûtent environ 30 à 40 dollars, comme le montre le blog RTL-SDR V3 R860 . Une antenne est également requise. Certaines antennes sont livrées dans un emballage avec un SDR, tandis que vous pouvez en trouver d’autres séparément . Les exemples fournis ci-dessus sont suffisants pour le SIGINT débutant, qui sera détaillé ci-dessous. Sachez toutefois que les opérations plus intensives nécessitent du matériel plus coûteux et souvent une puissance supplémentaire.

3.1 : Interception radio HAM haute fréquence (HF).

La liste de contrôle suivante enseignera une méthode simple pour suivre les transpondeurs d’avion. Ce tutoriel suppose que vous disposez d’un dongle RTL .

- Téléchargez et installez SDR# avec les plugins communautaires . Vous pouvez télécharger le package SDR, mais les plugins communautaires constituent une excellente mise à niveau de la qualité de vie. Assurez-vous d’ajouter les plugins dans le programme d’installation et d’installer le programme dans votre répertoire racine (c’est-à-dire le lecteur C:\).

- Assurez-vous de brancher votre SDR sur votre ordinateur.

- Recherchez votre dossier d’installation et ouvrez SDR.exe. Sélectionnez l’option USB de votre RTL SDR dans l’onglet sources en haut à droite.

- Cliquez sur l’icône en forme de rouage en haut de l’écran. Une fenêtre de contrôleur s’ouvrira.

- Choisissez 2,8 MSPS pour [Sample Rate] et Direct Sampling (branche q) pour [Sampling Mode].

- Fermez l’écran et appuyez sur le bouton de lecture en haut de l’écran. Vous devriez recevoir des signaux radio, mais vous devez vous connecter à des fréquences spécifiques.

La Radio Society of Great Britain dispose d’une liste de bandes HF utilisées quotidiennement. Sachez que le SDR# utilise le hertz, alors que le mégahertz est l’unité typique des communications radio. Ainsi, une fréquence dans la bande des 20 mètres apparaîtrait par exemple sous la forme 00.014.125.000 en SDR#. Les bandes sont les suivantes ( source );

- 80 mètres : 3 500 – 3 800 MHz

- 60 mètres : 5MHz

- 30 mètres : 7 000 – 7 200 MHz

- 20 mètres : 14.000 – 14.350MHz

- 17 mètres : 18,068 – 18,168 MHz

- 15 mètres : 21 000 – 21 450 MHz

- 12 mètres : 24,890 – 24,990 MHz

- 10 mètres : 28 000 – 29 700 MHz

Le tutoriel ci-dessus est un démarreur de base pour DIY SIGINT. Il existe d’innombrables façons d’utiliser les logiciels mentionnés et des centaines d’autres programmes que je ne mentionne pas. Explorez le logiciel vous-même et profitez des centaines de guides disponibles gratuitement en ligne.

4.0 Trucs et astuces pour SIGINT

Comme mentionné précédemment, SIGINT a une courbe d’apprentissage abrupte. Il est donc important de vous familiariser avec les composants que vous utiliserez. Vous trouverez ci-dessous quelques conseils pour tirer le meilleur parti de vos efforts.

- Utilisez des guides Internet. C’est un excellent moyen de vous familiariser avec l’interception SDR.

- Explorez le logiciel vous-même. Bien que les guides soient excellents, expérimenter le logiciel vous donnera une meilleure idée des capacités logicielles et matérielles.

- Familiarisez-vous avec la terminologie utilisée dans SIGINT, notamment concernant le trafic radio. Entrer complètement à l’aveugle est possible, mais cela rend la courbe d’apprentissage encore plus abrupte.

5.0 Erreurs courantes à éviter lors de l’utilisation de SIGINT

La plus grande erreur que font beaucoup de gens est de se lancer à fond immédiatement. Résistez à la tentation d’acheter un kit SDR coûteux jusqu’à ce que vous soyez familiarisé avec des configurations plus basiques. À mesure que le prix augmente, ses capacités augmentent également ; il est facile de se sentir dépassé.

Attention, si vous envisagez d’émettre , vous êtes légalement tenu d’avoir une licence radio HAM. Recherchez les exigences spécifiques du pays dans lequel vous résidez. La plupart des pays exigent que les opérateurs passent un examen avant d’obtenir une licence.

Il est essentiel de comprendre que le SIGINT est un renseignement supplémentaire. Bien qu’elle puisse fonctionner en vase clos, elle fonctionne mieux lorsqu’elle est combinée à d’autres formes d’intelligence. SIGINT est réputé irréprochable en raison de son caractère impartial. Ainsi, les décideurs politiques et les chefs du renseignement y accordent souvent trop d’importance par rapport à d’autres moyens de renseignement, tels que HUMINT ( source ). Cependant, une dépendance excessive à l’égard du SIGINT et d’autres collectes techniques a entraîné de nombreux échecs en matière de renseignement. Ceux-ci inclus; l’offensive du Têt, la révolution iranienne, l’invasion soviétique de l’Afghanistan et les essais nucléaires de l’Inde ( source ).

6.0 Outils et ressources pour SIGINT

Il existe des centaines d’excellents guides d’utilisation du SRC. « Le guide du débutant sur la radio définie par logiciel RTL-SDR » de Tech Minds est un excellent aperçu des capacités présentes lors de l’utilisation des appareils SDR.

La chaîne Youtube David Kennet propose une excellente playlist « SDR School » en trois parties. Chaque vidéo se concentre sur un aspect du SDR ; les bases , le matériel et les logiciels requis pour utiliser SDR.

De plus, les communautés en ligne se sont développées autour de l’analyse SDR. Reddit est un centre de discussion central, en particulier r/RTLSDR , qui compte un peu moins de 90 000 membres au moment de la rédaction de cet article. Vous pouvez trouver un message de bienvenue vous offrant des ressources supplémentaires avec lesquelles travailler.

Sur Twitter, Scott Tilley ( @coastal8045 ) a de nombreux fils de discussion présentant des opérations SDR plus sophistiquées axées sur le suivi et l’imagerie par satellite. Tomppa ( @tomppa77 ) est une autre bonne ressource.

Pour en savoir plus sur les agences axées sur SIGINT, consultez GCHQ : The Uncensored Story of Britain’s Most Secret Intelligence Agency par Richard J. Aldrich.

7.0 Questions fréquemment posées sur SIGINT

Q : Quelle est la différence entre ELINT et COMINT ?

R : COMINT contient de la parole ou du texte, contrairement à ELINT. S’il comprend de la parole ou du texte, il s’agit de COMINT. Si ce n’est pas le cas, c’est ELINT ( source ).

Q : Avez-vous besoin d’une licence pour recevoir des transmissions à l’aide d’un SDR ?

R : Non, vous n’avez besoin d’une licence que si vous transmettez. Si vous recevez des transmissions, vous n’en avez pas besoin.

Q : SIGINT inclut-il les cyberopérations ?

R : Non, SIGINT n’inclut pas les cyberopérations dans sa définition. Cependant, les agences SIGINT, telles que la NSA et le GCHQ , font partie des acteurs essentiels dans le domaine cybernétique. La Dutch Joint Sigint Cyber Unit (JSCU) le dit explicitement dans son nom.

Q : Où le SIGINT est-il effectué ?

R : Le SIGINT peut être effectué sur le terrain et dans des emplacements centralisés (c’est-à-dire les agences de renseignement). Battlefield SIGINT est un élément important de la guerre moderne. Des formations spécialisées, telles que la Y Troop des Royal Marines, sont formées pour aider les unités de première ligne. De plus, des navires SIGINT embarqués et sous-marins existent pour collecter des données autrement indisponibles en raison du manque d’équipement de collecte dans un emplacement géographique spécifique.

Q : Quelle est la différence entre MASINT et SIGINT ?

R : MASINT, ou intelligence de mesure et de signatures, est l’analyse des données recueillies par des capteurs pour identifier les caractéristiques de l’émetteur ou de l’expéditeur ( source ). Selon les mots du CongressionalCommittee on Intelligence, « Là où SIGINT s’apparente au son et IMINT à la vue, MASINT s’apparente au toucher, au goût et à l’odorat » ( source ). MASINT ne correspond pas aux limites traditionnelles de SIGINT en raison de sa concentration exclusive sur les données scientifiquement dérivées. Bien qu’il recoupe certainement les capacités du SIGINT, il reste sa propre discipline.

8.0 Techniques avancées pour SIGINT

Le didacticiel suivant enseignera une méthode simple pour suivre les transpondeurs d’avion. Ce didacticiel suppose que vous disposez d’un dongle RTL et que vous avez déjà téléchargé le SDR# avec les plugins communautaires.

- Téléchargez RTL1090 avec l’utilitaire d’installation et de maintenance . Cette version devrait éviter tout problème d’installation manuelle.

- Exécutez avec un accès administrateur et installez-le au même emplacement que SRD#.

- Une popup Zadig devrait apparaître ; si ce n’est pas le cas, réinstallez-le dans un autre dossier. Suivez les instructions à l’écran.

- Accédez à votre dossier d’installation RTL1090 et ouvrez le fichier texte 1_DO_READ_THIS_FIRST. Suivez les instructions fournies. Si les URL ne fonctionnent pas, collez le nom du fichier dans Google et obtenez les fichiers de cette façon.

- Décompressez le fichier, localisez les fichiers .dll manquants et collez-les dans votre dossier RTL1090.

- Ouvrez le RTL1090.exe. Appuyer sur Démarrer commencera l’interception de la transmission, comme indiqué dans l’onglet Tableau.

- Laissez RTL1090 s’exécuter en arrière-plan.

- Téléchargez PlanePlotter . Attention, PlanePlotter est un programme payant ; il peut être utilisé gratuitement pendant 21 jours avant qu’un achat de licence ne soit nécessaire. La version payante coûte 25 €, soit environ 27 $.

- Exécutez l’assistant de configuration de PlanePlotter. Suivez les instructions à l’écran. Encore une fois, installez-le sur votre lecteur C:\.

- Exécutez PlanePlotter. Vous pouvez ignorer les fenêtres contextuelles de Google Maps si une carte globale simpliste répond à vos besoins. Configurez votre SDR à ce moment-là, en suivant les instructions fournies.

- Parcourez les invites de dialogue. Assurez-vous d’identifier correctement le SDR connecté à votre ordinateur. Vous pouvez trouver le numéro de port en bas à droite de RTL1090 ; remplacez la séquence finale de l’adresse IP fournie par ce numéro de port.

- Configurez votre emplacement d’origine en accédant à Options – Emplacement d’origine – Configuration de l’emplacement d’origine. Saisissez vos coordonnées. Cette étape est essentielle, car les avions apparaissent par rapport à votre position. Une position incorrecte affichera l’avion à un endroit différent de celui en réalité.

- PlanePlotter devrait maintenant tracer le trafic aérien sur la carte. Sachez que les petits récepteurs, tels que le dongle RDL, auront une portée limitée pour capter les transmissions.

- Pour capter le trafic radio des avions, retournez au SDR#. Recherchez Frequency Scanner dans l’onglet Menu.

- Décrivez les bandes que vous souhaitez surveiller. Cela varie selon la région, alors recherchez les bandes aériennes courantes utilisées dans votre région.

- Appuyez sur Scan et Play pour commencer l’interception radio.

Des fréquences spécifiques utiliseront des méthodes de numérisation audio numérique, telles que DMR (radio mobile numérique). Ces fréquences nécessitent un décodage pour être écoutées. Vous trouverez ci-dessous un lien vers une vidéo décrivant le processus de décodage de l’audio numérique à l’aide du numéro SDR.

9.0 Études de cas pour SIGINT

Le SIGINT a joué un rôle essentiel dans la génération du renseignement depuis la Première Guerre mondiale, lorsque la communication sans fil est devenue la norme. Cependant, pendant la guerre froide, le SIGINT a véritablement mûri pour devenir ce que nous connaissons aujourd’hui. Des postes d’ écoute aux opérations de renseignement complexes, le SIGINT s’est avéré être l’une des armes les plus puissantes de l’arsenal occidental. Cela a suscité une spécialisation qui rend les agences de renseignement occidentales extrêmement adeptes du SIGINT. Les deux études de cas suivantes examineront la relation complexe entre les cibles et les chasseurs concernant le SIGINT.

9.1 Le projet Venona et le Black Friday

Au début de la Guerre froide, les puissances occidentales occupant l’Allemagne étaient confrontées à un problème. Selon les mots de Churchill , « un rideau de fer était descendu sur le continent » ( source ). Cette barrière restreignait la liberté de mouvement, le commerce et, surtout, la liberté d’information. La création d’un réseau HUMINT à l’Est était extrêmement difficile et peu susceptible de garantir des résultats ( source ). Cependant, l’Occident avait un tour dans son sac ; Projet Venona.

Une interception de Venona provenant d’un agent soviétique, pseudonyme de Daedalus, détaillant une réunion franco-algérienne à Moscou en 1943. La NSA possède des archives d’interceptions de Vernona, disponibles en ligne .

Le projet Venona était une opération qui exploitait des failles secrètes dans les méthodes de cryptage soviétiques. En 1952, après neuf ans de tentatives pour déchiffrer les chiffres soviétiques, les opérateurs SIGINT américains et britanniques ont appris que les Soviétiques réutilisaient les codes de 1945, une erreur cruciale sur laquelle ils cherchaient à capitaliser ( source ). En 1948, les Soviétiques ont eu vent de Vérone grâce à un agent double américain et ont réorganisé leurs méthodes de cryptage. Cela a conduit à un black-out du renseignement appelé Black Friday le 19 octobre 1948 ( source ). Cependant, le projet Venona a apporté des avantages substantiels aux agences de renseignement occidentales. Le programme a identifié des espions soviétiques travaillant dans des cercles classifiés américains et britanniques, notamment un scientifique du projet Manhattan et quatre des Cambridge Five ( source ).

9.2 Opération GOLD/REGAL et tunnel de Berlin

Alors que le Black Friday rendait obsolètes neuf années de travail, les agences SIGINT américaines et britanniques cherchaient des itinéraires alternatifs pour intercepter le trafic soviétique. Bientôt, leurs regards se posèrent sur Berlin-Ouest. En tant que bastion légalement reconnu de la démocratie et du capitalisme dans le cadre de l’accord des quatre puissances établi à Yalta et Potsdam, l’Occident disposait d’une position ferme sur laquelle travailler ( source ). De cette position est née l’idée d’exploiter les câbles souterrains du bloc de l’Est, ce qui a conduit à l’opération REGAL, également appelée opération GOLD.

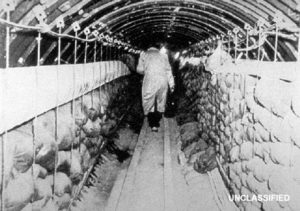

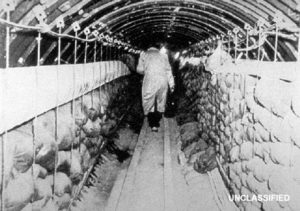

L’opération REGAL/GOLD était un plan ambitieux visant à exploiter les lignes de communication passant sous Berlin, qui traversaient toute l’Europe, y compris l’Union soviétique ( source ). Le programme s’inspire de l’opération précédente des services de renseignement britanniques à Vienne ( source ). En 1953, l’architecte de l’exploitation du tunnel de Vienne, Peter Lunn, était présent à Berlin et commença les travaux. Activé en 1955, il mesurait plus de 1 476 pieds de long ( source ). Les Soviétiques étaient au courant de son fonctionnement depuis 1954 ( source ). Ils l’ont laissé fonctionner jusqu’en 1956 avant de couper l’accès aux communications de l’Est ( source ).

Une vue intérieure du tunnel souterrain. ( Agence centrale de renseignement )

Les résultats de ce bref passage en activité ont été énormes. 368 000 conversations ont été entièrement transcrites, les auditeurs américains et britanniques enregistrant 4 000 pieds (+ 1 200 m) de bobine de télétype par jour d’exploitation ( source ). Le succès fut tel que les services de renseignement américains et britanniques y travaillèrent jusqu’au 30 septembre 1958 ( source ). Un tel effort a conduit à des informations importantes sur les programmes nucléaires soviétiques, à la dénonciation de Staline et aux renseignements militaires/GRU ( source ).

10.0 Conclusion

Le SIGINT est l’un des aspects les plus importants du renseignement moderne. COMINT, ELINT et FISINT sont tous importants en soi. Ils représentent différents aspects du SIGINT essentiels à sa structure en tant que discipline principale du renseignement. Bien que ces fonctions soient cruciales dans un contexte moderne, des formes supplémentaires de renseignement complètent le SIGINT. Les capteurs sont sans aucun doute adaptés et continuent de s’améliorer à mesure que la technologie progresse. Cependant, rien ne peut remplacer un expert sur le terrain ni aucun meilleur moyen de vérifier les renseignements que ceux provenant d’une autre source. Comprenez que le SIGINT est essentiel à la génération de renseignements, et non à la « fin de tout ».